Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры XXE Auth Bypass PHP include RCE Продвижение Локальное повышение привилегий Prototype…

Содержание статьи Используемые утилиты Исследование образа памяти Выводы Когда злоумышленники атакуют сеть предприятия, у специалистов по информационной безопасности зачастую остается не так уж…

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Произвольное чтение файлов Локальное повышение привилегий В этом райтапе я покажу…

Содержание статьи Limited Prototype Pollution Описание недостатка Реакция разработчиков Модификация файлов person и threadedComment Описание недостатка Реакция разработчиков XSS Описание…

Содержание статьи Стенд Теория Потоки сжатия Promise postMessage Запуск PoC Анализ PoC Анализ исходного кода Анализ патча Выводы В январе 2021 года…

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение Локальное повышение привилегий В этом райтапе я на примерах покажу, как применять…

Содержание статьи BadUSB BadUSB-hid BadUSB-ETH BadUSB-HDD Proxmark RFID NFC Ethernet Атака Сниффинг SDR Replay GPS spoofing DMR decode TV spoofing…

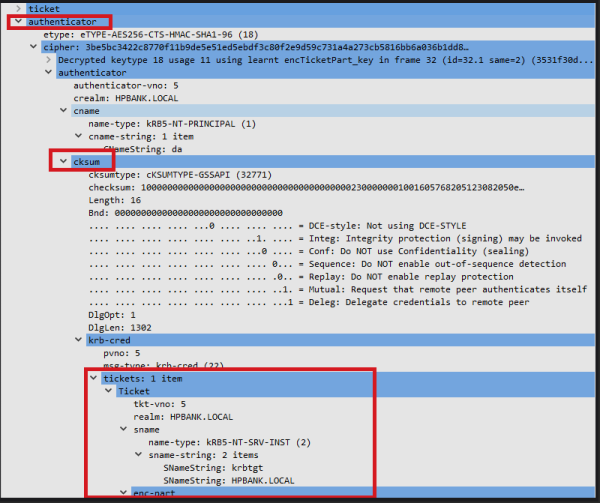

Содержание статьи Особенности неограниченного делегирования Особенности эксплуатации Обнаружение нужной службы Подключение к службе Получение сессионных ключей Расшифровка AP-REQ Выводы В…

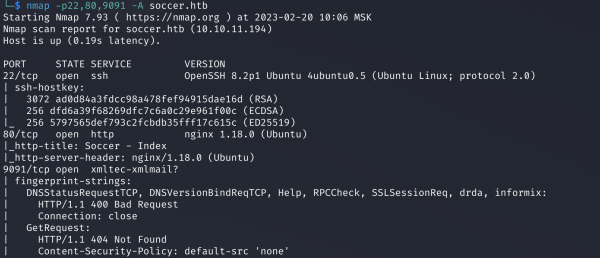

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение SQL injection Локальное повышение привилегий В этом райтапе я покажу,…

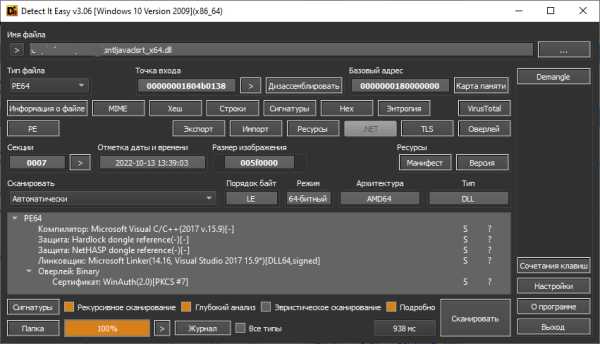

Реверс‑инжиниринг написанных на Java приложений, если разработчики не позаботились заранее об их защите, обычно не представляет трудностей. Именно чтобы усложнить жизнь хакерам и исследователям, используются…

Содержание статьи Разведка Сканирование портов Точка входа LFI Точка опоры Продвижение Локальное повышение привилегий В этом райтапе я покажу, как реверсить…

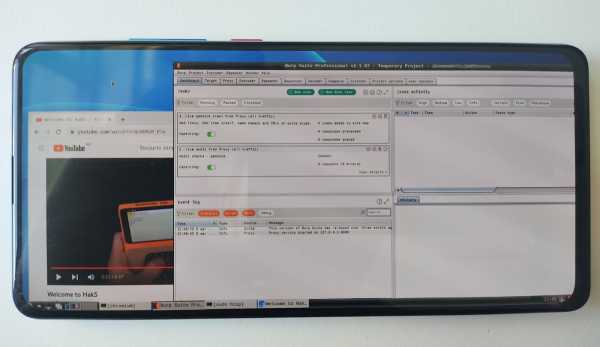

Содержание статьи Настройка GNU-окружения Графический интерфейс Звук в chroot-окружении GNU-Android bridge Интерфейс под палец Подключение хакерских девайсов к телефону Mousejack…