Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я на примерах покажу, как применять простейшие техники для захвата домена: анонимный логин на SMB-ресурсе, эксфильтрацию NTLM-хеша из MS SQL и повышение привилегий ESC1 через службу сертификации Active Directory.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.202 escape.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

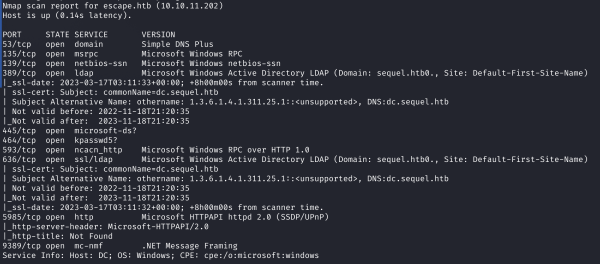

Результат работы скрипта

В результатах сканирования видим множество открытых портов, что типично для серверов Windows:

RDP и LDAP раскрывают нам имя домена и компьютера. Добавим их в /etc/hosts.

10.10.11.202 escape.htb sequel.htb dc.sequel.htb

Первым делом пробуем авторизацию от имени гостя на разных службах, начиная с SMB. Для тестирования SMB лучше всего использовать программу CrackMapExec, для которой уже успели написать множество дополнительных модулей.

cme smb 10.10.11.202 -u 'guest' -p '' --shares

Общие ресурсы SMB

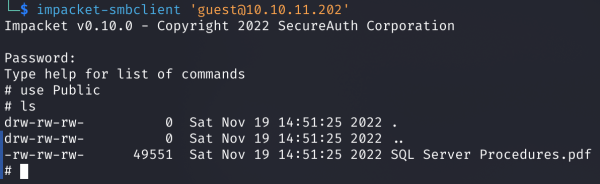

Каталог Public — нестандартный, поэтому нас интересует его содержимое. Для работы с SMB-ресурсом будем использовать скрипт impacket-smbclient из набора скриптов impacket.

impacket-smbclient '[email protected]'use Public

Содержимое общего ресурса Public

Ресурс содержит документ PDF, который можно скачать такой командой:

get SQL Server Procedures.pdf

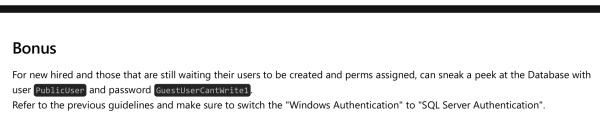

Файл будет сохранен в текущем каталоге. Просматриваем файл и находим учетные данные для подключения к службе MS SQL.

Содержимое скачанного PDF-документа

Источник: xakep.ru