Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Содержание статьи Разведка Сканирование портов Сканирование веб-страниц Точка входа Amazon S3 Продвижение Брутфорс пароля Повышение привилегий Сегодня мы пройдем машину…

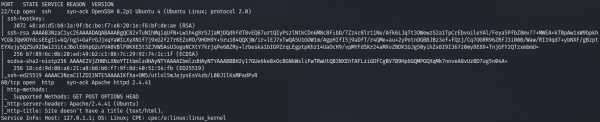

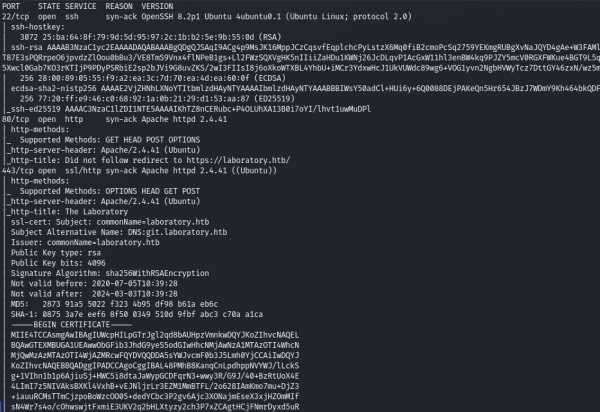

Содержание статьи Разведка Сканирование портов Сканирование веба Точка входа Закрепление Продвижение Локальное повышение привилегий В этот раз мы разберем легкую…

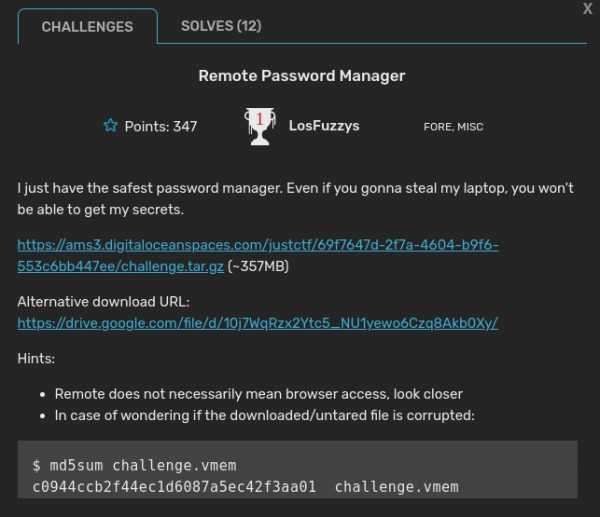

Содержание статьи Что делаем? Задание Определяем профиль Собираем информацию о машине Процессы История браузера Список команд в консоли Что еще…

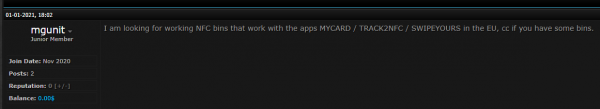

Содержание статьи Легаси Клонирование карт и транзакций Обход верификации плательщика Подмена между терминалом и банком-эквайером Подмена между телефоном и терминалом…

Что такое BadUSB, знает, наверное, каждый. Долгое время к категории BadUSB причисляли исключительно девайсы вроде флешек. Но можно ли использовать в таком качестве,…

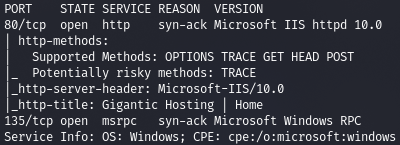

Содержание статьи Разведка Сканирование портов Сканирование DCE/RPC Сканирование портов IPv6 Шара Точка входа Получение учетных записей Брутфорс учетки Закрепление Тикет…

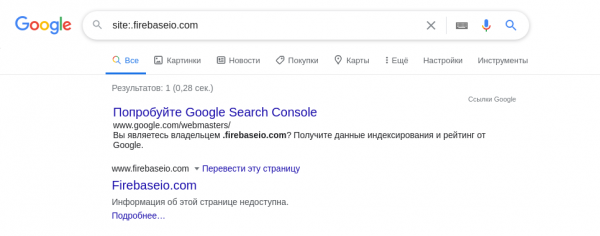

Содержание статьи Ищем открытые базы данных Автоматизация В поисках поддоменов Ковыряем и дописываем скрипт Как не допустить утечку Заключение Облачная…

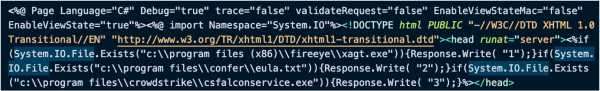

Содержание статьи Разведка Точка входа Закрепление Повышение привилегий Сегодня мы разберемся с уязвимостью в парсере Jackson Databind, а затем займемся отслеживанием новых процессов…

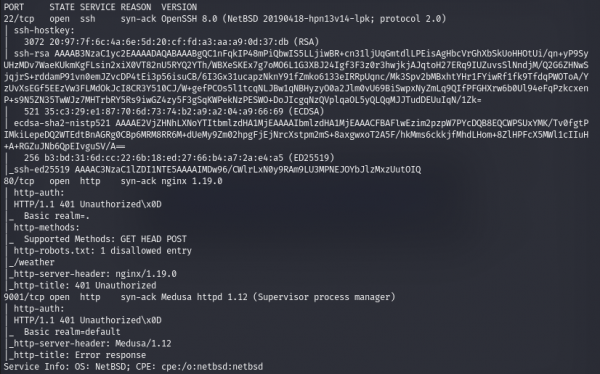

Содержание статьи Разведка Сканирование портов Перебор каталогов Точка входа Закрепление Продвижение Повышение привилегий Сегодня мы разберем тачку под названием Luanne с площадки…

Содержание статьи Что произошло? Расследование Последствия Неуязвимых программ не бывает — эта истина известна каждому. Но когда злоумышленники отыскивают в каком‑нибудь софте уязвимости нулевого…

Содержание статьи Разведка Сканирование портов Перебор каталогов Точка входа XSS Шелл Продвижение Первый юзер Второй юзер Рут В этой статье…

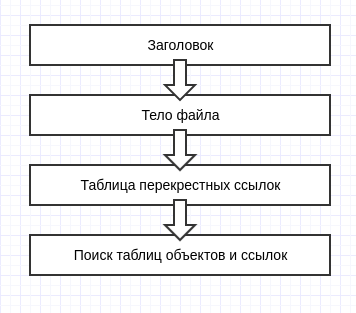

Содержание статьи Экскурс в PDF Атака Скрытие Замена Скрытие и замена Реализация Как защититься Заключение Готов поспорить: ты наверняка не раз…