Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

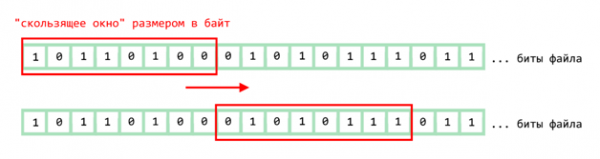

В борьбе со зловредами вирусные аналитики используют множество методов и целый арсенал специального софта. Но самая первая из стоящих перед ними задач — определить, действительно ли…

Содержание статьи Номер карты Магнитная полоса Чип/EMV Аутентификация карты Верификация плательщика Авторизация транзакции Бесконтактные платежи Выводы В твоем кошельке наверняка…

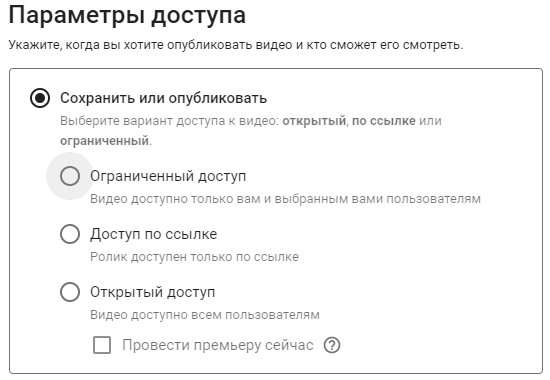

Содержание статьи Как украсть приватное видео Я знаю, что ты смотришь! Невидимые плей-листы Встраиваемый плеер Срывая покровы Выводы Если ты…

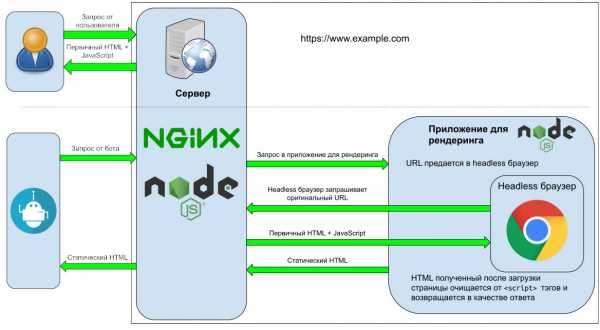

Содержание статьи Архитектура Разведка SSRF по-легкому Rendertron Prerender Атаки через веб-приложения Советы и трюки Вывод Динамический рендеринг — это техника, которая используется,…

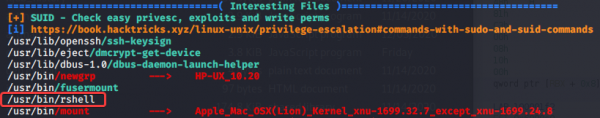

Содержание статьи Разведка Настраиваем окружение Куча, бины и чанки Пишем эксплоит В этой статье я расскажу об алгоритмах управления памятью в Linux,…

Содержание статьи Что такое TPM и почему он мешает расшифровать диск Архитектура защиты Как устроена защита Загрузка Системный раздел зашифрован…

Содержание статьи Отладка через COM-порт Отладка по сети Отладка с использованием встроенных возможностей vmwp.exe Отладка через протокол GDB Отладка эмулятора…

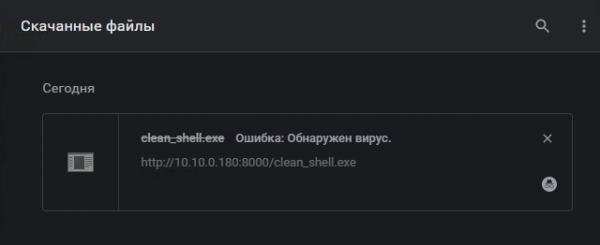

Содержание статьи Shikata Ga Nai Определение проблемы Запуск Meterpreter из памяти Инструкция по сборке В Windows В Linux Тестируем на…

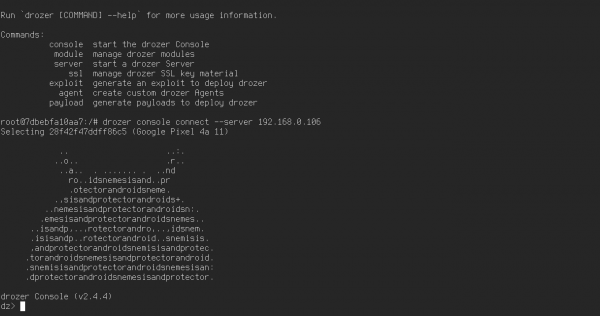

Содержание статьи Активности Перехват интентов Перехват возвращаемого значения ContentProvider Сервисы Другие возможности Бонус Выводы Drozer — мастхев в арсенале любого пентестера. Это армейский…

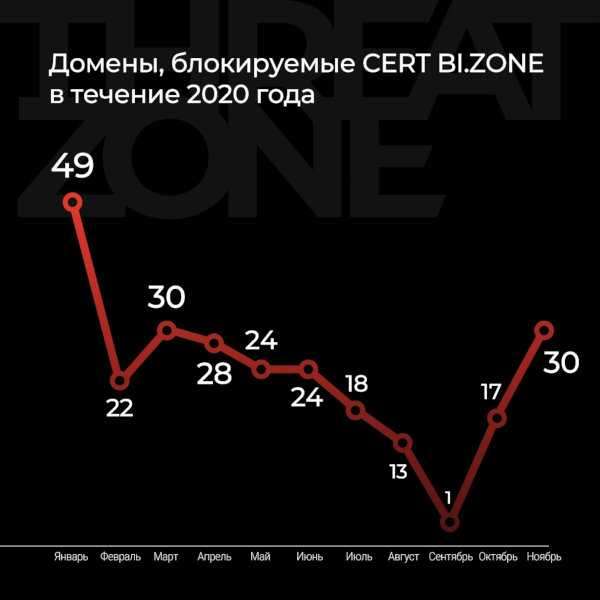

Содержание статьи Как проходит атака Распространение Статистика активности Детектирование Основная функциональность Мертвый код Прокси-методы Шифрование строк Работа вредоносной программы Запуск…

Содержание статьи Самые интересные СУБД CouchDB MongoDB Elasticsearch Примеры ручного поиска Разбор полетов Автоматизация Выводы Практически каждый день «Хакер» пишет…

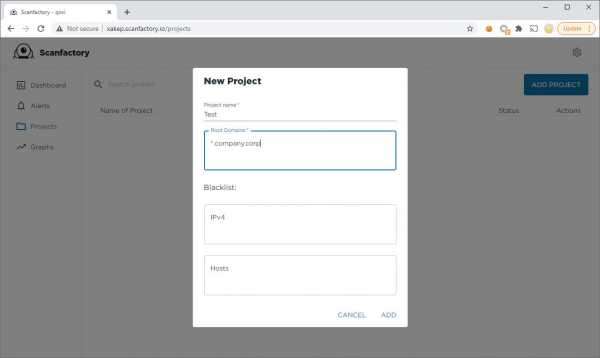

Содержание статьи Что можно автоматизировать? Как работать со ScanFactory Как ScanFactory ищет сложные уязвимости Архитектура ScanFactory Конкуренты Впечатления Каждый безопасник…