Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

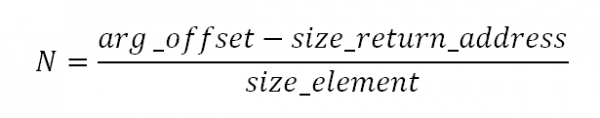

Содержание статьи Адресация аргументов в стеке Соглашения о вызовах stdcall cdecl WINAPI PASCAL VS stdcall Delphi Сегодня мы поговорим о том,…

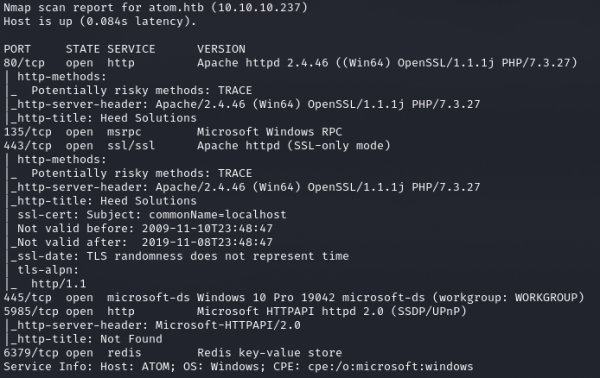

Содержание статьи Разведка Сканирование портов Тестирование SMB Точка входа Точка опоры Продвижение Повышение привилегий В этой статье мы атакуем приложение…

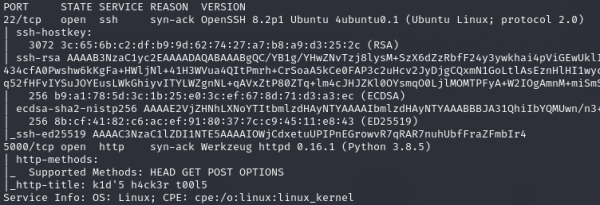

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение Локальное повышение привилегий В этой статье я покажу прохождение машины…

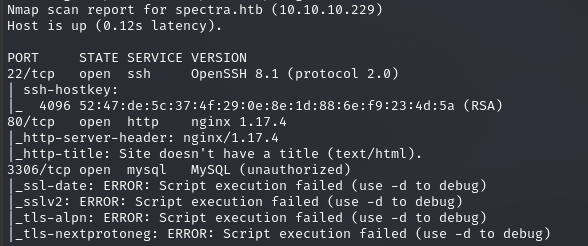

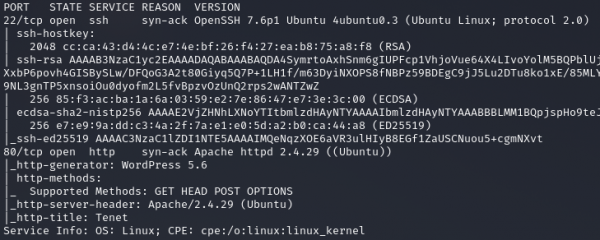

Содержание статьи Разведка Сканирование портов Сканирование веб-контента Точка входа WordPress Точка опоры Продвижение Локальное повышение привилегий Сегодня мы с тобой пройдем…

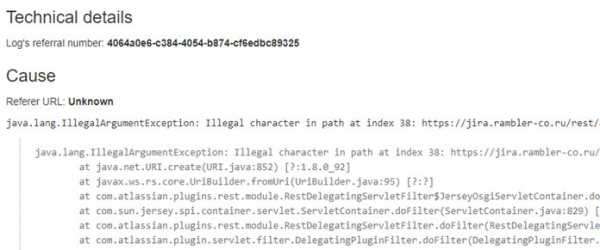

Содержание статьи Jira Data disclosure IDOR Blind JQL Confluence Redmine Asana HiTask Team Foundation Server TeamCity Docker GitLab SaltStack Sentry…

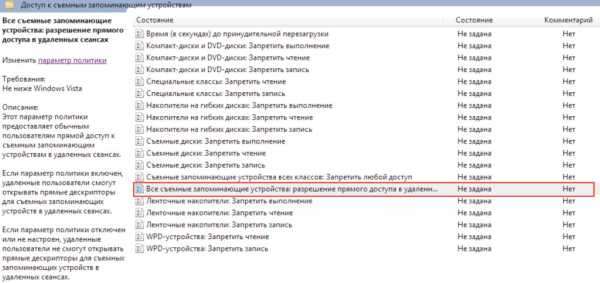

Содержание статьи Как блокируют флешки А как их различают? Как палят? Практический подход к сбитию параметров флешек Часть 1. VSN…

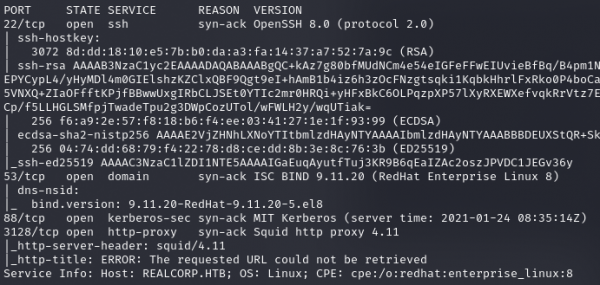

Содержание статьи Разведка Сканирование портов Перебор DNS Точка входа Закрепление Продвижение Пользователь 1 Пользователь 2 Локальное повышение привилегий Сегодня я…

Содержание статьи Стелс — наше все! Выбор железа Работаем ручками Настраиваем окружение Прогаем мозги Тестируем девайс Что дальше? Вывод Любой…

Содержание статьи Разведка Точка входа Закрепление Продвижение Локальное повышение привилегий В этой статье я покажу простой инструмент для поиска бэкапов, познакомлю…

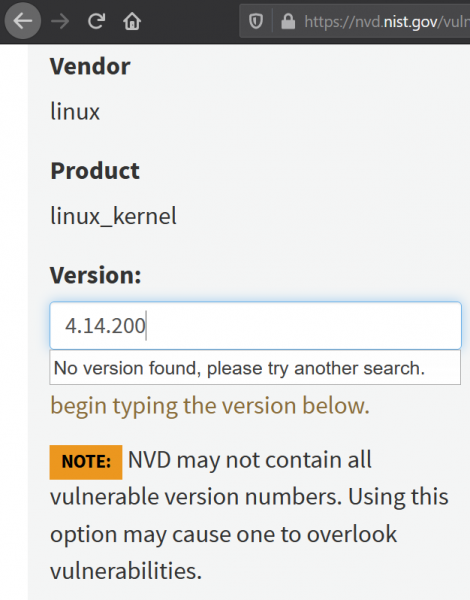

Содержание статьи Штатный поисковик NVD CVE Details Vulners Итоги Существует всего несколько сайтов, которые можно использовать, чтобы искать уязвимости. В этой…

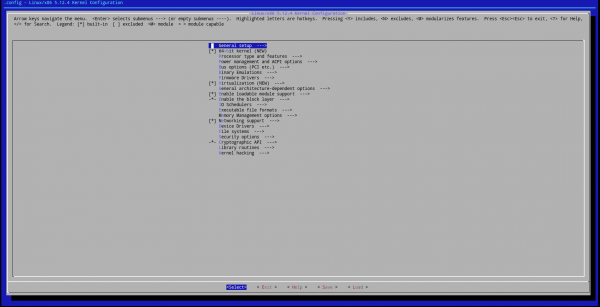

Содержание статьи Подготовка Ядро Конфигурация Сборка ядра Модуль ядра Код модуля и пояснения Уязвимость Сборка модуля Rootfs Возможные варианты Создание…

Содержание статьи Разведка Сканирование портов Закрепление Продвижение Локальное повышение привилегий В Metasploit Framework тоже бывают уязвимости, и в этой статье мы…