Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Содержание статьи Стратегия бокового перемещения Удаленное выполнение кода в Windows MSRPC DCERPC WinRM GP Локальные учетные записи Билеты Kerberos Kerberoasting…

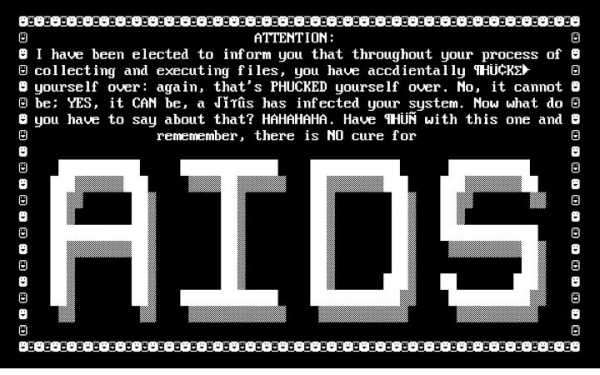

Содержание статьи Эволюция цифрового гоп-стопа Ransomware на продажу 1. Исходный код KingLocker на Python для Windows за 99 евро 2.…

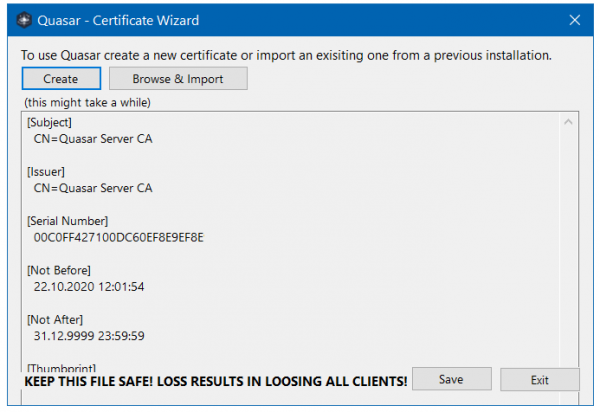

Содержание статьи Установка и настройка Конфигурируем сервер Билдим клиент Тестируем «Квазар» Удаленное администрирование Мониторинг и работа с удаленным хостом Заключение…

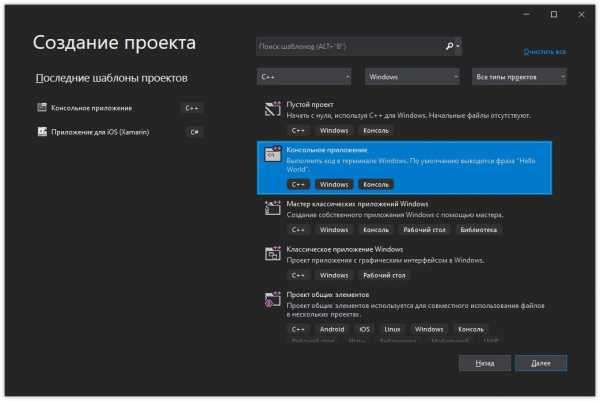

Содержание статьи Node.js everywhere NPM Hijacking (Planting) Уязвимости Discord Visual Studio Code GeForce Experience Как искать NPM Hijacking в дикой…

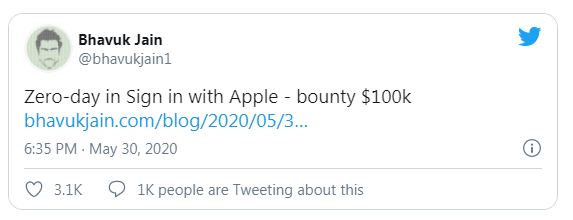

Содержание статьи Взлом DELMIA Apriso Взлом сервера authors.apple.com Охота за секретными ключами AWS Доступ к панели отладки администратора Nova через…

Содержание статьи Идентификация структур Идентификация объектов Классы и объекты Мой адрес — не дом и не улица! Заключение Когда разработчик…

Группа из пяти исследователей за три месяца напряженной работы сумела отыскать 55 уязвимостей в онлайн-сервисах корпорации Apple. Внимательно изучив опубликованную…

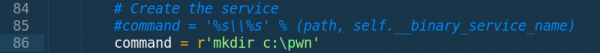

Создатели вредоносных программ используют массу разных методов, чтобы скрыть свои творения от антивирусных средств и статических-динамических анализаторов. Однако и антивирусы…

Примерно год назад я писал об уязвимости в форуме vBulletin, которая давала любому пользователю возможность выполнять произвольные команды в системе…

iPhone 5c стал последним смартфоном от Apple, основанном на 32-битном процессоре. В то же время iPhone 5c – знаковая модель,…

С правами рута ты можешь делать в системе что угодно: закрепиться на будущее, оставив бэкдор, внедрить руткит или троян, забрать,…

В июле 2020 года немало шума наделала уязвимость, найденная в линейке продуктов F5, в частности — в BIG-IP. Это контроллер…