Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня я покажу, как раскрутить SQL-инъекцию в форме сброса пароля и получить учетные данные. Затем проэксплуатируем уязвимость RCE через загрузку веб‑шелла в фреймворк Laravel. Для повышения привилегий используем уязвимость в приложении для бэкапов.

Наша цель — получение прав суперпользователя на машине Usage с учебной площадки Hack The Box. Уровень задания — легкий.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Сначала добавим IP-адрес машины в файл /etc/hosts:

10.10.11.18 usage.htb

Затем запустим сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

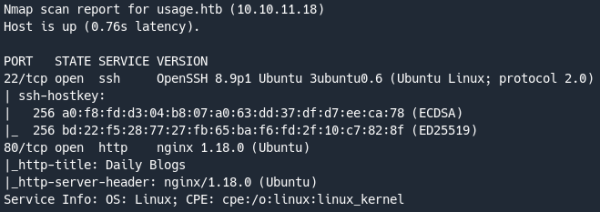

Результат работы скрипта

Сканер нашел два открытых порта:

На SSH, не имея учетных данных, нам пока делать нечего, поэтому сосредоточимся на веб‑сервере. Для начала определим, какие на сайте используются технологии. Это удобно делать с помощью сервиса WhatWeb. Он анализирует веб‑страницу и пытается определить, какие CMS, веб‑серверы, языки программирования, фреймворки и другие технологии используются на сайте.

Запустим WhatWeb и передадим ему IP-адрес целевого сервера:

whatweb http://10.10.11.18

Результат работы скрипта

Результаты сканирования показывают, что веб‑сайт использует Laravel — популярный PHP-фреймворк, который широко применяется для разработки веб‑приложений. Это важная информация, так как в случае уязвимостей в Laravel мы сможем их использовать для дальнейшей атаки.

Кроме того, на сайте настроен редирект на домен usage.htb.

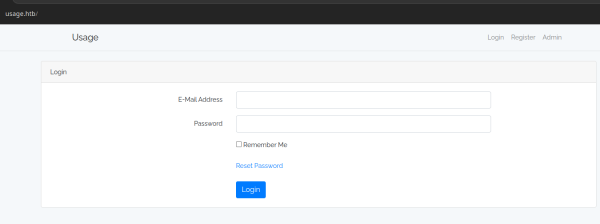

На сайте мы видим стандартную форму авторизации с возможностью регистрации новых пользователей.

Форма авторизации

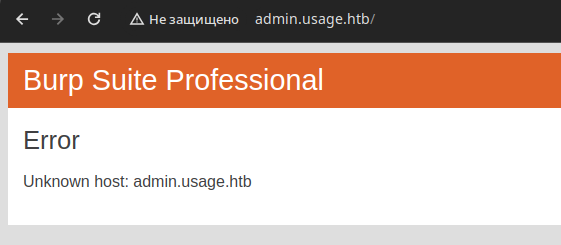

При попытке перейти на страницу Admin (/admin) мы сталкиваемся с ошибкой Unknown host.

Ошибка Unknown host

Это происходит из‑за того, что наш локальный DNS не знает о существовании поддомена admin.usage.htb. Чтобы исправить это, нужно обновить запись в файле /etc/hosts:

10.10.11.18 usage.htb admin.usage.htb

Источник: xakep.ru