Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня я покажу процесс захвата очередного веб‑сайта — на этот раз работающего на CMS под названием Wonder. Мы посканируем сайт на предмет интересных артефактов, а затем проэксплуатируем XSS, чтобы установить модуль и получить RCE. При повышении привилегий заюзаем OS Command Injection в сервисе для контроля логов.

Наша цель — получение прав суперпользователя на машине Sea с учебной площадки Hack The Box. Уровень задания — легкий.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.28 sea.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

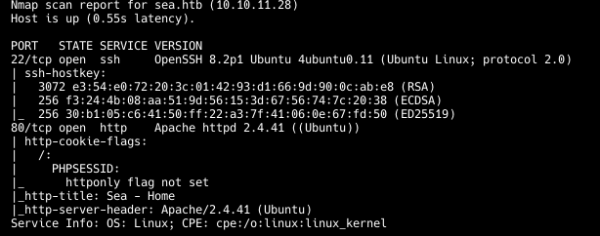

Результат работы скрипта

Сканер нашел два открытых порта:

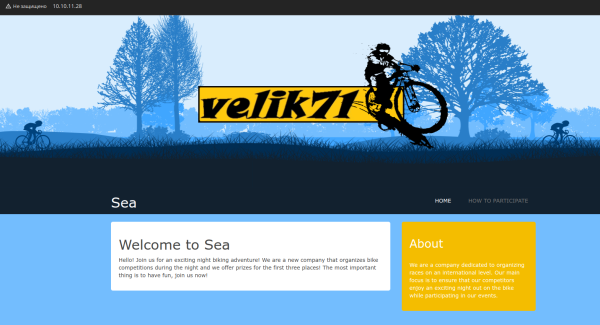

Главная страница сайта

Идем смотреть сайт и на странице How to participate находим ссылку на contact.php.

Содержимое страницы How to participate

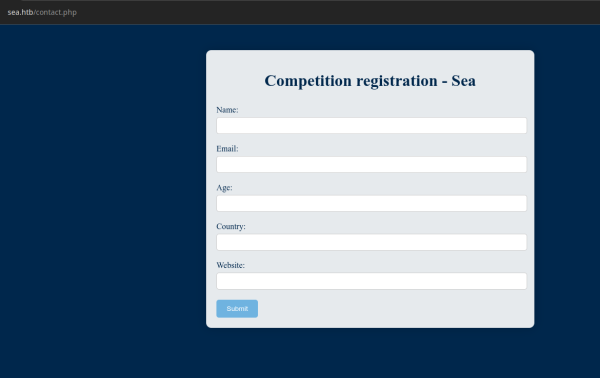

Содержимое страницы contact.php

На странице contact.php есть форма связи, где можно отправить ссылку на сайт. Пока оставим форму и попробуем узнать больше о сайте, поискав страницы, на которые нет ссылок.

Справка: сканирование веба c feroxbuster

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch, DIRB или ffuf. Я предпочитаю feroxbuster.

При запуске указываем следующие параметры:

-u — URL; -w — словарь (я использую словари из набора SecLists); -t — количество потоков; -d — глубина сканирования. Запускаем feroxbuster:

feroxbuster -u http://10.10.11.28/ -w files_interesting.txt -d 1 -t 128

Но ничего интересного найти не удалось.

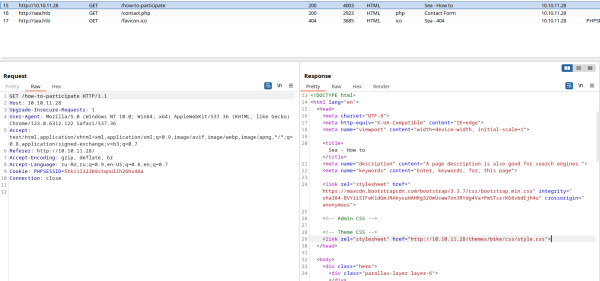

Попробуем еще определить, какие используются технологии. Просматривая ответ сервера в Burp History, я нашел ссылку на файл style.css.

Burp History

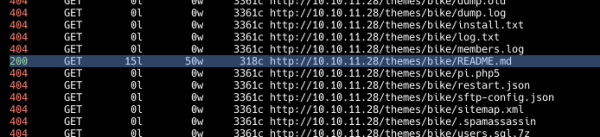

Обычно каталог /css расположен в корне сайта, поэтому просканируем файлы и директории в каталоге /themes/bike/. В нем и находим файл README.md.

feroxbuster -u http://10.10.11.28/themes/bike/ -w files_interesting.txt -d 1 -t 128

Результат сканирования файлов

Источник: xakep.ru