Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этой статье я покажу, как находить скрытый контент на сайтах через разные способы перебора, затем получим управление хостом благодаря уязвимости серверных шаблонов (SSTI), а для повышения привилегий расшифруем приватные сообщения пользователей, защищенные при помощи PGP.

Упражняться мы будем на машине Bolt с площадки Hack The Box. Ее уровень сложности обозначен как средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.114 bolt.htb

А следом запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

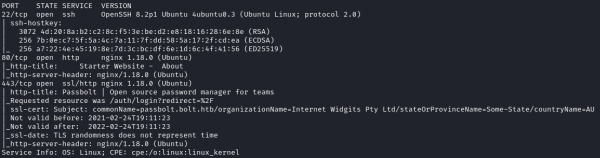

Результат работы скрипта

Находим три открытых порта:

Поскольку мы запускали Nmap со скриптами, то сразу получаем еще один домен, указанный в поле commonName. Добавляем его в /etc/hosts.

10.10.11.114 bolt.htb passbolt.bolt.htb

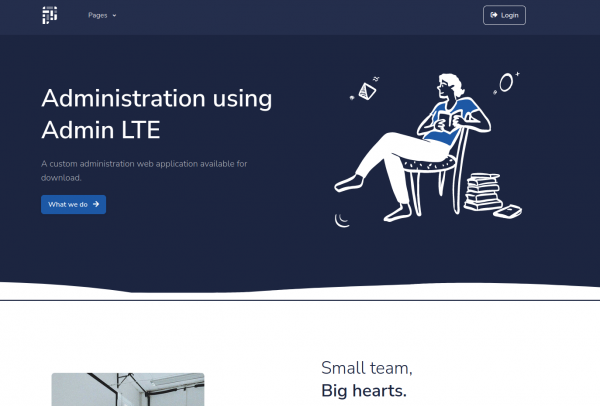

Получив новое доменное имя, сразу просмотрим, что нам может дать веб.

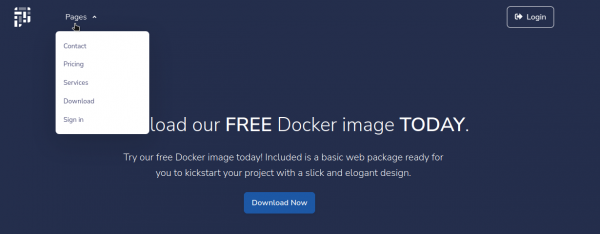

Главная страница сайта

На сайте находим формы авторизации и регистрации.

Форма авторизации пользователей

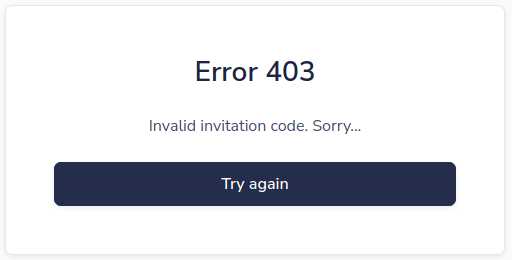

Пытаемся зарегистрироваться, чтобы получить больше возможностей на сайте, и видим ошибку.

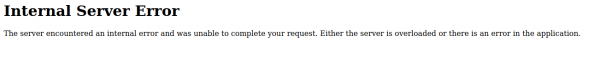

Ошибка при авторизации

Продолжаем изучать сайт. Ведь много открытых ссылок.

Навигация по сайту

Одновременно можно поставить перебор скрытых каталогов.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-w — словарь (я использую словари из набора SecLists);

-t — количество потоков;

-u — URL;

-fc — исключить из результата ответы с кодом 403.

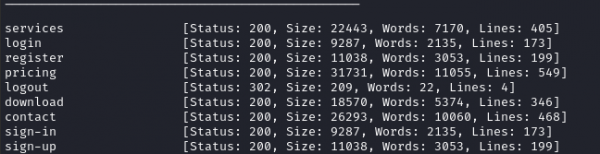

Запускаем перебор:

ffuf -u http://bolt.htb/FUZZ -t 256 -w directory_2.3_medium_lowercase.txt

Результат сканирования каталогов

Так как мы уже знаем один поддомен, стоит проверить, существуют ли еще какие‑нибудь. Для этого используем тот же ffuf, но в качестве места для перебора указываем HTTP-заголовок Host.

ffuf -u http://bolt.htb/ -H 'Host: FUZZ.bolt.htb' -t 256 -w subdomains-top1million-110000.txt

В выводе получаем почти все слова из списка, так как все они вернут код ответа 200. Поэтому стоит указать дополнительную фильтрацию, например по размеру ответа (опция -fs).

ffuf -u http://bolt.htb/ -H 'Host: FUZZ.bolt.htb' -t 256 -w subdomains-top1million-110000.txt -fs 30347

Результат сканирования поддоменов

Найденные имена добавляем в файл /etc/hosts.

10.10.11.114 bolt.htb passbolt.bolt.htb mail.bolt.htb demo.bolt.htb

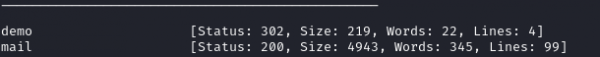

По адресу demo.bolt.htb получаем такой же сайт, что и ранее. Правда, в нем другая форма регистрации. Она требует код инвайта вместо повтора пароля.

Форма регистрации demo.bolt.htb

Ошибка при вводе неверного инвайта

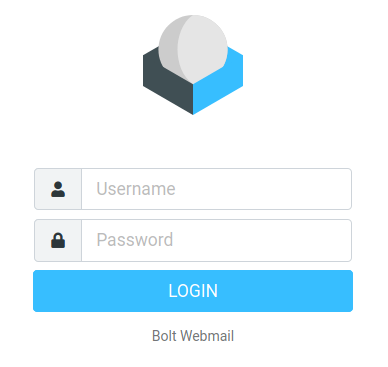

А на втором сайте нас встретит форма авторизации веб‑версии почтового клиента.

Форма авторизации mail.bolt.htb

Источник: xakep.ru