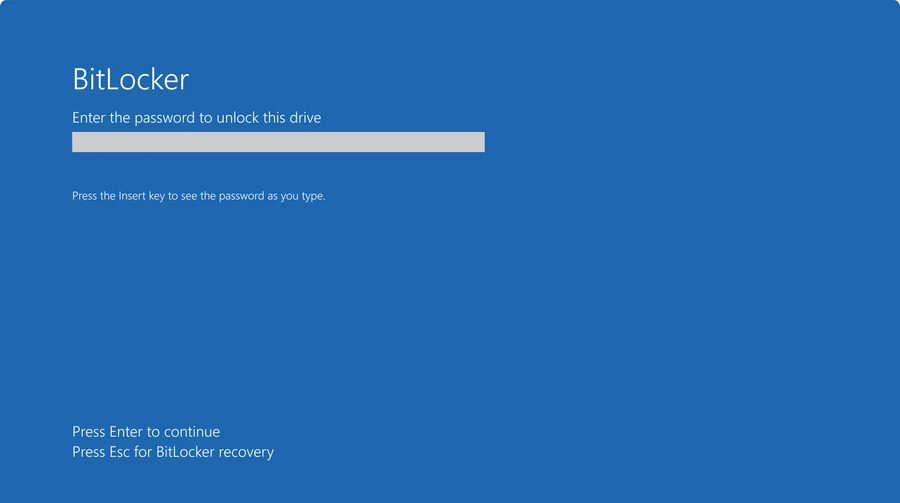

Виявлена нова вразливість під назвою YellowKey значно полегшує доступ до накопичувачів, захищених шифруванням BitLocker у системах Windows. Для її експлуатації достатньо лише USB-накопичувача з певними файлами та фізичного доступу до комп’ютера. Дослідник Nightmare-Eclipse, який виявив і описав цей недолік на GitHub, вважає його фактичним бекдором, створеним Microsoft, про що повідомляє видання Tom’s Hardware.

Цікаво, що це не перший випадок взаємодії дослідника з Microsoft. Минулого місяця Chaotic Eclipse (відомий також як Nightmare-Eclipse) оприлюднив два експлойти нульового дня, BlueHammer та RedSun, які надавали привілеї системного адміністратора в Захиснику Windows. Це сталося після того, як його попередні звіти про вразливості, за його словами, були відхилені командою безпеки Microsoft.

Що нового?

Цього разу Eclipse представив два нових експлойти нульового дня. Перший, Yellow Key, є критичною вразливістю BitLocker, що надає повний доступ до заблокованого накопичувача. Другий, GreenPlasma, наразі не має повного підтвердження концепції, але, за заявами автора, дозволяє локально підвищувати привілеї та отримувати доступ на рівні системи.

Ключові зміни

YellowKey демонструє надзвичайну простоту використання. Процедура полягає у копіюванні спеціальної папки на USB-носій та подальшому завантаженні з нього в середовищі відновлення Windows. Тестування, проведене журналістами, підтвердило не тільки працездатність методу, але й наявність ознак бекдору, зокрема, файли експлойту автоматично видаляються з USB-носія після першого використання. Дослідник Nightmare-Eclipse наводить таку інструкцію:

- Скопіюйте теку

FsTxна ваш USB-носій за шляхомВашаUSBфлешка:System Volume InformationFsTx. Важливо використовувати файлову систему, сумісну з Windows (NTFS є найкращим варіантом, але FAT32/exFAT також мають працювати). Цікаво, що для експлуатації не обов’язково підключати зовнішній накопичувач: можна просто витягти диск, скопіювати файли в розділ EFI, вставити його назад, і це все одно спрацює. - Підключіть USB-носій до цільового комп’ютера з Windows, де увімкнено захист BitLocker.

- Перезавантажтеся в режим відновлення Windows. Це можна зробити, утримуючи клавішу SHIFT під час натискання кнопки перезавантаження в меню “Пуск”.

- Після натискання кнопки перезавантаження відпустіть SHIFT і одразу ж утримуйте CTRL.

- Якщо всі кроки виконано правильно, з’явиться командний рядок з необмеженим доступом до розділу, захищеного BitLocker.

Наявність такого простого способу обходу шифрування суттєво підриває довіру до BitLocker. Хоча витягти накопичувач та розшифрувати його в іншому місці неможливо через унікальні ключі шифрування (потрібен оригінальний ПК), сам метод доступу викликає серйозні запитання.

Щодо ймовірності навмисного бекдору, Nightmare-Eclipse пояснює свою позицію наступним чином:

“Чому я можу назвати це бекдором? Компонент, відповідальний за цю помилку, відсутній будь-де, (навіть в інтернеті), окрім образу WinRE. Підозри викликає той факт, що точно такий самий компонент присутній з такою ж назвою у звичайній інсталяції Windows, але без функцій, які викликають проблему обходу Bitlocker. Чому? У мене просто немає інших пояснень, крім того, що це було зроблено навмисно. Також з якоїсь причини це стосується лише Windows 11 (+Server 2022/2025), Windows 10 – ні”.

Eclipse зазначає, що використання повних налаштувань TPM та PIN-коду не захищає від цієї вразливості. Він також стверджує, що недолік добре прихований, і що він “міг би заробити шалені гроші, продаючи це, але жодна сума грошей не стане між мною та моєю рішучістю проти Microsoft”. На момент публікації, компанія Microsoft не надала офіційної реакції на виявлення вразливостей YellowKey та GreenPlasma. Раніше виявлений експлойт BlueHammer вже був виправлений, а автор стверджує, що Microsoft також тихо усунула проблему RedSun, хоча офіційної інформації про це немає.

Вердикт ІТ-Блогу: Обов’язкове оновлення для користувачів Windows 11, які використовують BitLocker для захисту своїх даних, для мінімізації ризиків несанкціонованого доступу.

За матеріалами: mezha.ua