Нові вразливості в Windows: YellowKey та GreenPlasma

Дослідник з кібербезпеки, відомий під псевдонімом Chaotic Eclipse (також Nightmare-Eclipse), представив два нових експлойти нульового дня для операційної системи Windows. Перший, названий YellowKey, дозволяє обходити шифрування BitLocker без необхідності введення будь-яких ключів. Другий, GreenPlasma, надає користувачеві привілейований доступ до системи, що перевищує рівень адміністратора. На момент публікації інформації, офіційної реакції від Microsoft на ці вразливості не було.

Що таке BitLocker і як працює YellowKey

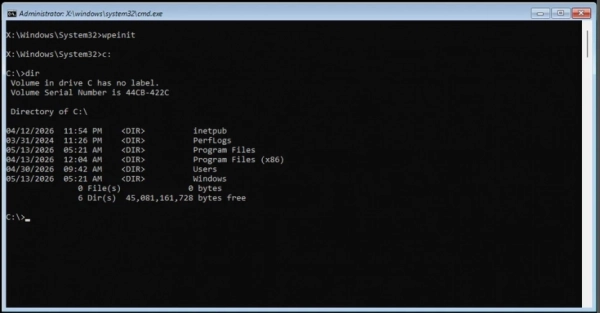

BitLocker є вбудованим інструментом шифрування даних у Windows, який забезпечує захист інформації, збереженої на дисках. За замовчуванням ця функція активна у Windows 11 і широко використовується на мільйонах пристроїв по всьому світу – від персональних ноутбуків до корпоративних серверів та установ державного значення. Експлойт YellowKey використовує надзвичайно простий механізм для свого активації. Необхідно лише скопіювати певну папку з назвою “FsTx” разом з її вмістом до системного розділу “System Volume Information” на будь-якому USB-накопичувачі. Після цього, під час перезавантаження комп’ютера в середовище відновлення Windows (утримуючи клавішу Ctrl), система автоматично відкриває командний рядок. Це відбувається без запиту пароля чи ключа доступу, надаючи повний контроль над зашифрованим диском.

Ресурс Tom’s Hardware провів незалежну перевірку цього методу та підтвердив його працездатність. Особливу увагу привернув той факт, що після використання файли з USB-накопичувача зникають, що може свідчити про навмисне приховування бекдору. YellowKey також демонструє ефективність у Windows Server 2022 та 2025, проте не працює в Windows 10. Chaotic Eclipse зазначив, що навіть використання складних конфігурацій з PIN-кодом та TPM (Trusted Platform Module – захищений чіп для зберігання ключів шифрування) не гарантує безпеки. Для таких сценаріїв він має окремий, ще не опублікований варіант експлойту.

GreenPlasma: підвищений рівень доступу

Другий експлойт, GreenPlasma, впливає на процес CTFMon. Це дозволяє будь-якій програмі отримати доступ до системної пам’яті, оминаючи стандартні обмеження безпеки. Особливу небезпеку це становить для серверних середовищ, де звичайний користувач теоретично може отримати повний контроль над усіма даними сервера.

Вердикт ІТ-Блогу: Критичне оновлення для всіх користувачів Windows, що використовують BitLocker, доки Microsoft не випустить офіційні виправлення.

За матеріалами: itc.ua