Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

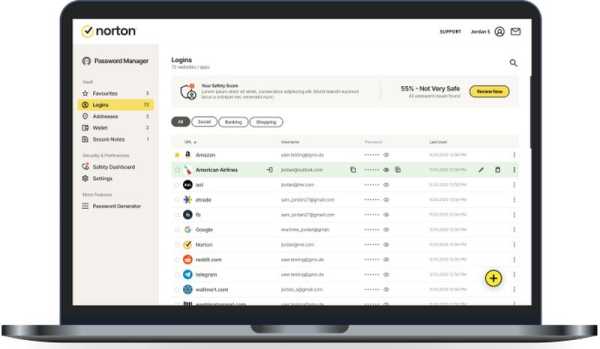

NortonLifeLock объявила, что за последние несколько недель злоумышленникам удалось скомпрометировать учётные записи тысяч пользователей менеджера паролей Norton Password Manager. В настоящее время компания рассылает соответствующие уведомления клиентам, которых затрагивает данный инцидент.

Согласно имеющимся данным, инцидент произошёл не из-за какой-либо уязвимости в IT-системах компании или программном обеспечении. В уведомлении сказано, что злоумышленники провели массовую атаку с подстановкой учётных данных, т.е. пытались авторизоваться в менеджере паролей с данными, полученными из сторонних источников, возможно, в ходе других утечек информации. Проще говоря, злоумышленники проверяли возможность авторизации в Norton Password Manager с данными пользователей от других учётных записей.

Отмечается, что проведение такой атаки было невозможным в случае, если бы все пользователи менеджера паролей задействовали функцию двухфакторной аутентификации, которая не позволяет получить доступ к данным только по паролю. Касательно инцидента сказано, что 12 декабря специалисты Norton зафиксировали необычно большое количество неудачных попыток авторизации в системе. Внутреннее расследование, которое было проведено после выявления действий злоумышленников, показало, что первые атаки с подстановкой учётных данных начались 1 декабря.

По данным источника, компания Gen Digital, являющаяся дочерним предприятием NortonLifeLock, разослала 6450 уведомлений клиентам, чьи учётные записи затронуты в данном инциденте. Другой источник сообщает, что злоумышленники могли атаковать около 925 тыс. активных и неактивных учётных записей клиентов компании. Клиенты получили уведомление о том, что злоумышленники могли получить доступ к логинам и паролям, а также личной информации, такой как ФИО, номера телефонов и адреса электронной почты. Компания настоятельно рекомендует пользователям использовать двухфакторную аутентификацию, чтобы в дальнейшем избежать подобных инцидентов.

Источники: