Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

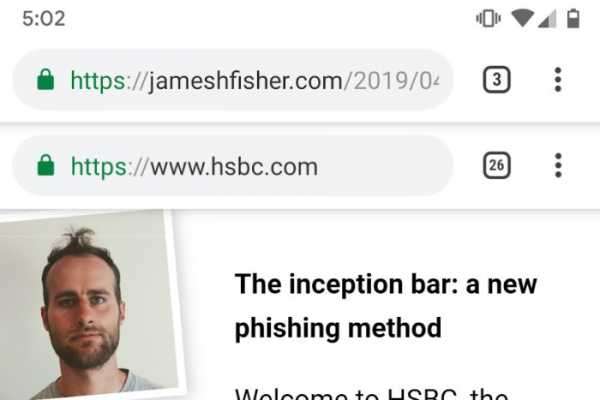

Ряд профильных изданий сообщает о новом способе фишинговой атаки, которая направлена на пользователей браузера Chrome на мобильных устройствах. Разработчик Джеймс Фишер (James Fisher) нашёл относительно простой эксплойт для веб-обозревателя, способный обмануть пользователя или заставить его принудительно перейти на фейковую страницу. И для этого нужно немногое.

engadget.com

Суть в том, что в мобильной версии Chrome при прокрутке экрана вниз, адресная строка скрывается. Однако злоумышленник может создать фальшивую адресную строку, которая не исчезнет, пока пользователь не посетит другой сайт. А он может быть поддельным или инициировать загрузку вредоносного кода. Также есть возможность подменить настоящую адресную строку при прокрутке вверх.

Подход Фишера ориентирован на Chrome и пока является только доказательством концепции, но теоретически он может отображать поддельные адресные строки для различных браузеров и даже интерактивные элементы. Другими словами, группа хакеров может создать вполне убедительный фейковый сайт, который будет очень похож на настоящий.

9to5google.com

СМИ уже обратились к Google за разъяснениями, но пока комментария от поискового гиганта не поступило. При этом пока неясно, сколько злоумышленников уже используют этот подход. Отметим, что реальную адресную строку можно закрепить так, чтобы она не пропадала во время прокрутки. Это хоть и не является панацеей, но всё же позволит сказать, была ли попытка подделать строку или нет.

Также пока неясно, когда появится соответствующая защита от подобного сбоя. Вероятнее всего, это будет реализовано уже в будущих версиях браузера.

Источник: