Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

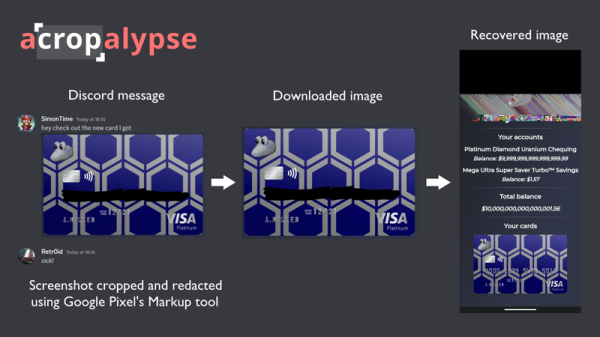

В штатном приложении Markup на смартфонах Google Pixel для быстрого редактирования изображений (преимущественно для надписей на скриншотах) обнаружена крайне неприятная уязвимость. Выяснилось, что приложение при редактировании изображений в формате PNG не перезаписывало старый файл целиком, поэтому из оставшихся кусочков данных можно частично восстановить исходное изображение. Многое из того, что пользователи надеялись скрыть на скриншотах обрезкой или ретушью теперь поддаётся восстановлению.

Ретушь не помогла скрыть важную информацию. Источник изображения: Simon Aarons @ItsSimonTime / Twitter

Уязвимость получила имя aCropalypse. Под этим именем первым о ней рассказал Саймон Ааронс (Simon Aarons) в своей ленте @ItsSimonTime в Твиттере. Он же, похоже, первым обратил на неё внимание, как следует из опубликованной переписки в блоге другого специалиста по уязвимостям — Дэвида Бьюкенена (David Buchanan). Компания Google также упоминала об этой уязвимости в бюллетене за 13 марта этого года, где ей присвоен код CVE-2023-21036. Подробностей Google не раскрыла, но отметила высокую степень её опасности.

Introducing acropalypse: a serious privacy vulnerability in the Google Pixel’s inbuilt screenshot editing tool, Markup, enabling partial recovery of the original, unedited image data of a cropped and/or redacted screenshot. Huge thanks to @David3141593 for his help throughout! pic.twitter.com/BXNQomnHbr

— Simon Aarons (@ItsSimonTime) March 17, 2023

Фактически всё имеющиеся в свободном доступе скриншоты, сделанные на смартфонах Google многих поколений за несколько последних лет, могут нести скрытые конфиденциальные данные, которые теперь могут быть раскрыты. Чаще всего это банковская информация, почтовые адреса или что-то подобное, поскольку скриншоты часто служат быстрым подтверждением для получения или отправки товара или выполнения услуг. Быстрое редактирование снимков, как надеялись пользователи, не удаляло чувствительную информацию и записывало её в отредактированный файл.

Для проверки на уязвимость уже сделанных скриншотов создан сайт acropalypse.app/, куда можно загрузить соответствующий файл PNG, выбрав модель Google Pixel.

Как считают специалисты, проблема появилась после обновления API ещё в Android 10. До десятой версии функция parseMode(«w») по умолчанию усекала файл и перезаписывала данные, а затем прекратила это делать. Начиная с Android 10 усекать файл должна была функция «wt», что Google так и не удосужилась документировать и, мало того, функция «wt» выдавала ошибку при перезаписи файла, если новый файл был меньше старого. В общем, по-новому не работало, а по-старому не перезаписывало. Теперь, спасайте свои данные, кто как может.

Источник: