Нещодавно в GitHub було опубліковано експлойт нульового дня BlueHammer, як відповідь на ймовірні невдачі Microsoft Security Response Center (MSRC). Хоча Microsoft випустила патч, він був доступний лише два тижні.

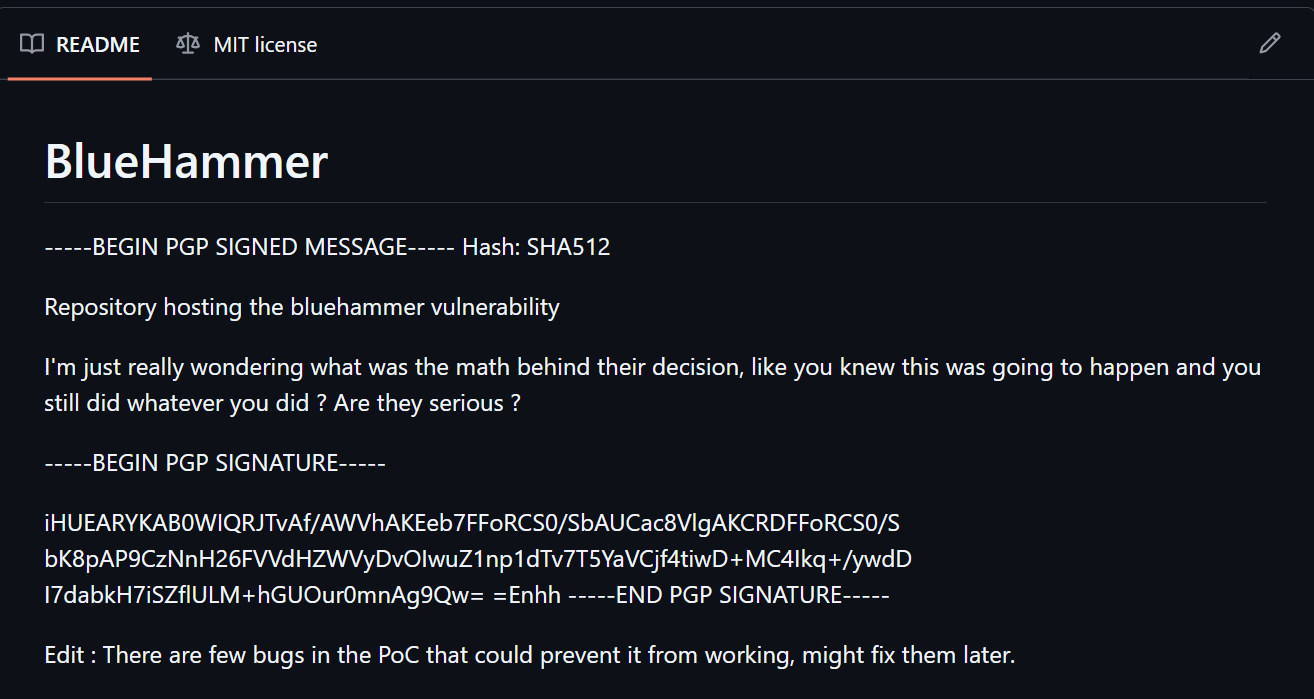

2 квітня 2026 року дослідник безпеки під псевдонімом Chaotic Eclipse опублікував допис у блозі, заявивши, що “знову це робить”. Під цим попередженням було посилання на сторінку облікового запису GitHub користувача “Nightmare Eclipse”, який містив експлойт, відомий як BlueHammer.

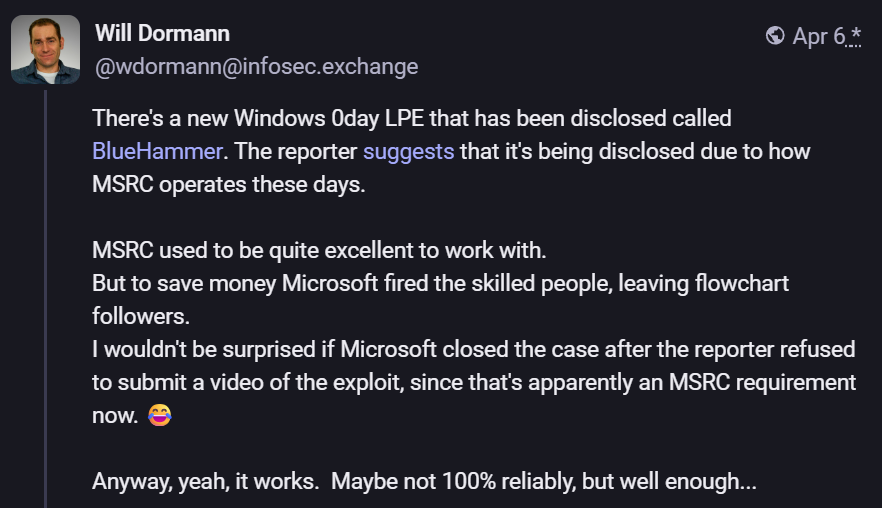

BlueHammer, як виявилося, є експлойтом нульового дня для Windows, що означає, що він був випущений у загальний доступ до будь-яких дій з боку Microsoft. Роботоздатність BlueHammer була підтверджена Віллом Дорманном, провідним аналітиком з вразливостей компанії Tharros (через BleepingComputer).

Article continues below

Центр реагування на безпеку Microsoft бере на себе провину; Microsoft відповідає

Найгірше в інциденті з BlueHammer те, що, за словами того, хто опублікував інформацію, його, схоже, можна було запобігти. У початковому дописі в блозі розчарований дослідник безпеки заявив:

“На відміну від попередніх разів, я не пояснюю, як це працює, ви, генії, можете самі розібратися. Також величезна подяка керівництву MSRC за те, що це стало можливим!!! І окрема подяка Тому Ґаллагеру!”

Ґаллагер, згаданий у висловлюванні, ймовірно, є віце-президентом з інженерії MSRC. Критика не обмежується цим, вона продовжується на сторінці BlueHammer у GitHub.

“Я справді дивуюся, якою була логіка їхнього рішення, наприклад, ви знали, що це станеться, і все одно зробили те, що зробили? Вони серйозно?”

Судячи з цих напівприхованих заяв, той, хто опублікував експлойт BlueHammer, спочатку намагався приватно працювати з MSRC, щоб виправити проблему, але втомився.

Дорманн, який підтвердив експлойт, поділився деякими цікавими думками в Mastodon 6 квітня.

“Раніше з MSRC було чудово працювати. Але щоб заощадити гроші, Microsoft звільнила кваліфікованих співробітників, залишивши послідовників блок-схем. Я не здивуюся, якщо Microsoft закрила справу після того, як репортер відмовився надати відео експлойту, оскільки це, очевидно, тепер вимога MSRC.”

Інцидент з BlueHammer не є добрим знаком для основного захисту Microsoft від експлойтів нульового дня. Звичайно, майже неможливо підтвердити, чи дійсно автор витоку звертався до команди MSRC, перш ніж опублікувати експлойт на GitHub.

У відповідь BleepingComputer, доданій до оригінальної статті про BlueHammer, представник Microsoft заявив:

“Microsoft має зобов’язання перед клієнтами досліджувати повідомлені проблеми безпеки та якнайшвидше оновлювати уражені пристрої для захисту клієнтів. Ми також підтримуємо скоординоване розкриття вразливостей, широко прийняту галузеву практику, яка допомагає забезпечити ретельне дослідження та вирішення проблем до їх публічного розкриття, підтримуючи як захист клієнтів, так і спільноту дослідників безпеки.”

Це досить шаблонна відповідь, і спільноти безпеки, природно, засмучені витоком експлойту та сприйнятою некомпетентністю Microsoft.

На GitHub експлойт BlueHammer на момент написання мав близько 1200 зірок та 425 форків. Це фактично означає, що щонайменше 425 людей взяли на себе відповідальність за модифікацію коду з невідомих причин.

Microsoft обіцяла зробити Windows 11 кращим, то чому MSRC, за чутками, провалився?

Експлойт нульового дня, подібний до BlueHammer, випущений у загальний доступ — це одне, але коли це стверджується як відповідь на некомпетентність MSRC, це зовсім інше.

Microsoft останнім часом вкладає багато ресурсів у покращення Windows, в основному у відповідь на стійкий негативний відгук, який часто перетворювався на обурення спільноти.

Хоча віце-президент Microsoft з Windows та пристроїв, Паван Давулурі, пообіцяв, що його команда “зосереджується на тому, щоб зробити Windows 11 більш чутливою та послідовною” шляхом “покращення продуктивності системи, швидкості реагування програм, Файлового провідника та Підсистеми Windows для Linux”, це не матиме великого значення, якщо Microsoft не зможе належним чином залишатися попереду серйозних загроз.

Експлойт нульового дня, подібний до BlueHammer, випущений у загальний доступ — це одне, але коли це стверджується як відповідь на некомпетентність MSRC, це зовсім інше.

На думку спадає новина про Claude Mythos, нову модель ШІ, яка нещодавно довела, що може виявляти вразливості кібербезпеки, які залишалися непоміченими десятиліттями. Вона була настільки потужною, що спричинила різке падіння акцій компаній з кібербезпеки, і відтоді її “зачинили” її “охоронці” з Anthropic, поки уряди з’ясовують, що робити з цією потенційною загрозою.

Якщо Microsoft справді скоротила свою команду MSRC, як припускає Дорманн, я не сумніваюся, що Windows може опинитися в серйозній небезпеці, оскільки загрози безпеці розвиваються.

Microsoft заробила близько 281 мільярда доларів доходу у 2025 році. Безумовно, більша частина цих коштів може бути спрямована на підтримку MSRC, який є ключовим прихильником розробки та підтримки Windows з 1998 року, у відмінному стані.

BlueHammer було усунуто в нещодавньому оновленні Windows, але воно було доступним майже два тижні

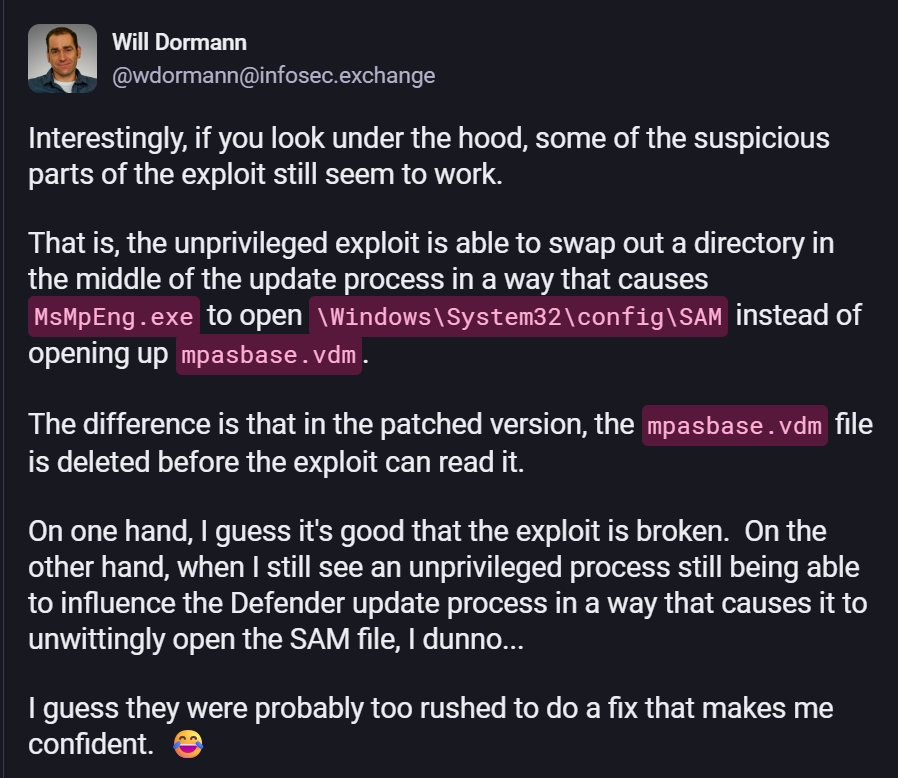

Я стежив за оновленнями Вілла Дорманна щодо BlueHammer, і він нещодавно опублікував доказ того, що експлойт було усунуто в останньому оновленні Windows 11 CVE-2026-33825 від 14 квітня 2026 року.

Дорманн зазначає, що “експлойт не проходить далі точки, де він створює символічне посилання в об’єктному менеджері Windows”. Однак він також зазначає, що “якщо подивитися глибше, деякі підозрілі частини експлойту все ще працюють”.

Отже, так, експлойт технічно не працює після оновлення Windows, але деякі його шкідливі елементи залишаються.

Що ви думаєте про інцидент з BlueHammer?

Усі ознаки вказують на те, що Центр реагування на безпеку Microsoft не вжив жодних дій, коли йому було представлено деталі експлойту BlueHammer. Чи вважаєте ви, що особа, яка опублікувала інформацію, бреше і натомість намагається наклепити на компанію?

Або ви дотримуєтеся думки, що дослідник безпеки Вілл Дорманн має рацію, коли стверджує, що Microsoft скоротила програму MSRC, що призвело до витоку після того, як офіційні канали не вжили заходів?

Повідомте мені, що ви думаєте, включно з будь-яким особистим досвідом роботи з MSRC, у розділі коментарів нижче.

Приєднуйтесь до нас на Reddit у r/WindowsCentral, щоб поділитися своїми думками та обговорити наші останні новини, огляди тощо.

Cale HuntSocial Links NavigationContributor

Cale Hunt вже понад дев’ять років пише для Windows Central про ігри на ПК, ноутбуки з Windows, аксесуари та багато іншого. Якщо щось працює на Windows або певним чином доповнює обладнання, є велика ймовірність, що він про це знає, писав про це, або вже активно тестує.

View More

Ви повинні підтвердити своє публічне ім’я перед коментуванням

Будь ласка, вийдіть з облікового запису, а потім увійдіть знову, після чого вам буде запропоновано ввести своє відображуване ім’я.

LogoutLATEST ARTICLES

1Pearl Abyss святкує, адже Crimson Desert розійшлася тиражем понад 5 мільйонів копій за місяць

1Pearl Abyss святкує, адже Crimson Desert розійшлася тиражем понад 5 мільйонів копій за місяць- 2Міні-ПК від Beelink зі знижкою чудово підходить для роботи та навіть деяких ігор

- 3Starfield отримує рейтинг для Switch 2 через кілька днів після випуску на PS5, що посилює надії на порт

- 4Голова Xbox Метт Буті каже, що Forza Horizon 6 повертає його до золотих років гоночних ігор

- 5Студії Xbox співпрацюють більше, ніж ви думаєте, каже Метт Буті

Що це означає для користувачів: Хоча експлойт BlueHammer був усунутий в останньому оновленні Windows, цей інцидент підкреслює потенційні ризики, пов’язані з безпекою операційної системи. Він нагадує користувачам про важливість своєчасного встановлення оновлень безпеки та про потенційні наслідки, якщо компанії не зможуть швидко реагувати на виявлені вразливості. Це також може спонукати Microsoft переглянути свої процеси реагування на загрози безпеки, щоб краще захистити своїх користувачів у майбутньому.

За матеріалами: www.windowscentral.com