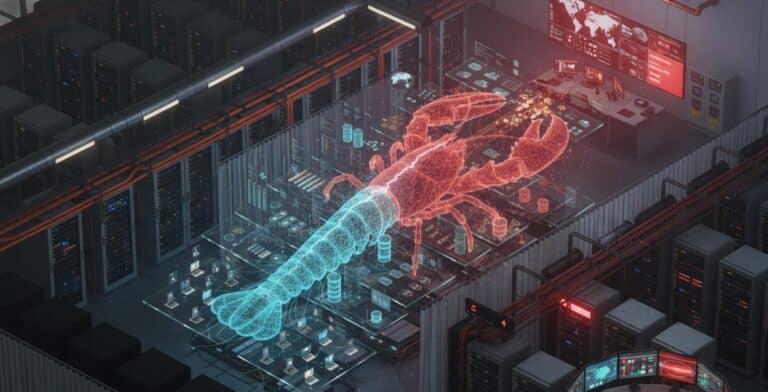

OpenClaw: 500 тисяч встановлень, але жодного “аварійного вимикача” для бізнесу

«Ваш ШІ? Тепер це мій ШІ». Цю фразу вимовив Етай Маор, віце-президент з аналізу загроз у Cato Networks, під час ексклюзивного інтерв’ю з VentureBeat на RSAC 2026. Вона точно описує ситуацію, коли екземпляр OpenClaw британського CEO опинився на продаж на…