Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня мы будем учиться анализировать логи Windows и смотреть полную информацию о файле в таблице MFT. Это поможет нам восстановить последовательность действий злоумышленника в системе и раскрыть его никнейм.

Площадкой для упражнений нам послужит задание Jinkies c ресурса Hack The Box Sherlocks.

По сценарию задания компьютерная атака произошла 6 октября в инфраструктуре стартапа Cloud-Guru-Management Ltd, где разрабатывают некий продукт. Известно, что пользователь взломанного компьютера случайно предоставил общий доступ к своей папке Documents, а также утверждает, что в этот день его не было за компьютером. Генеральный директор Cloud-Guru-Management 6 октября получил устные сообщения о том, что интеллектуальная собственность компании была украдена. Команда реагирования на инциденты собрала артефакты операционной системы взломанного компьютера с помощью утилиты KAPE. Наша задача — провести расследование инцидента и восстановить картину взлома ресурса.

evtx.

Загрузим файл архива задания и приступим к исследованию артефактов.

В файле архива содержатся следующие данные: каталог TriageData, в котором расположены собранные файловые артефакты операционной системы; каталог LiveResponse, содержащий список запущенных процессов; информация о системе и много других волатильных данных.

Чтобы получить инфу об исследуемом компьютере, откроем файл LiveResponseSysteminfo.csv. Имя исследуемого компьютера — VELMAD100, установлена операционная система Windows 10 Pro. Из файла ipconfig.txt получим сетевые настройки интерфейса, IP-адрес хоста 192.168.157.144, IP-адрес шлюза 192.168.157.2, DHCP-сервер 192.168.157.254.

Нам известно, что компьютерный инцидент произошел 6 октября 2023 года. Проанализируем все события операционной системы за этот день. Откроем утилиту FullEventLogView и загрузим логи, расположенные по такому пути:

Jinkies_KAPE_output/TriageData/C/Windows/system32/winevt/

Затем выставим фильтр по дате (Options → Advanced Options) и приступим к анализу.

Первым делом проанализируем сообщения о событиях авторизации в системе и запуска процессов. На исследуемом хосте установлена служба Sysmon (системный монитор) — эта утилита разработана в Microsoft для расширенного аудита Windows. Sysmon предоставляет подробную информацию об активности системы на уровне процессов и сети. Подробная информация о каждом идентификаторе событий есть в документации Microsoft.

В FullEventLogView откроем вкладку Options → Advanced Options → Show only specified event IDs и введем следующие идентификаторы событий:

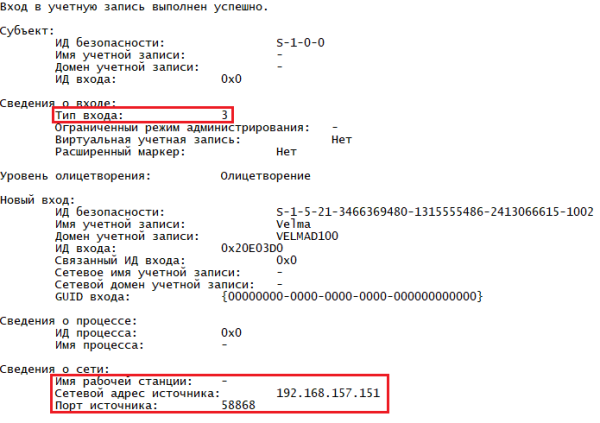

В 17:15 зафиксировано событие с идентификатором 4624, тип входа 3 (сетевой вход) с хоста 192.168.157.151, с использованием учетных данных пользователя Velma.

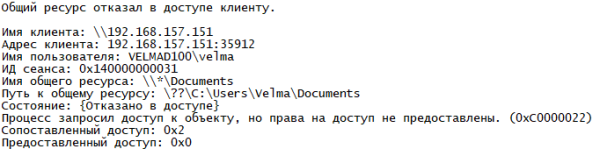

Далее в 17:16:09 зафиксирован отказ доступа к общему ресурсу C:UsersVelmaDocuments, источник — адрес 192.168.157.151.

Мы зафиксировали сетевой вход с IP-адреса 192.168.157.151, а также доступ к общим каталогам на исследуемом компьютере. В ключе реестра ControlSet001ServicesLanmanServerShares куста SYSTEM расположены имена общих каталогов и пути к ним. Давай заглянем в этот ключ с помощью утилиты Registry Explorer.

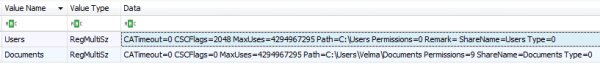

Содержимое ключа реестра LanmanServer

На исследуемом компьютере есть общие директории C:UsersVelmaDocuments и C:Users.

Также по пути, приведенному ниже, расположены дескрипторы безопасности, то есть разрешения для доступа к общим каталогам.

ControlSet001ServicesLanmanServerSharesSecurity

Источник: xakep.ru