Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В самом начале марта компания Group-IB сообщила об очередной массированной атаке с использованием трояна-шифровальщика Troldesh. Энкодер распространялся с помощью сообщений электронной почты, отправленных от имени известных на российском рынке компаний. Новость быстро подхватили многочисленные СМИ, мы тоже о ней писали. Однако подробностей было мало. Что же представляет собой Troldesh, как он действует и какие методы борьбы с этой напастью наиболее эффективны?

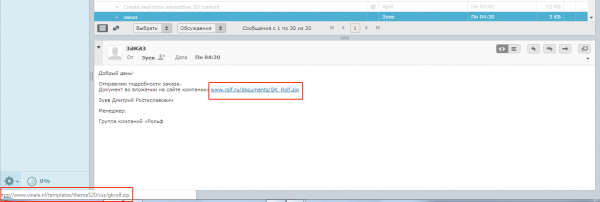

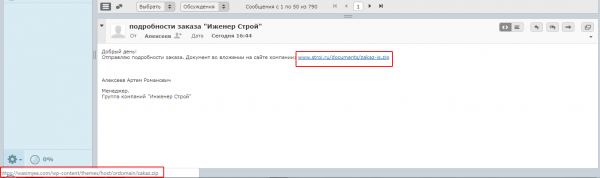

Театр, как известно, начинается с длительного поиска свободной парковки, а распространение большинства вредоносных программ — с почтовой рассылки. Среди фейковых отправителей подобных писем исследователи из Group-IB отмечали «Всероссийский банк развития регионов» и «Группу компаний ПИК», а журналисты РБК пополнили список пострадавших брендов «Ашаном», «Магнитом» и «Славнефтью», упомянув при этом, что злоумышленники прикрывались именами более пятидесяти фирм, названия которых у всех на слуху. Лично мне попадались аналогичные письма, в строке From которых значился автомобильный дилер «Рольф», «Бинбанк», «KIA Motors», «Ресо Гарантия» и некая контора «Инженер Строй».

Очевидно, такая стратегия продиктована общеизвестными постулатами социальной инженерии: у сообщения от известного отправителя больше шансов быть открытым, чем у послания, автор которого адресату совершенно незнаком.

О чем не рассказано в вышеупомянутых заметках, так это о том, что ссылка, якобы ведущая на официальный сервер компании-отправителя, на самом деле направляет потенциальную жертву совершенно в другое место. Во всех без исключения изученных мной письмах это были взломанные сайты, работающие под управлением WordPress или Joomla.

Письма, рассылавшиеся в ходе атаки Troldesh

И скрипт-загрузчик, и собственно энкодер злодеи хранили в открытых на запись папках <site>/content/icons/, <site>/templates/, <site>/wp-admin/css/ или <site>/wp-content/themes/. Вероятно, чтобы размещать вредоносное содержимое, они приобрели на каком-то из хакерских форумов базу скомпрометированных аккаунтов либо воспользовались одним из известных эксплоитов для этих популярных CMS.

Притом из десяти проанализированных мной фишинговых сообщений только в двух содержалась ссылка на сайты под управлением Joomla, а остальные восемь протрояненных площадок работали на WordPress. Есть повод задуматься о безопасности этого движка, тем более опасная тенденция подтверждается опубликованным недавно отчетом Sucuri, согласно которому порядка 90% взломанных в течение 2018 года сайтов работали именно на WordPress.

При нажатии на линк с удаленного хоста скачивался ZIP-архив, внутри которого хранился скрипт-загрузчик, написанный на JScript. Чтобы скрипт выполнился, пользователь должен самостоятельно извлечь из архива и попытаться открыть этот файл.

Источник: xakep.ru