Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом году интересных докладов на PHDays было еще больше, так что и делать подборку стало сложнее. Перекрывающие друг друга по времени доклады посетить невозможно, но организаторы любезно и крайне оперативно опубликовали записи выступлений практически день в день, так что любой желающий легко может восстановить пробелы, что я и сделал. Присоединяйся!

Что было новенького? Секция Fast Track стала круче: докладов здесь в целом стало больше, и попадались крайне интересные. Секции «Кибербез: с чего начать» (далее просто «Кибербез») и Community тоже порадовали — на них материал разбирали почти что на пальцах.

И отдельно спасибо организаторам за возможность посмотреть видео докладов и скачать презентации — это удобно и экономит кучу времени.

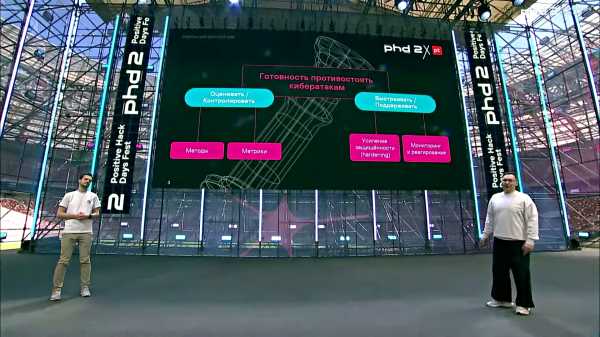

Хороший стартовый доклад фестиваля. Пока зрители настраивались на ритм PHDays, Антон и Федор рассказали им о том, насколько хорошо отечественные компании готовы противостоять кибератакам.

Исследование основано на результатах опроса, проведенного в первом квартале 2024 года, в нем поучаствовало 650 респондентов из более чем 60 российских компаний. Целью исследования было выявить проблемы организаций в вопросах готовности противодействовать кибератакам. Прямо скажем, актуально.

Антон и Федор рассказали, из чего складывается эта самая готовность противостоять кибератакам, поделились результатами своего исследования, рассказали о базовых проблемах в вопросах обеспечения киберустойчивости (обрати внимание на этот модный термин) и завершили выступление рекомендациями. Про вспомогательные инструменты для подготовки инфраструктуры компании к отражению злостных атак тоже не забыли.

Бодрый во всех смыслах доклад главного эксперта «Лаборатории Касперского». Сергей начал с позитивного приветствия, отлично раскрыл тему и закончил рекомендациями.

Спикер рассказал о двух самых лютых проблемах прошлого года — шифровании и краже данных. Сотрудники компаний, с обеих ног влетевших в обозначенные проблемы, успевали солидно напортачить, ведь подобные атаки случались в их практике впервые. Наиболее эффектные косяки: самостоятельное уничтожение якобы зараженных вирусом данных с компьютеров; блокировка серверов обновлений из‑за выявленной подозрительной сетевой активности; не замеченные вовремя инсайдеры, способные слить огромный объем информации. Да и специалисты по расследованиям инцидентов тоже не всегда работают идеально: порой принимают не самые взвешенные решения и делают поверхностные выводы.

Как выжить в круговороте инцидентов и их последствий, что делать, а чего не делать — обо всем этом Сергей рассказал в докладе. Рекомендую к просмотру!

Прилично нашумевшая история, о которой ты, я уверен, так или иначе слышал. Специалисты «Лаборатории Касперского» выявили целенаправленную атаку на устройства Apple, представляющую собой цепочку эксплоитов нулевого дня и не требующую взаимодействия с пользователем. Просто отвал башки!

Источник: xakep.ru