Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как совершать побег из сендбокса Firejail, чтобы повысить привилегии в Linux. Еще мы найдем и проэксплуатируем уязвимость SSTI в сервисе проверки подписи PGP, а также заложим бэкдор в проект, написанный на Rust.

А поможет нам в этом тренировочная машина Sandworm с площадки Hack The Box. Уровень ее сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.218 sandworm.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

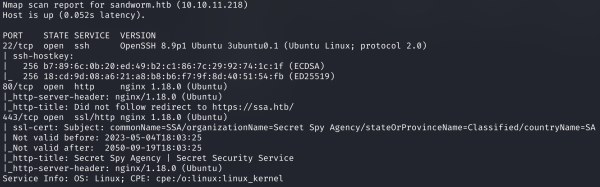

Результат работы скрипта

Сканер нашел три открытых порта:

В заголовке http-title присутствует редирект на адрес https://ssa.htb. Добавляем и этот домен в файл /etc/hosts.

10.10.11.218 sandworm.htb ssa.htb

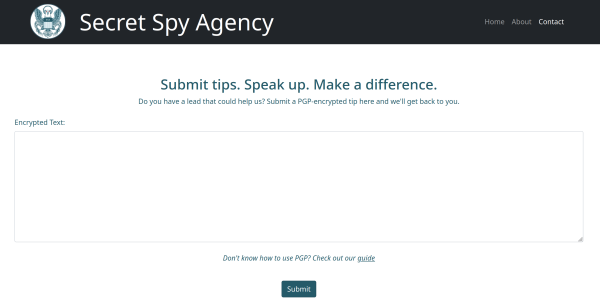

Главная страница сайта https://ssa.htb/

На сайте находим формы для шифрования текста и проверки подписи.

Страница шифрования

Страница проверки подписи

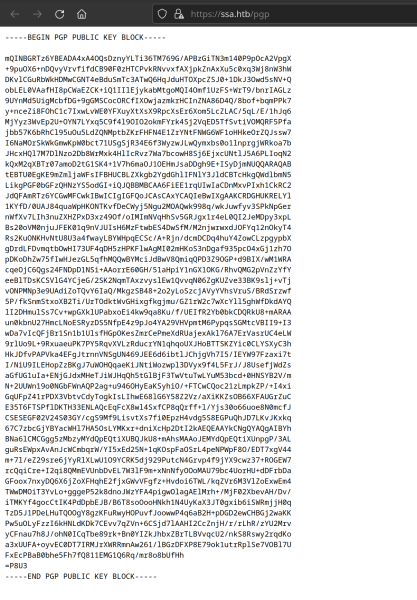

По ссылке на странице получаем ключ PGP.

Ключ PGP

Больше ничего интересного не находим, а так как мы уже увидели много интересных страниц, попробуем поискать другие.

Справка: сканирование веба c feroxbuster

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch, DIRB или ffuf. Я предпочитаю feroxbuster.

При запуске указываем следующие параметры:

-u — URL; -w — словарь (я использую словари из набора SecLists); -t — количество потоков; -d — глубина сканирования. Задаем нужные параметры и запускаем сканирование:

feroxbuster -k -u https://ssa.htb -t 256 -d 1 -w directory_2.3_medium_lowercase.txt

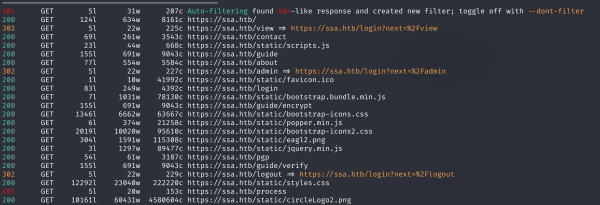

Результат сканирования каталогов с помощью feroxbuster

Находим на сайте как админку, так и страницу авторизации.

Гадать, какая используется технология, не пришлось, так как баннер Powered by Flask расположен на главной странице.

Баннер Powered by

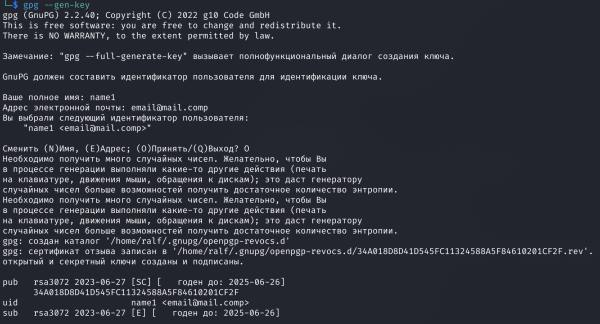

Протестируем сервис проверки подписи. Для этого сначала сгенерируем PGP-ключ, подпишем сообщение, после чего обе записи отправим на сайт. При создании ключа PGP нужно указать имя и адрес электронной почты.

pgp --gen-keyname1 <[email protected]>

Генерирование PGP-ключа

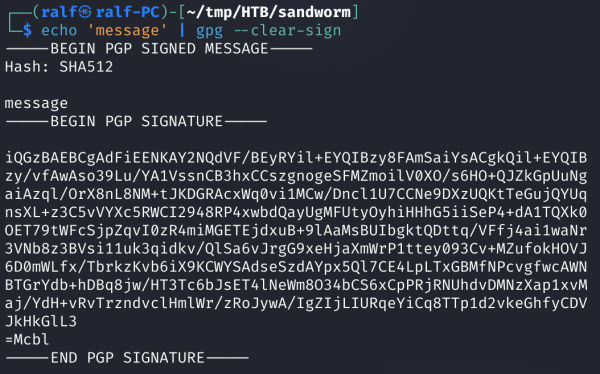

Затем экспортируем созданный ключ. Его идентификатор — это строка вида "имя" "адрес электронной почты". После чего подпишем сообщение message.

gpg -a -o pub.key --export 'name1 <[email protected]>'echo 'message' | gpg --clear-sign

Подпись сообщения

Источник: xakep.ru