Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня начнем с типичных (и не очень) атак AS-REP Roasting и Kerberoasting. Затем покопаемся в базе LDAP и найдем неочевидный путь продвижения. При получении доступа к хосту используем технику RemotePotato, а для повышения привилегий — технику S4U2proxy.

Наша цель — получение прав суперпользователя на машине Rebound с учебной площадки Hack The Box. Уровень ее сложности — «безумный».

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.231 rebound.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

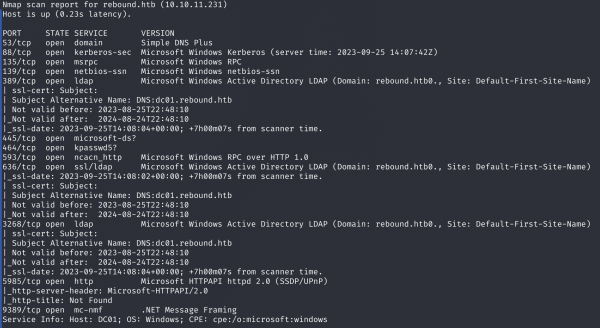

Результат работы скрипта

Сканер нашел множество открытых портов, что характерно для серверов на Windows:

Первым делом проверяем, нет ли возможности анонимного входа, и выводим список общих каталогов. Для этого используем утилиту CrackMapExec, которая нам еще не раз пригодится при прохождении.

crackmapexec smb rebound.htb -u guest -p '' --shares

Общие SMB-каталоги

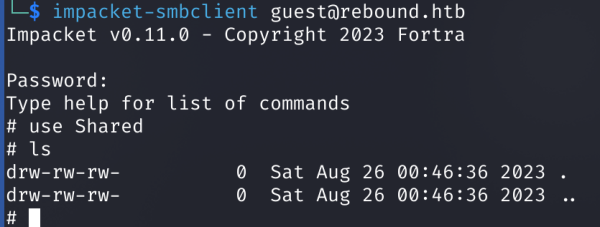

Видим нестандартный каталог Shared. Подключиться и просмотреть содержимое можно с помощью скрипта из набора impacket.

impacket-smbclient [email protected]

Содержимое каталога Shared

Но каталог оказался пустым, поэтому переходим к другим техникам.

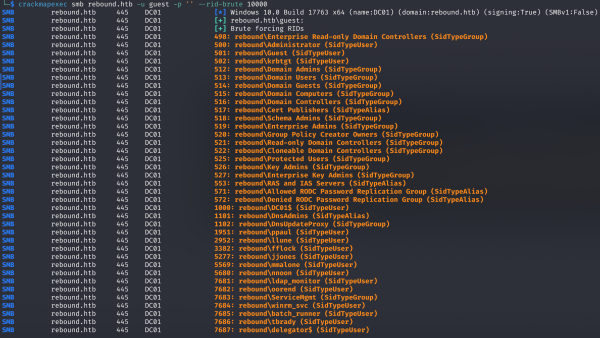

Так как доступна анонимная аутентификация на ресурсе SMB, можно пробрутить RID и получить названия групп и имена пользователей.

crackmapexec smb rebound.htb -u guest -p '' --rid-brute 10000

Имена пользователей и группы

Теперь, когда у нас есть имена пользователей, мы можем поспреить популярные пароли и проверить AS-REP Roasting.

Смысл атаки AS-REP Roasting в том, что мы посылаем на сервер аутентификации анонимный запрос для предоставления определенному пользователю доступа к какой‑либо услуге. На что сервер имеет три разных ответа:

PreauthNotRequired; Источник: xakep.ru