Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как эксплуатировать RCE в популярной программе exiftool, затем мы получим журнал безопасности Windows и проанализируем логи. При повышении привилегий разреверсим простенький ELF-файл.

Захватывать мы будем тренировочную машину Investigation с площадки Hack The Box. Ее уровень сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.197 investigation.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

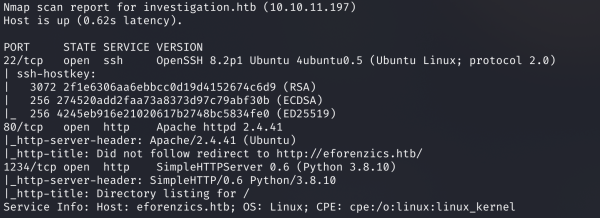

Результат работы скрипта

По результатам сканирования имеем всего три открытых порта:

На SSH идти нет смысла, порт 1234, видимо, был открыт другим игроком, чтобы скачивать с сервера файлы, поэтому остается идти только на веб‑сервер на 80-м порте. А там, как отражено в http-title, выполняется редирект на http://eforenzics.htb. Добавляем этот домен в /etc/hosts и смотрим сайт.

10.10.11.197 investigation.htb eforenzics.htb

Главная страница сайта

На сайте находим сервис для анализа изображения и форму для загрузки анализируемого файла.

Страница загрузки файла

При попытке загрузить какой‑нибудь отличный от изображений формат получаем ошибку, то есть сразу загрузить PHP-шелл не выйдет. Тогда загружаем картинку в PNG и получаем ссылку на готовый отчет.

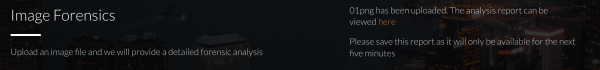

Результат загрузки файла

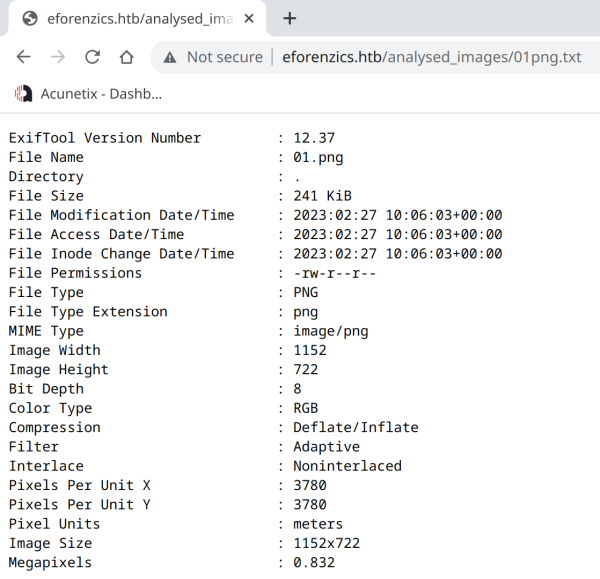

Отчет представляет собой обычный вывод программы exiftool.

Результат анализа файла

Однако мы узнали версию программы — 12.37. Это уже неплохая зацепка.

Источник: xakep.ru