Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как повысить привилегии с применением техники GTFOBins для Ansible playbooks. Но прежде, чем добраться до него, нам предстоит проэксплуатировать уязвимость Spring4Shell в фреймворке Spring и заполучить учетные данные пользователя.

Наша цель — захват тренировочной машины Inject с площадки Hack The Box. Уровень ее сложности — легкий.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.204 inject.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Результат работы скрипта

Мы нашли два открытых порта:

На SSH мы сейчас ничего не добьемся, поэтому обращаем свой взор на веб‑сервер.

Главная страница сайта

На сайте можно зарегистрироваться и залогиниться, к тому же в глаза бросается возможность загружать файлы через пункт меню Upload. Перейти на эту страницу и загрузить файл получится и без авторизации.

Форма загрузки файла

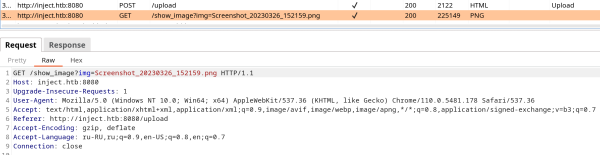

После загрузки файла нам предложат просмотреть его по ссылке. Более интересно это выглядит в Burp History.

Burp History

Имя загруженного файла передается в качестве параметра img страницы /show_image. В таком случае следует проверить, нет ли здесь уязвимости LFI, которая позволит смотреть произвольные файлы с обходом каталога, к примеру.

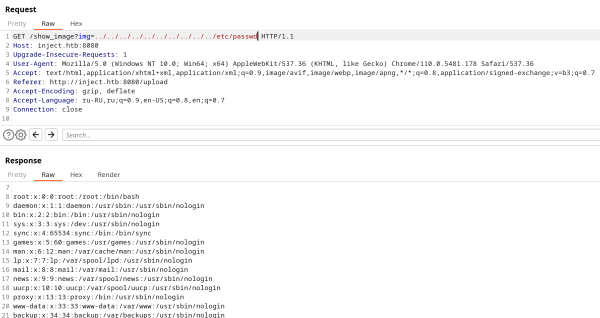

Пробуем прочитать файл ../../../../../../../../../../etc/passwd, и у нас получается.

Содержимое файла /etc/passwd

Значит, LFI присутствует, это нам пригодится.

Источник: xakep.ru