Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу весь путь атаки на Backdrop CMS. Сначала мы получим учетные данные из конфига, забытого разработчиками в каталоге Git, затем авторизуемся и загрузим модуль для выполнения своего кода и получения RCE. При повышении привилегий воспользуемся возможностями утилиты администрирования Backdrop CMS.

Наша конечная цель — получение прав суперпользователя на машине Dog с учебной площадки Hack The Box. Уровень ее сложности — легкий.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютера, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.58 dog.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование с использованием имеющихся скриптов (опция -A).

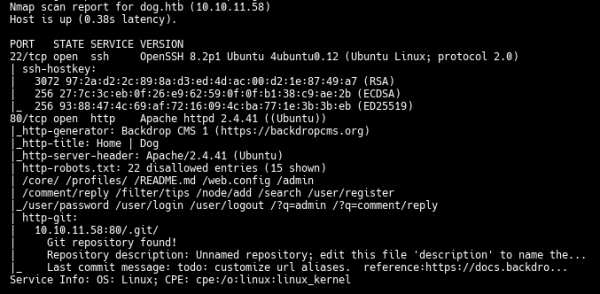

Результат работы скрипта

Сканер нашел два открытых порта:

Из отчета nmap видно, что на веб‑сервере есть файл robots.txt, а также репозиторий Git.

Главная страница сайта

Первым делом попробуем выкачать весь репозиторий с помощью git-dumper.

git-dumper http://dog.htb dog

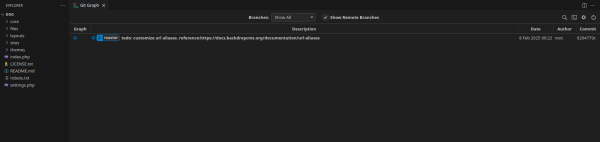

Затем просмотрим историю коммитов через VSCodium.

История коммитов

В истории коммитов ничего интересного нет, однако мы узнаем, что используется Backdrop CMS. Быстрый поиск по слову version позволяет найти версию CMS.

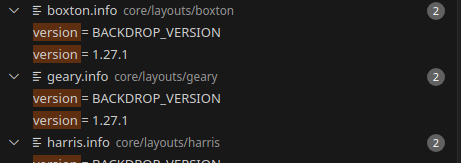

Поиск версии CMS

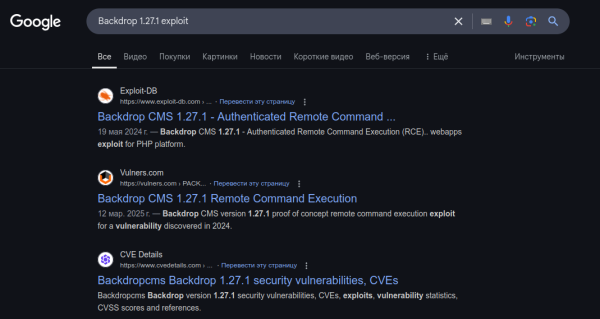

Первым делом стоит проверить, есть ли для обнаруженной системы готовые эксплоиты. С этим вопросом отправляемся в Google.

Поиск эксплоитов в Google

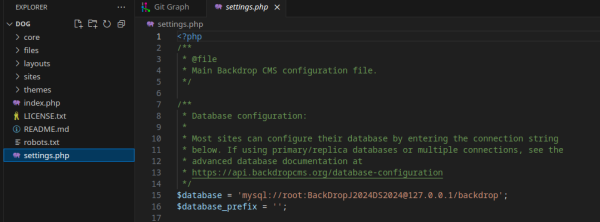

По первой ссылке находим инструкцию о том, как загрузить свой модуль и получить RCE (возможность удаленного выполнения кода). Однако для этого нам нужно сначала как‑то попасть в админку. Поищем учетные данные в файле settings.php, где содержатся настройки для подключения к базе данных MySQL.

Содержимое файла settings.php

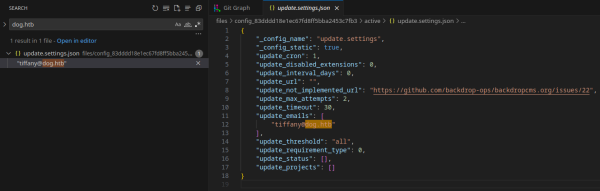

Находим пароль, но у нас нет логина. Поищем по домену — и находим e-mail пользователя.

Поиск почтовых адресов

Источник: xakep.ru