Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

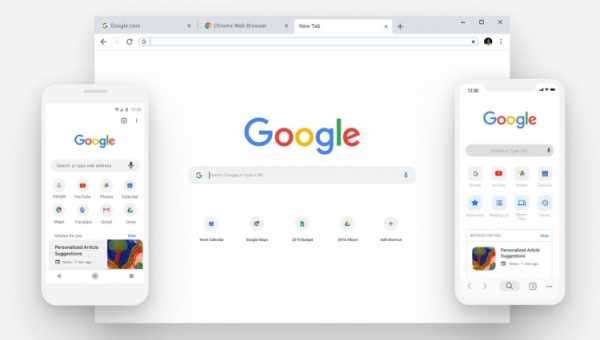

После массовой критики браузера Chrome 69, разработчики из Google всеми силами стараются загладить вину, разрабатывая новые функции, ориентированные на обеспечение конфиденциальности пользовательских данных. Ситуация усугубляется также закрытием Google+, ведь фирменная социальная сеть тоже пострадала от этого. Сейчас Google пытается создать более открытую экосистему, в которой компания намерена раскрывать как можно больше информации пользователям.

mspoweruser.com

Одной из таких попыток стала возможность, которую сейчас тестируют. Речь идёт о контроле активности расширений в браузере. Не секрет, что периодически в магазине расширений Chrome появляются вредоносные плагины со встроенными майнерами, бэкдорами и так далее. И хотя компания старается удалять их, они всё равно оказываются на тысячах пользовательских ПК.

Потому в экспериментальной версии Google Chrome Canary появилась функция, которая мониторит работу расширений и показывает, какие действия те выполняют и какие ресурсы используют. Причём как в прошлом, так и на данный момент — в режиме реального времени. В Chrome Canary её можно активировать следующим образом:

Эта функция в настоящее время доступна для сборки Canary, но скоро должна появиться и в публичной версии.

pixabay.com

К слову, создатели сервиса для проверки безопасности браузерных дополнений CRXcavator опубликовали результаты анализа рисков для дополнений из официального магазина Chrome Web Store. Выяснилось, что ситуация далека от оптимальной.

Сообщается, что:

Кроме того:

Таким образом, использование дополнений Chrome представляет собой «чёрную дыру», куда могут попасть любые секретные данные.

Источник: