Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

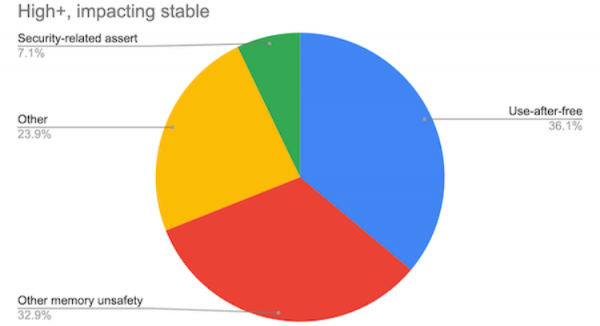

Разработчики, принимающие участие в проекте Chromium, осуществили анализ 912 критических и опасных уязвимостей, которые были обнаружены в браузере Chrome с 2015 года. В итоге они установили, что около 70 % брешей были обусловлены ошибками при обработке памяти.

Примечательно, что 36,1 % уязвимостей связаны с ошибками обращения к буферу после освобождения памяти (use-after-free). Архитектура безопасности Chromium спроектирована таким образом, чтобы использовать sandbox-изоляцию для снижения ущерба, который может быть нанесён какой-либо уязвимостью. За последние годы эта архитектура была усовершенствована и фактически достигла предела своих возможностей, поэтому дробление на процессы становится нецелесообразным. Поскольку процесс является наименьшей единицей изоляции, такой подход приводит к чрезмерному использованию ресурсов устройств, особенно на Android.

Для обеспечения безопасности кодовой базы Chromium применяется так называемое «правило двух», когда любой добавляемый код может соответствовать только двум из трёх условий: обработка непроверенных входных данных, использование небезопасного языка программирования и выполнение с высоким уровнем привилегий.

В дальнейшем разработчики намерены запустить особый проект, направленный на предотвращение возникновения новых уязвимостей, связанных с обработкой памяти. Разработчики намерены сосредоточиться на создании библиотек C++ с функциями для безопасной работы с памятью. Кроме того, будут использоваться аппаратные механизмы защиты (Memory Tagging Extension), а также создаваться компоненты на языках, которые способны обеспечить безопасную работу с памятью, таких как Kotlin, Java, Swift и др.

Источник: