Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Кібербезпека новини про захист комп’ютерів, мереж, програмних додатків, критично важливих систем і даних від потенційних цифрових загроз. Організації несуть відповідальність за забезпечення безпеки даних, щоб зберігати довіру клієнтів і відповідати нормативним вимогам. Дізнайтеся, які застосовують заходи з кібербезпеки і як використовують спеціальні інструменти для захисту конфіденційних даних від несанкціонованого доступу і запобігання збоїв, викликаних небажаною мережевою активністю, при виконанні бізнес-операцій

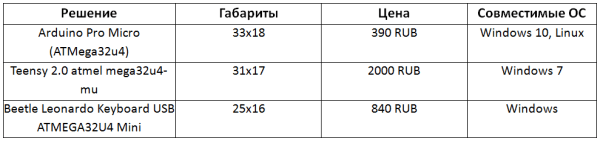

Содержание статьи Теория Аппаратная часть Программная часть Атака на разблокированные компьютеры Атака на заблокированный компьютер Защита Об атаках BadUSB «Хакер»…

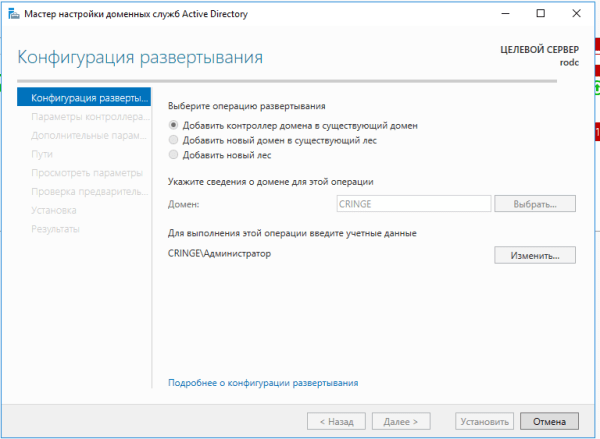

Содержание статьи Теория Определения и особенности Атрибуты Аутентификация пользователей Поиск RODC Получение кешированных паролей с RODC DSRM Особенности работы Kerberos…

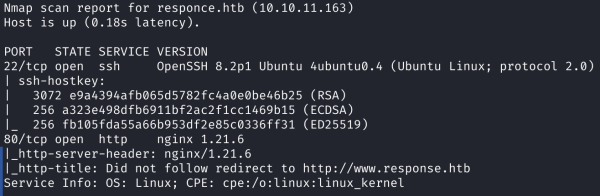

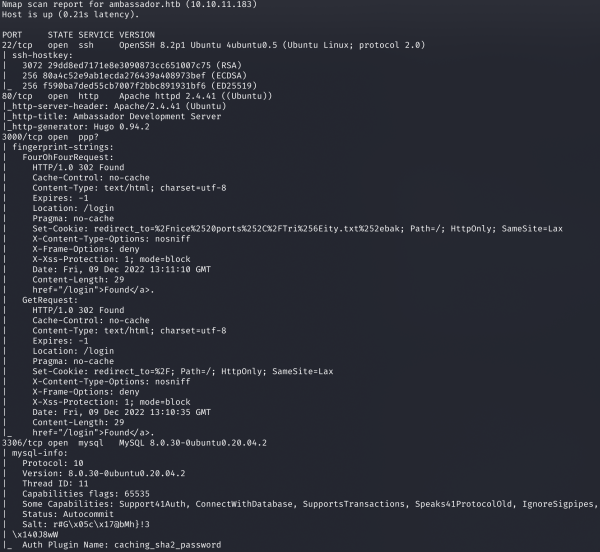

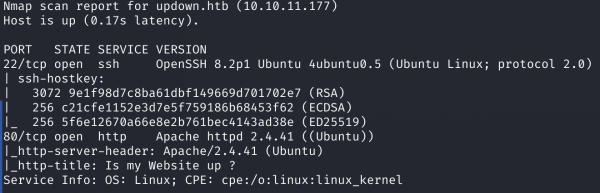

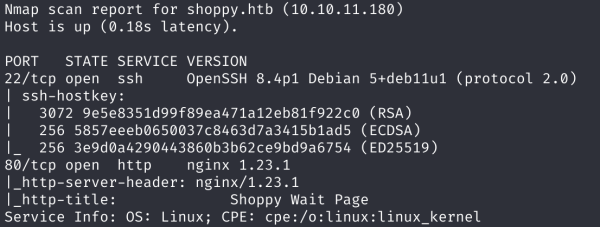

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение Пользователь bob Пользователь scryh В этом райтапе я покажу, как исследовать…

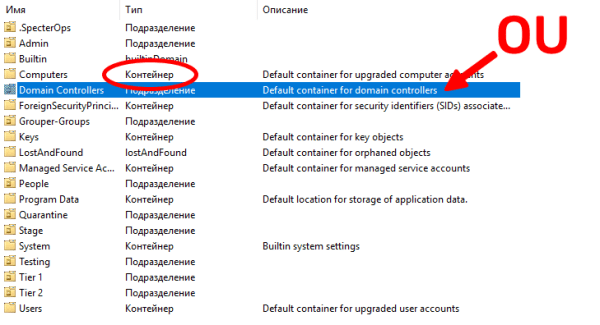

Содержание статьи Структура Обнаружение Эксплуатация mmc Файл .ini Создание GPO Перемещение через GPO Выводы Основная причина успеха большинства взломов, будь…

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение Локальное повышение привилегий В этом райтапе я покажу, как читать файлы…

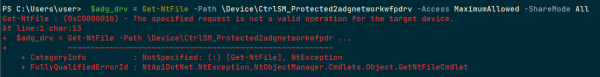

Содержание статьи Как все начиналось Почему AdGuard Поверхность атаки Фаззинг Подготовка DIBF Реверс драйвера По следам фаззера Еще немного реверса…

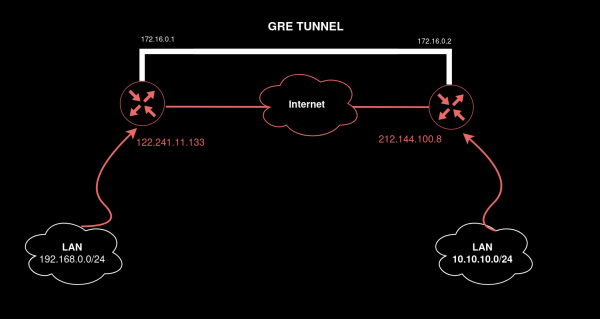

Содержание статьи GRE Лабораторная сеть L3 GRE VPN поверх Cisco IOS L3 GRE VPN поверх RouterOS Обеспечение туннеля L2 GRE…

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение Локальное повышение привилегий В этом райтапе я подробно покажу, как искать…

Диковинных сред разработки софта существует множество. Сред визуального программирования — чуть меньше, а популярные среди них и вовсе можно пересчитать по пальцам. Сегодня я…

Содержание статьи В чем отличие «физического пентеста» от кражи со взломом? Какие нужны документы? О чем нужно предупредить заказчика? Какие…

Содержание статьи Подготовка Эксплуатация Извлекаем секреты EFI Выводы Даже если ты заботишься о сохранности своих данных, не клеишь листочки с паролями на монитор, шифруешь…

Содержание статьи Разведка Сканирование портов Точка входа Точка опоры Продвижение Локальное повышение привилегий В этом райтапе я покажу разные техники…