Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

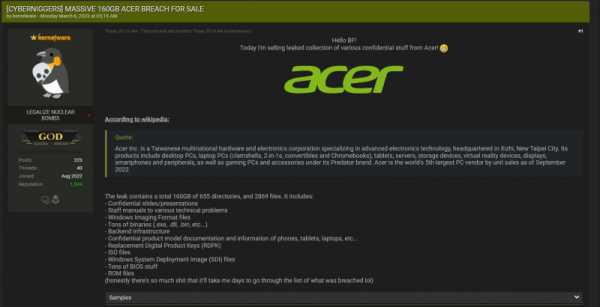

Ранее на этой неделе стало известно, что некий хакер с псевдонимом Kernelware взломал один из внутренних серверов компании Acer, похитив с него около 160 Гбайт конфиденциальной информации в виде 2869 файлов. Украденные данные злоумышленник выставил на продажу на одной из интернет-площадок.

Источник изображения: Acer

По словам злоумышленника, взлом системы внутренней безопасности компании Acer произошёл 23 февраля. В похищенных файлах содержатся конфиденциальные данные о продуктах производителя, технические руководства, командные файлы, данные внутренней инфраструктуры компании, документация о моделях продуктов, файлы BIOS и ROM, ключи продуктов, различные архивные файлы в формате ISO, внутренняя информация о различных моделях ноутбуков, смартфонов и планшетов. Вместе с этим хакер предоставил скриншот похищенных данных для подтверждения своих заявлений и предлагает их приобрести за криптовалюту Monero (XMR). Цена не объявлена — хакер продаст данные тому, кто предложит больше.

Источник изображения: Hackread.com

Acer подтвердила взлом своей внутренней инфраструктуры во вторник. «Недавно мы обнаружили инцидент с неавторизованным доступом к одному из наших внутренних серверов, в котором содержатся данные для наших специалистов по ремонту оборудования. Хотя расследование данное инцидента продолжается, нет никаких признаков, которые указывали бы на то, что на указанном сервере содержалась какая-либо личная информация потребителей», — говорится в заявлении компании.

За последние несколько лет Acer стала жертвой нескольких громких утечек данных. Например, в 2021 году хакеры похитили конфиденциальные данные компании и потребовали за них крупнейший к тому моменту выкуп в размере $50 млн. В том же году компания подверглась ещё одной, но менее масштабной утечке данных.

Если верить Acer, в последних похищенных данных не содержится информации о её клиентах. Однако данные включают важную техническую информацию, которая в перспективе может быть использована для взлома большого количества различных систем.

Источники: