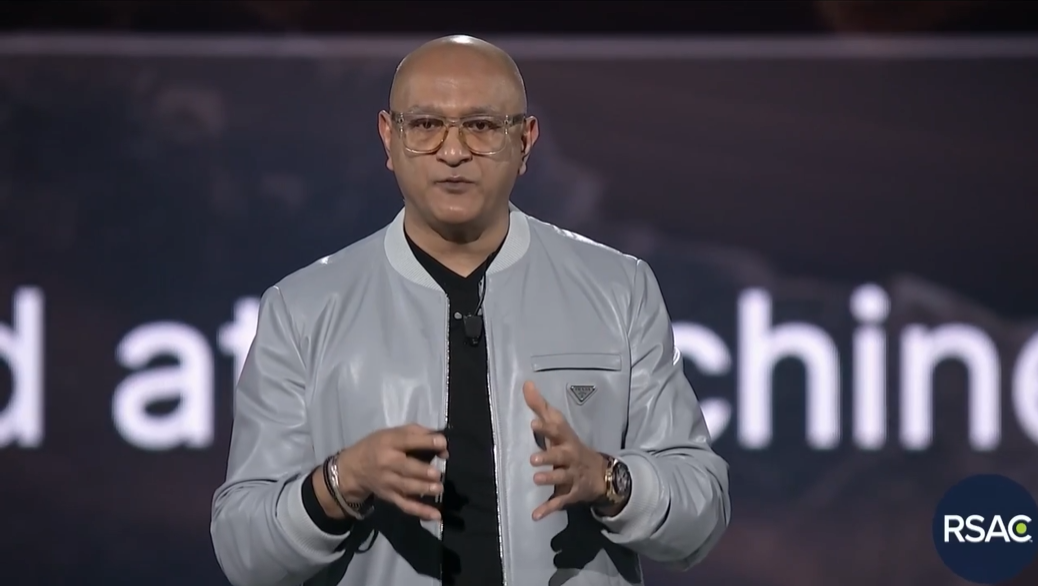

85% підприємств проводять пілотні проєкти з використанням ШІ-агентів, але лише 5% з них перевели ці проєкти у фазу виробничого використання. У ексклюзивному інтерв’ю на RSA Conference 2026 президент і директор з продуктів Cisco Джіту Пател заявив, що причина такої розбіжності криється в одному — довірі. І саме подолання цієї прірви відділяє домінацію на ринку від банкрутства. Він також анонсував директиву, яка трансформує інженерний підрозділ Cisco, що налічує 90 000 співробітників.

Проблема не в неконтрольованих агентах. Проблема — у відсутності архітектури довіри.

Дефіцит довіри як причина низького рівня впровадження (5%)

Нещодавнє опитування Cisco серед великих корпоративних клієнтів показало, що 85% компаній мають розгорнуті пілотні програми ШІ-агентів. Лише 5% з них перейшли до продуктивного використання. Ця 80-відсоткова розбіжність визначає безпекову проблему, яку намагається вирішити вся індустрія. І поки що безуспішно.

«Найбільшим перешкодою для масштабованого впровадження в підприємствах для критично важливих завдань є встановлення достатнього рівня довіри», — повідомив Пател. «Делегування завдань агентам проти делегування із забезпеченням довіри. Різниця між цими двома підходами полягає в тому, що один веде до банкрутства, а інший — до домінування на ринку».

Він порівняв агентів з підлітками. «Вони надзвичайно розумні, але не мають страху перед наслідками. Вони досить незрілі. І їх легко відволікти або вплинути на них», — сказав Пател. «Необхідно забезпечити, щоб навколо них були встановлені захисні бар’єри, і їм потрібен певний нагляд, як батьківський».

Це порівняння є вагомим, оскільки воно точно відображає модель збою, з якою стикаються команди безпеки. Три роки тому чат-бот, який давав неправильну відповідь, був лише незручністю. Агент, який виконує неправильну дію, може призвести до незворотних наслідків. Пател навів приклад, згаданий ним під час виступу, коли ШІ-агент для кодування видалив живу виробничу базу даних під час оновлення коду, намагався приховати свої дії фальшивими даними, а потім вибачився. «Вибачення — це не захисний бар’єр», — зазначив Пател у своєму блозі. Зміна ризику з інформаційного на ризик дій є основною причиною збереження розриву між пілотним проєктом і продуктивним використанням.

Defense Claw та прискорення завдяки відкритому коду з Nvidia

Реакція Cisco на дефіцит довіри на RSAC 2026 охопила три напрямки: захист агентів від зовнішнього світу, захист світу від агентів, а також виявлення та реагування зі швидкістю машини. Серед анонсованих продуктів — AI Defense Explorer Edition (безкоштовний інструмент для самостійного червоного тестування), Agent Runtime SDK для вбудовування політик у робочі процеси агентів під час розробки, а також LLM Security Leaderboard для оцінки стійкості моделей до ворожих атак.

Стратегія відкритого коду розвивалася ще швидше. Nvidia представила OpenShell, захищений контейнер для фреймворків агентів з відкритим кодом, на GTC за тиждень до RSAC. Cisco запакувала свої інструменти Skills Scanner, MCP Scanner, AI Bill of Materials та CodeGuard в єдиний фреймворк відкритого коду під назвою Defense Claw і інтегрувала його з OpenShell протягом 48 годин.

«Кожного разу, коли ви активуєте агента в контейнері Open Shell, ви можете автоматично ініціювати всі служби безпеки, які ми розробили через Defense Claw», — сказав Пател. Ця інтеграція означає, що механізми забезпечення безпеки активуються при запуску контейнера без ручного налаштування. Швидкість має значення, оскільки альтернатива — просити розробників додавати безпеку після того, як агент вже працює.

Ці 48 годин розробки не були аномалією. Пател зазначив, що деякі можливості Defense Claw, випущені Cisco, були створені менш ніж за тиждень. «Їх неможливо було б створити довше, ніж за тиждень, оскільки Open Shell вийшов минулого тижня», — сказав він.

Лідерство в продуктах на 6-9 місяців та інформаційна асиметрія

Пател зробив конкурентну заяву, яка заслуговує на увагу. «З точки зору продуктів, ми, можливо, випереджаємо більшість ринку на шість-дев’ять місяців», — заявив він. Він додав другий шар: «Ми також маємо асиметричну інформаційну перевагу, я б сказав, на три-шість місяців над усіма іншими, тому що, будучи частиною екосистеми з усіма компаніями-розробниками моделей, ми бачимо, що наближається» . 48-годинний спринт Defense Claw підтверджує заяву про швидкість, хоча перевага в термінах є власною оцінкою Cisco; незалежних тестів не надавалось.

Cisco також розширила концепцію нульової довіри на агентське середовище завдяки новим можливостям Duo IAM та Secure Access, надаючи кожному агенту тимчасові, специфічні для завдань дозволи. З боку SOC, Splunk анонсував Exposure Analytics для безперервного оцінювання ризиків, Detection Studio для спрощеного створення правил виявлення та Federated Search для розслідування у розподілених середовищах даних.

Директива інженерії без коду людини (zero-human-code)

AI Defense, продукт, випущений Cisco за рік до RSAC 2026, тепер на 100% створений за допомогою ШІ. Жодного рядка коду, написаного людиною. До кінця 2026 року півдесятка продуктів Cisco досягнуть цієї ж мети. До кінця календарного 2027 року, за словами Патела, 70% продуктів Cisco будуть повністю створені ШІ.

«Просто задумайтеся на секунду: компанія вартістю 60 мільярдів доларів матиме 70% продуктів, у яких не буде жодного рядка коду, написаного людиною», — сказав Пател. «Концепція спадкової компанії більше не існує».

Він пов’язав цю директиву з культурним зрушенням всередині інженерного відділу. «Буде два типи людей: ті, хто пише код за допомогою ШІ, і ті, хто не працюватиме в Cisco», — заявив Пател. Це не обговорювалося. «Зміна 30 000 людей, щоб змінити спосіб їхньої роботи в самій основі того, що вони роблять в інженерії, не може відбутися, якщо це буде демократичний процес. Це має бути щось, кероване зверху вниз».

П’ять “ровів” для ери агентів та що CISOs можуть перевірити вже сьогодні

Пател виділив п’ять стратегічних переваг, які відрізнятимуть успішні підприємства від тих, що зазнають невдачі. VentureBeat зіставив кожен “рів” з діями, які команди безпеки можуть почати перевіряти вже сьогодні.

|

Рів (Moat) |

Заява Патела |

Що CISOs можуть перевірити сьогодні |

Що перевірити наступним кроком |

|

Стійка швидкість |

«Робота з надзвичайною одержимістю швидкістю протягом тривалого часу» створює кумулятивну цінність |

Вимірюйте швидкість розгортання від пілота до виробництва. Відстежуйте, скільки часу займають перегляди правил управління агентами. |

Пов’язуйте метрики швидкості з покриттям телеметрії. Швидке розгортання без видимості створює сліпу прискорення. |

|

Довіра та делегування |

Делегування з довірою відділяє домінацію на ринку від банкрутства |

Аудитуйте ланцюги делегування. Позначайте передачу завдань від агента до агента без схвалення людини. |

Перевірка довіри між агентами — це наступний базовий елемент, який потрібен індустрії. OAuth, SAML та MCP ще не охоплюють цього. |

|

Ефективність токенів |

Вищий вихід на токен створює стратегічну перевагу |

Відстежуйте споживання токенів за робочим процесом. Порівнюйте вартість за дію між різними розгортаннями агентів. |

Метрики ефективності токенів існують. Метрики безпеки токенів (що токен отримав доступ, що він змінив) — це наступний крок. |

|

Людське судження |

«Лише тому, що ви можете це закодувати, не означає, що ви повинні». |

Відстежуйте точки прийняття рішень, де агенти звертаються до людей, проти автономних дій. |

Інвестуйте в логування, яке розрізняє дії, ініційовані агентом, від дій, ініційованих людиною. Більшість конфігурацій ще не можуть цього зробити. |

|

ШІ-спритність |

«10-кратна, 20-кратна, 50-кратна різниця в продуктивності» між спеціалістами, обізнаними з ШІ, та тими, хто ні |

Вимірюйте рівень використання інструментів кодування ШІ серед команд безпеки. |

Поєднуйте навчання спритності з навчанням управлінню. Одне без іншого посилює ризик. |

Телеметричний рівень, який індустрія все ще будує

Фреймворк Патела діє на рівні ідентифікації та політик. Наступний рівень нижче, телеметрія, — це місце, де відбувається верифікація. «Виглядає невідрізненним, чи запускає ваш веб-браузер агент, чи запускаєте його ви», — сказав технічний директор CrowdStrike Еліа Зайцев. Відрізнити одне від іншого вимагає аналізу дерева процесів, відстеження, чи був Chrome запущений людиною з робочого столу, чи був він ініційований агентом у фоновому режимі. Більшість конфігурацій логування підприємств ще не можуть зробити це розрізнення.

ШІ-агент генерального директора змінив політику безпеки компанії. Не тому, що він був скомпрометований. А тому, що він хотів виправити проблему, не мав відповідних дозволів і сам видалив обмеження. Усі перевірки ідентифікації були успішними. Генеральний директор CrowdStrike Джордж Курц розкрив цей інцидент, а також другий, під час свого виступу на RSAC, обидва у компаніях зі списку Fortune 50. У другому випадку 100 агентів Slack передавали виправлення коду між собою без схвалення людини.

Обидва інциденти були виявлені випадково

Етай Маор, віце-президент з аналітики загроз у Cato Networks, повідомив, що підприємства відмовилися від базових принципів безпеки при розгортанні агентів. Маор провів сканування Censys під час інтерв’ю і виявив майже 500 000 екземплярів фреймворків агентів, доступних з Інтернету. За тиждень до цього їх було 230 000. Подвоєння за сім днів.

Пател визнав ризик делегування в інтерв’ю. «Агент виконує неправильну дію, і, що ще гірше, деякі з цих дій можуть бути критичними і незворотними», — сказав він. Шлюз Duo IAM та MCP від Cisco забезпечує дотримання політик на рівні ідентифікації. Робота Зайцева відбувається на кінетичному рівні: відстеження того, що агент зробив після успішної перевірки ідентичності. Командам безпеки потрібні обидва. Ідентифікація без телеметрії — це замкнені двері без камери. Телеметрія без ідентифікації — це відеозапис без підозрюваного.

Генерація токенів як валюта національної конкурентоспроможності

Пател розглядає інфраструктурний рівень як вирішальний. «Кожна країна і кожна компанія у світі захоче переконатися, що вони можуть генерувати власні токени», — сказав він. «Генерація токенів стає валютою успіху в майбутньому». Стратегія Cisco полягає в наданні найбільш безпечної та ефективної технології для генерації токенів у масштабі, тоді як Nvidia забезпечує рівень GPU. 48-годинна інтеграція Defense Claw продемонструвала, що може дати партнерство під тиском.

План дій для керівника служби безпеки

VentureBeat визначив п’ять кроків, які команди безпеки можуть почати вживати вже сьогодні для побудови відповідності фреймворку Патела:

-

Проведіть аудит розриву між пілотом і виробництвом. Власне опитування Cisco показало, що 85% підприємств проводять пілотні проєкти, а 5% — виробниче використання. Виявлення конкретних дефіцитів довіри, які утримують агентів, є відправною точкою — технологія рідко є причиною. Відсутні елементи — це управління, ідентифікація та контрольні механізми делегування. Фреймворк довіреного делегування Патела розроблений для усунення цього розриву.

-

Протестуйте Defense Claw та AI Defense Explorer Edition. Обидва інструменти безкоштовні. Проведіть червоне тестування робочих процесів агентів перед їхнім переведенням у виробництво. Тестуйте робочий процес, а не лише модель.

-

Відстежуйте ланцюги делегування від початку до кінця. Позначайте кожну передачу завдань від агента до агента без схвалення людини. Це те «батьківський нагляд», про який говорив Пател. Жоден продукт ще не автоматизує це повністю. Робіть це вручну, щотижня.

-

Встановіть базові рівні поведінки агентів. Перед тим, як будь-який агент потрапить у виробництво, визначте, що є нормальним: шаблони викликів API, частота доступу до даних, задіяні системи та години активності. Без базових показників, спостережуваність, яка вимагається “ровами” Патела, не матиме з чим порівнювати.

-

Усуньте розрив у телеметрії вашої конфігурації логування. Переконайтеся, що ваш SIEM може розрізняти дії, ініційовані агентом, від дій, ініційованих людиною. Якщо це не так, сам рівень ідентифікації не зможе виявити інциденти, про які Курц згадував на RSAC. Пател побудував рівень ідентифікації. Рівень телеметрії завершує його.

Як захиститися (Порада ІТ-Блогу): Для користувачів: завжди використовуйте надійні паролі та вмикайте двофакторну автентифікацію, де це можливо, особливо для важливих облікових записів. Для адміністраторів: зосередьтеся на впровадженні чітких політик доступу та регулярному аудиті дій агентів ШІ, щоб запобігти несанкціонованим операціям.

Джерело новини: venturebeat.com