Протягом останнього року індустрія безпеки активно обговорювала моделі, помічників (copilots) та агентів, але паралельно відбувається тихіший, але не менш важливий процес на нижчому рівні: постачальники активно приймають спільний підхід до опису даних безпеки. Open Cybersecurity Schema Framework (OCSF) стає одним із найсильніших кандидатів на цю роль.

OCSF надає вендорам, підприємствам та практикам спільний спосіб представлення подій безпеки, виявлених загроз, об’єктів та контексту. Це означає менше часу на переписування назв полів та кастомних парсерів, і більше часу на кореляцію виявлень, виконання аналітики та побудову робочих процесів, які можуть функціонувати між різними продуктами. На ринку, де кожна команда безпеки зшиває докупи дані з кінцевих точок, систем ідентифікації, хмарних сервісів, SaaS-додатків та телеметрії штучного інтелекту, спільна інфраструктура довго здавалася недосяжною мрією, а OCSF тепер робить її реальною.

OCSF простими словами

OCSF – це фреймворк з відкритим вихідним кодом для схем кібербезпеки. Він розроблений як нейтральний щодо постачальників і свідомо не залежить від форматів зберігання, методів збору даних та ETL-рішень. На практиці це означає, що команди розробників програмного забезпечення та інженери даних отримують спільну структуру для подій, що дозволяє аналітикам використовувати більш узгоджену мову для виявлення та розслідування загроз.

Це може здатися сухим, доки ви не поглянете на щоденну роботу центру операцій безпеки (SOC). Команди безпеки витрачають значні зусилля на нормалізацію даних з різних інструментів, щоб мати можливість корелювати події. Наприклад, виявлення того, що співробітник увійшов у систему зі свого ноутбука із Сан-Франциско о 10:00, а потім отримав доступ до хмарного ресурсу з Нью-Йорка о 10:02, може свідчити про витік облікових даних.

Налаштування системи, яка може корелювати такі події, є непростим завданням: різні інструменти описують одну й ту саму ідею за допомогою різних полів, вкладених структур та припущень. OCSF був створений для зменшення цих витрат. Він допомагає вендорам відображати власні схеми у спільну модель, а клієнтам – переміщувати дані через сховища даних (data lakes), конвеєри обробки (pipelines) та системи управління подіями безпеки (SIEM) без необхідності тривалої перекладу на кожному етапі.

Останні два роки були надзвичайно динамічними

Більшість видимого прискорення розвитку OCSF відбулося за останні два роки. Проєкт був анонсований у серпні 2022 року компаніями Amazon AWS та Splunk, спираючись на роботу, зроблену Symantec, Broadcom та іншими відомими гігантами інфраструктури, такими як Cloudflare, CrowdStrike, IBM, Okta, Palo Alto Networks, Rapid7, Salesforce, Securonix, Sumo Logic, Tanium, Trend Micro та Zscaler.

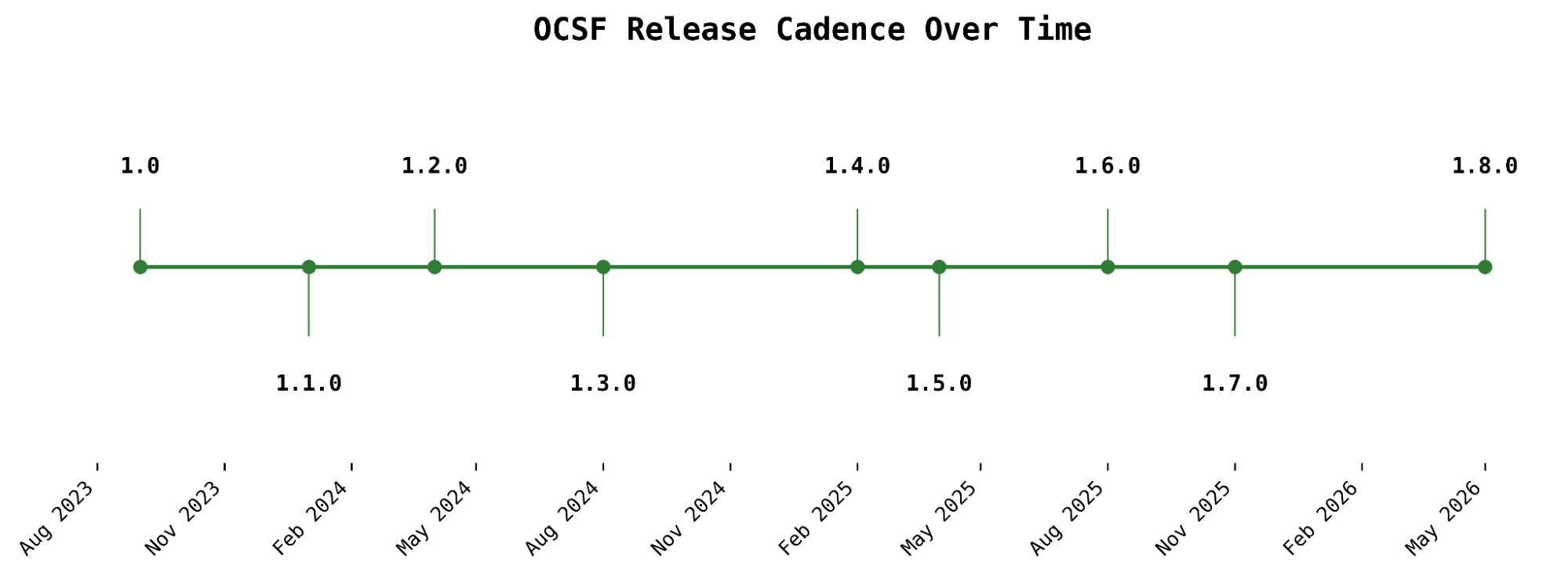

Спільнота OCSF підтримувала стабільний темп випусків протягом останніх двох років

Спільнота швидко зростала. AWS заявила у серпні 2024 року, що OCSF розширився з ініціативи 17 компаній до спільноти з понад 200 організацій-учасниць та 800 контриб’юторів, яка зросла до 900 після приєднання OCSF до Linux Foundation у листопаді 2024 року.

OCSF присутній у всій галузі

У сфері спостережуваності (observability) та безпеки OCSF присутній всюди. AWS Security Lake нативно перетворює журнали та події AWS, що підтримуються, на OCSF та зберігає їх у форматі Parquet. AWS AppFabric може виводити OCSF — нормалізовані дані аудиту. AWS Security Hub використовує OCSF для сповіщень, а AWS публікує розширення для деталей хмарних ресурсів.

Splunk може перетворювати вхідні дані на OCSF за допомогою edge processor та ingest processor. Cribl підтримує безшовне перетворення потокових даних на OCSF та сумісні формати.

Palo Alto Networks може перенаправляти дані Strata Logging Service до Amazon Security Lake у форматі OCSF. CrowdStrike позиціонує себе по обидва боки конвеєра OCSF: дані Falcon перетворюються на OCSF для Security Lake, а Falcon Next-Gen SIEM призначений для прийому та аналізу даних у форматі OCSF. OCSF є одним із тих рідкісних стандартів, які подолали прірву від абстрактного стандарту до стандартної операційної практики у всій галузі.

Штучний інтелект надає історії OCSF нової актуальності

Коли підприємства розгортають інфраструктуру зі штучним інтелектом, у центрі уваги знаходяться великі мовні моделі (LLM), оточені складними розподіленими системами, такими як шлюзи моделей, середовища виконання агентів, векторні сховища, виклики інструментів, системи пошуку та механізми політик. Ці компоненти генерують нові форми телеметрії, значна частина якої виходить за межі продуктів. Команди безпеки в SOC все більше зосереджуються на зборі та аналізі цих даних. Центральним питанням часто стає те, що саме робила агентна система ШІ, а не лише текст, який вона продукувала, і чи призвели її дії до будь-яких порушень безпеки.

Це створює додатковий тиск на базову модель даних. ШІ-помічник, який викликає неправильний інструмент, отримує неправильні дані або поєднує ризиковані послідовності дій, створює подію безпеки, яку необхідно розуміти в масштабі систем. Спільна схема безпеки стає більш цінною в такому світі, особливо коли ШІ також використовується на стороні аналітики для швидшої кореляції більшого обсягу даних.

Для OCSF 2025 рік був роком ШІ

Уявіть, що компанія використовує ШІ-помічника, щоб допомагати співробітникам шукати внутрішні документи та викликати інструменти, такі як системи тікетінгу чи репозиторії коду. Одного дня помічник починає витягувати неправильні файли, викликати інструменти, які він не повинен використовувати, і розкривати конфіденційну інформацію у своїх відповідях.

Оновлення OCSF версій 1.5.0, 1.6.0 та 1.7.0 допомагають командам безпеки зрозуміти, що сталося, позначаючи незвичну поведінку, показуючи, хто мав доступ до підключених систем, і відстежуючи виклики інструментів помічника крок за кроком. Замість того, щоб бачити лише остаточну відповідь, надану ШІ, команда може розслідувати повний ланцюжок дій, що призвели до проблеми.

Що на горизонті

Уявіть, що компанія використовує ШІ-бота для підтримки клієнтів, і одного дня бот починає давати довгі, детальні відповіді, що містять внутрішні інструкції з усунення несправностей, призначені лише для персоналу. З тими змінами, що розробляються для OCSF 1.8.0, команда безпеки зможе побачити, яка модель обробляла обмін даними, який постачальник її надав, яку роль відігравало кожне повідомлення та як змінювалася кількість токенів протягом розмови.

Раптовий сплеск токенів запиту або завершення може свідчити про те, що боту було надано незвично великий прихований запит, він завантажив занадто багато фонових даних із векторної бази даних або згенерував надмірно довгу відповідь, що збільшило ймовірність витоку конфіденційної інформації. Це дає слідчим практичну підказку про те, де саме взаємодія пішла не так, замість того, щоб залишити їх лише з кінцевою відповіддю.

Чому це важливо для ширшого ринку

Більш значущою є історія про те, що OCSF швидко перетворився з командного зусилля на реальний стандарт, який щодня використовується в продуктах безпеки. За останні два роки він отримав сильніше управління, часті випуски та практичну підтримку в системах даних (data lakes), конвеєрах прийому (ingest pipelines), робочих процесах SIEM та екосистемах партнерів.

У світі, де ШІ розширює ландшафт безпеки через шахрайство, зловживання та нові шляхи атак, команди безпеки покладаються на OCSF для підключення даних з багатьох систем без втрати контексту на цьому шляху, щоб зберегти ваші дані в безпеці.

Нікхіл Мунгел понад 15 років створює розподілені системи та команди зі штучного інтелекту в SaaS-компаніях.

Ласкаво просимо до спільноти VentureBeat!

Наша програма гостьових публікацій дозволяє технічним експертам ділитися своїми ідеями та надавати нейтральні, неупереджені глибокі аналізи щодо ШІ, інфраструктури даних, кібербезпеки та інших передових технологій, які формують майбутнє підприємств.

Читайте більше з нашої програми гостьових публікацій — і ознайомтеся з нашими рекомендаціями, якщо ви зацікавлені у написанні власної статті!

Як захиститися (Порада ІТ-Блогу): Переконайтеся, що ваші системи безпеки підтримують стандарт OCSF. Якщо ви використовуєте інструменти, які ще не інтегровані з OCSF, активно заохочуйте постачальників до його впровадження, оскільки це значно спростить кореляцію даних та розслідування інцидентів безпеки.

Оригінал статті: venturebeat.com