Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как получить шелл и расшифровать учетные данные из сервиса OpenFire. Но прежде проникнем на сервер, работающий на Windows, путем эксплуатации уязвимости в библиотеке ReportLab.

Наша цель — получение прав суперпользователя на машине SolarLab с учебной площадки Hack The Box. Уровень сложности задания — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.16 solarlab.htb

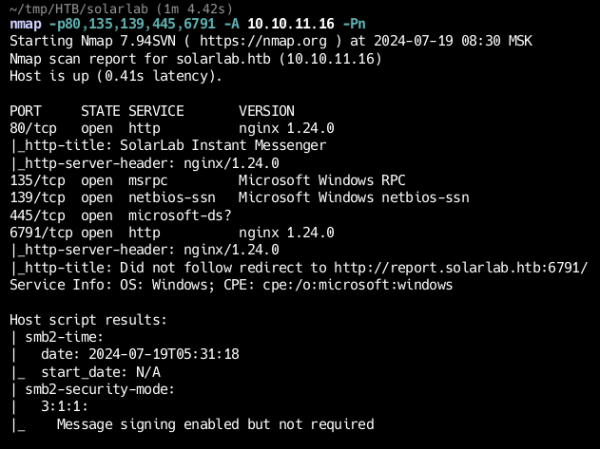

И запускаем сканирование портов.

Результат работы скрипта

По результатам сканирования имеем несколько открытых портов, типичных для систем Windows:

По логу видно, что с порта 6791 выполняется редирект на домен report.solarlab.htb. Сразу добавим запись в файл /etc/hosts.

10.10.11.16 solarlab.htb report.solarlab.htb

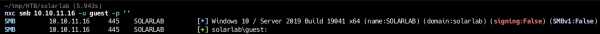

Первым делом проверяем, разрешен ли вход от имени гостевой учетной записи по SMB.

nxc smb 10.10.11.16 -u guest -p ''

Аутентификация от имени гостя

Так как аутентификация прошла успешно, мы можем просмотреть общие каталоги SMB. Чаще всего аутентификация для анонима включается именно для доступа к каким‑то общим ресурсам.

nxc smb 10.10.11.16 -u guest -p '' --shares

Общие ресурсы SMB

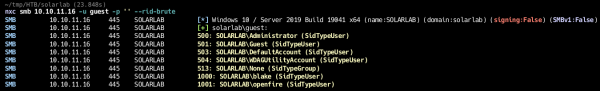

Также мы можем пробрутить RID объектов, таких как пользователи и группы.

nxc smb 10.10.11.16 -u guest -p '' --rid-brute

Список пользователей и групп

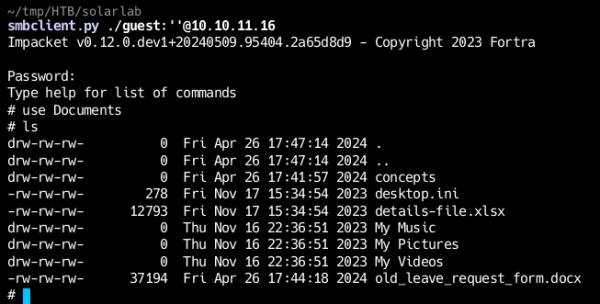

Теперь вернемся к общим каталогам. Нам доступен для чтения каталог Documents, в котором могут быть важные данные.

smbclient.py ./guest:''@10.10.11.16 use Documents

Содержимое каталога Documents

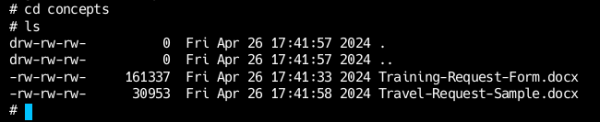

Из Documents забираем документы XLSX и DOCX. Еще два документа забираем из вложенного каталога concepts.

Содержимое каталога concepts

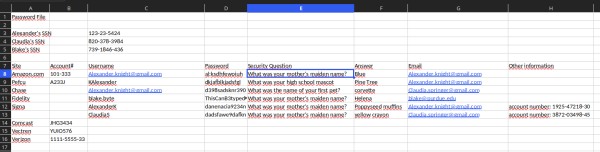

В документах полезной информации найти не удалось, а вот в таблице есть списки учетных данных для разных ресурсов.

Содержимое файла details-file.xlsx

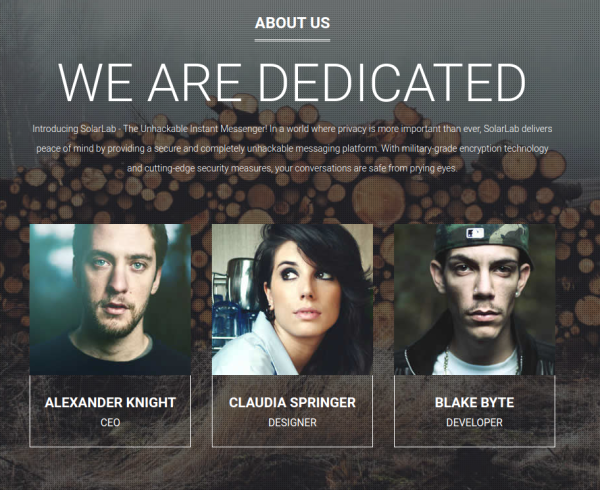

К SMB эти учетные данные не подошли, поэтому наконец переходим к вебу. Сайт на 80-м порте больше напоминает визитку. Зато на нем мы находим список пользователей, которые были в таблице.

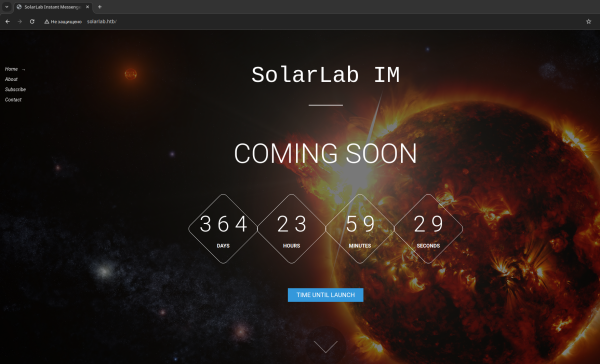

Главная страница сайта solarlab.htb

Сотрудники организации

На порте 6791 нас встречает форма авторизации.

Страница авторизации на report.solarlab.htb:6791

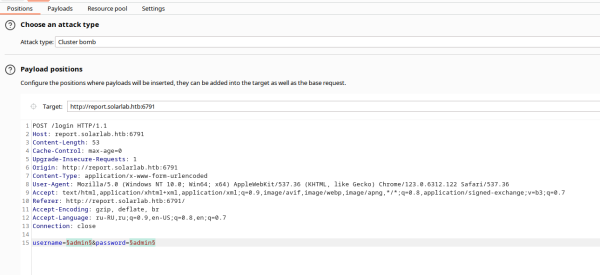

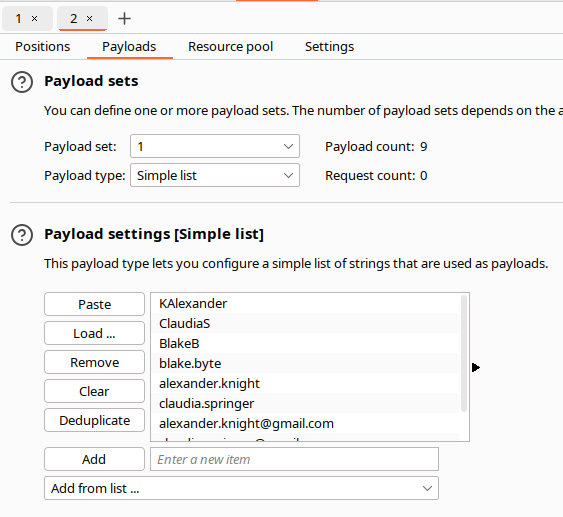

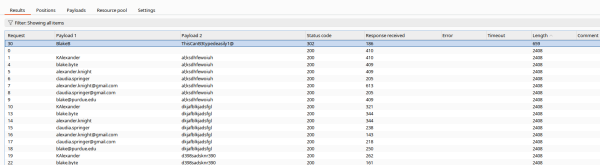

В таблице представлено несколько вариантов имени пользователя, поэтому для раскрытых юзеров составляем список с логинами и почтами и отдельно выписываем из таблицы пароли. А затем пробрутим их в форме авторизации на ReportHub с использованием Burp Intruder.

Burp Intruder — вкладка Positions

Burp Intruder — вкладка Payloads

Burp Intruder — результат перебора

Источник: xakep.ru