Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Статья будет полезна пентестерам и безопасникам, которые хотят проверить, умеют ли сотрудники распознавать вредоносные письма. Мы поговорим о корпоративном о фишинге с использованием электронной почты.

Давай сразу определимся с терминами.

Но так как в ИБ принято называть фишингом даже подброшенные флешки, что мне не очень нравится, пусть в сегодняшней статье этот термин олицетворяет всю социальную инженерию, вместе взятую.

Как ты знаешь, существует несколько видов фишинга. Классифицируют их в основном по каналам связи (email-фишинг, вишинг, смишинг); по видам воруемых данных (data-фишинг и кража учетных данных); по целевым группам жертв, например вайлинг (фишинг на топов в организации); по целевому действию, например адвертинг (обман блогеров с целью угона популярного канала).

В этой статье мы препарируем фишинг по email, поскольку это самый распространенный способ доставки вредоносной нагрузки (используется в 92% случаев). Но принципы составления векторов подойдут и для других каналов связи, например соцсетей, мессенджеров, да хоть Почты России.

Мы не будем касаться непосредственно вредоносной нагрузки к письмам, точнее, не станем разбирать, какой эксплоит использовать при отправке «модного» нынче LNK-файла, или рассматривать получившие новую жизнь HTML-вложения. И даже не будем трогать их комбинацию при атаках через протокол Windows Search.

Но зато мы рассмотрим, как писать письма, в которых до 99,5% сотрудников переходят по фишинговой ссылке.

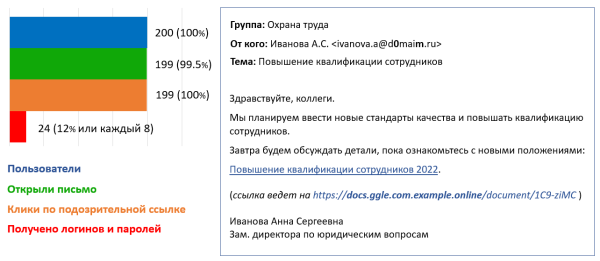

Пример результатов учебного фишинга

В статье мы разберем именно контент: кто, что и по какому поводу пишет сотрудникам, чтобы достигнуть своих злонамеренных целей.

Существует три типа атак методами социальной инженерии по электронной почте, если различать их по степени массовости:

Таргетированная, персонализированная атака под компанию, отдел, человека.

Массовая, когда непринципиально, какой из сотрудников в какой компании получит письмо.

Смешанная, когда используется небольшая персонализация, например под бухгалтеров, но письмо рассылается тысячам компаний или заточено под конкретную организацию, но непринципиально, кто именно получит вредонос.

Когда мы проводим учебные атаки на сотрудников, мы стараемся реализовать все три вектора. Например, в векторах 1 и 2 попадается 30–80% сотрудников просто из‑за того, что пользователи доверяют отправителю, так как в email используется реальный домен организации (если возможна подмена отправителя) или очень похожий на официальный домен.

По большей части в этой статье мы будем рассматривать атаки типа 2, но некоторые тексты этих атак пригодятся в векторах 1 и 3. Тип 2 всегда можно превратить в 1 и 3, задействовав немного смекалки.

Кстати, ты заметил, что еще с начала статьи я все сужаю и сужаю рамки того, что мы будем рассматривать, но при этом статья получилась достаточно объемной? Социальная инженерия поистине безгранична. В обновленном издании книги «Контролируемый взлом. Библия социальной инженерии» я рассмотрел сотни векторов, но чувствую, что и этим тема социальной инженерии не исчерпывается.

Итак, перейдем непосредственно к практике — поговорим о том, как использовать социальную инженерию в пентестах и учебных фишинговых рассылках по электронной почте.

Давай разберем, что можно писать в теме письма, чтобы увеличить доверие потенциальной «жертвы».

Re: и Fwd:. Например, «Re: регламент». Так жертва решит, что это ответ на ее сообщение или оно было переслано от коллеги. Единственная адекватная причина не открыть письмо с такой темой — не увидеть его.

И еще, если ты целенаправленно не имитируешь массовый спам, не используй смайлики и кучу символов в теме. В корпоративной среде так общаются редко.

Подписи в письмах в пределах одной организации бывают одинаково оформленные или самопальные, каждый сам выбирает, как ему подписаться. Ты можешь использовать разное оформление писем, в зависимости от того, кого именно ты имитируешь:

Совет безопасникам: пробуйте тестировать сотрудников, отправляя еще и фишинговые письма с нестандартным оформлением.

Под контекстом я понимаю повод, по которому мы пишем пользователю. Приведенный ниже перечень взят из генератора СИ, который поможет тебе составлять собственные векторы и тексты писем. Далее мы также разберем примеры контекста подробнее.

Итак, по какому поводу мы пишем пользователям:

Вообще, контекст — это ключевая составляющая фишинга. Успех на 80% зависит от того, знаком ли сотрудник с тем, о чем ему пишут. Например, сотрудники в курсе, что 21 декабря будет корпоратив, и, если начать письмо с «Коллеги, как вы знаете, 21 декабря у нас будет корпоратив. По ссылке вы сможете…», успех почти гарантирован.

Или другой вариант, когда пишут юристу и в тексте упоминается какой‑то бизнес‑процесс, который используется в его организации. Например, получатель ожидает, что договоры на проверку ему приходят только от отдела закупок, и только этим он и занимается — проверяет договоры. Тогда письмо якобы от менеджера по продажам с просьбой сверить техзадание по планируемой закупке с точки зрения юридической корректности будет выглядеть странно. Любые нестыковки вызовут у получателя совершенно ненужные подозрения.

Итак, повод для письма есть (типичные примеры разберем позже), теперь его можно усилить. Усиливать мы будем разными эмоциями и иными психологическими приемами, перечень которых приведен ниже. Дальше мы рассмотрим их подробнее и с примерами.

Итак, с вводной частью закончили, теперь рассмотрим разные тексты и поводы, по которым мы будем писать пользователям.

Рассмотрим разные примеры таких атак, в зависимости от события.

То, что широко освещается в СМИ, становится отличным инфоповодом для атак. Пандемия коронавируса сошла на нет, мошенники заработали много денег, теперь новостная повестка забита другими событиями, и, естественно, киберпреступники всех мастей это используют.

Давай немного поностальгируем и обсудим пандемию какого‑нибудь коварного вируса. Представим, что эта тема сейчас у всех на устах и СМИ ее активно обсуждают. Рассмотрим, как используется новостная повестка в качестве контекста в фишинговых письмах.

Намечается государственный праздник с последующими выходными? Вот темы, которые можно использовать:

Политически ангажированные получатели с удовольствием открывают ссылки в письмах, (не)соответствующих их взглядам. Есть спокойные люди, имеющие мнение о политике, а есть те, кто яростно убеждает других в том, что именно их мнение единственно правильное. Таких людей легко определить. Они любят писать капслоком, ставят много восклицательных знаков в конце и оскорбляют оппонентов за инакомыслие. Вот такие получатели и будут нажимать на твои ссылки аж двойным кликом.

Дабы не будоражить умы соотечественников, приведу пример зарубежного фишинга на политическую тему.

Пример фишинга на политическую тему

Если у тебя, как и у меня, с английским плохо, то суть новости в том, что шесть арабских стран, включая Саудовскую Аравию и Египет, разорвали дипломатические отношения с Катаром, обвинив его в дестабилизации региона.

Что‑то (не) произошло, и я вам об этом пишу. Некто сказал, что по этому поводу нужно писать именно вам. Например, отправитель так и не дождался ответа, может, письмо не дошло, поэтому дублирует пакет документов. Или в техподдержке посоветовали обратиться по какому‑то вопросу конкретно к этому сотруднику.

Приведу пример атаки на физических лиц, в ходе которой злодеи отправляют электронное письмо, где демонстрируют используемые жертвой логины и пароли, утечка которых, скорее всего, произошла ранее. Авторы сообщения утверждают, что взломали веб‑камеру и засняли, как человек смотрит порнографические ролики и что делает в это время. Затем мошенники требуют выкуп в биткоинах за то, чтобы они не рассылали это видео.

В корпоративной среде можно сделать свою версию «якобы взлома»:

И дальше еще десяток адресов, примерно на восьмом месте автоподстановкой вставляем адрес жертвы.

Все, ждем улова. Если ты делаешь атаку с обратной связью (когда ты общаешься с жертвой, а не просто отправляешь письмо в один конец), то в конце письма можешь попросить, чтобы ответным сообщением тебя оповестили, что смена пароля прошла успешно.

Заметки для безопасников

Узнать, попал ли в общий доступ пароль от корпоративной почты вашей компании, можно на сайте DomainSearch. Вписываете ваш домен, подтверждаете право владения и получаете уведомления, когда в сеть утечет связка email:password.

Узнать, что кто‑то зарегистрировал домен, похожий на официальный домен вашей организации, поможет портал domains-monitor.com. Мониторить можно как домены, включающие ваш бренд, так и модификации официального домена, например d0main.ru.

Список уже зарегистрированных доменов, похожих на ваш официальный, покажет сайт dnstwister.report. Если домены реально фишинговые, можно внести их в черный список защитного ПО организации.

Компаниям, состоящим в каких‑либо саморегулируемых организациях, могут приходить специфические письма. Пользуйся этим при проверке сотрудников.

Вот пример такого письма с вредоносной ссылкой:

Рассылалось это дело с адреса [email protected], а настоящий адрес упомянутого в письме союза — [email protected].

По аналогии со скриптами мошеннических кол‑центров, сотрудники которых звонят и сообщают, что с твоих счетов пытаются снять деньги, сочиняем свое электронное письмо для проверки бдительности пользователей:

Источник: xakep.ru