Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня я на живом примере покажу, как сервер Minecraft, работающий на Windows, может быть атакован при помощи существующего эксплоита. Получив возможность удаленно выполнять код, мы проанализируем установленные плагины и найдем данные для повышения привилегий в системе.

Наша цель — захват машины Crafty с учебной площадки Hack The Box. Уровень задания — легкий. Все действия будут выполняться на Linux.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.249 crafty.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

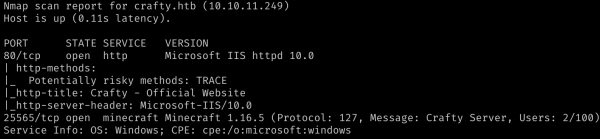

Результат работы скрипта

Сканер нашел два открытых порта:

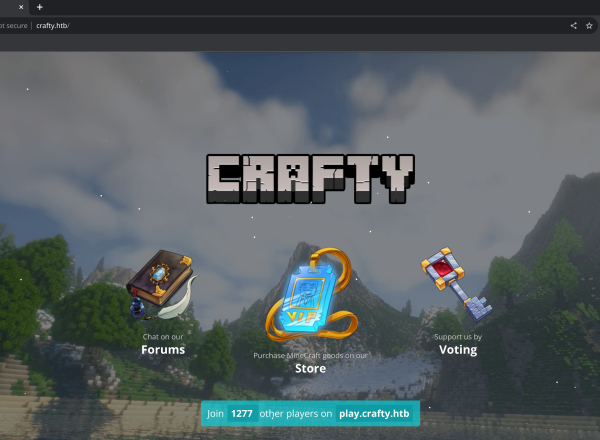

Первым делом посмотрим, что есть на веб‑сервере. Там нас встречает одностраничный сайт, раскрывающий еще один поддомен.

Главная страница сайта

Новый поддомен добавляем в наш файл /etc/hosts.

10.10.11.249 crafty.htb play.crafty.htb

Сразу отмечу, что сканирование ни первого, ни второго сайта ничего не дало. По этой причине перейдем к серверу Minecraft.

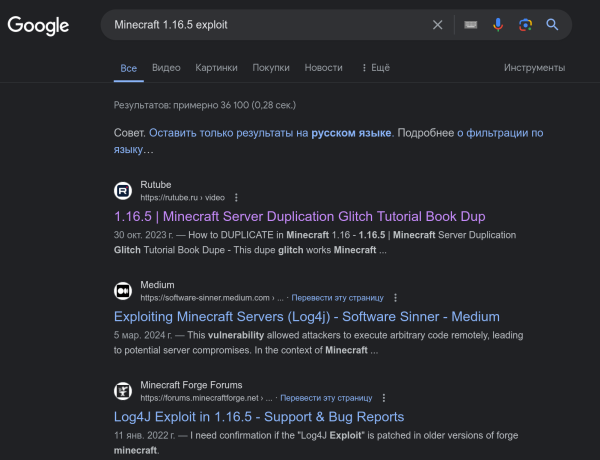

Первым делом стоит проверить, есть ли для обнаруженного софта готовые эксплоиты. Существуют специальные базы данных (например, Exploit-DB), но для начала можно просто поискать в Google. По запросу «Minecraft 1.16.5 exploit» получаем информацию о том, что в этой версии сервера есть уязвимый компонент Log4j.

Поиск эксплоитов в Google

На GitHub находим эксплоит, который позволяет получить удаленное выполнение кода (RCE).

info

О том, как устроена уязвимость Log4Shell в средстве логирования Log4j, читай в статье «Log4HELL! Разбираем Log4Shell во всех подробностях».

Источник: xakep.ru