Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу процесс эксплуатации SSRF-уязвимостей и инъекции команд операционной системы при атаке на веб‑сервер на Linux. Получив доступ к SSH, мы используем технику GTFOBins, чтобы повысить привилегии через системную утилиту systemctl.

Наша цель — захват рута на машине Sau с площадки Hack The Box. Уровень ее сложности — «легкий».

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.224 sau.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

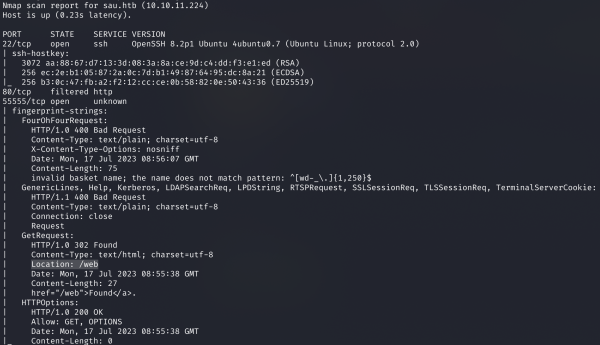

Результат работы скрипта

Сканер нашел всего два открытых порта:

/web. Еще видим порт 80, но он фильтруется. Посмотрим, что за сайт порте 55555.

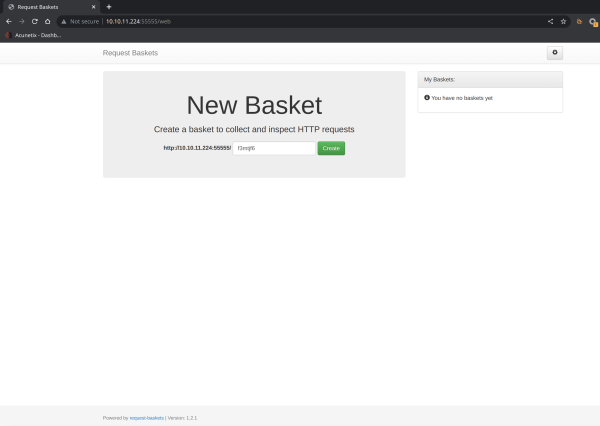

Главная страница сайта http://10.10.11.224:55555/

Благодаря пометке Powered by узнаем, что используется система Request Baskets версии 1.2.1. Так как мы знаем версию продукта, первым делом проверим, нет ли для нее готовых эксплоитов. Для поиска просто воспользуемся Google.

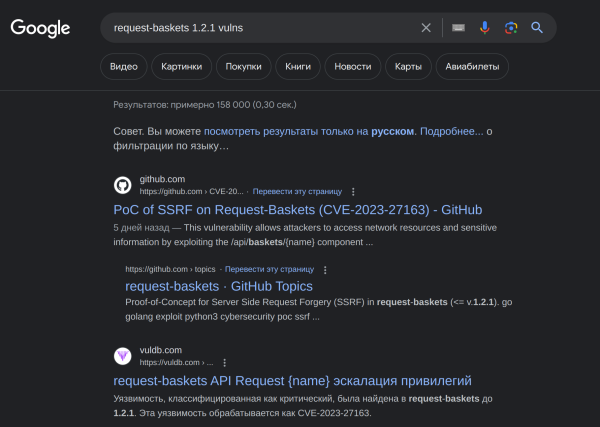

Поиск эксплоитов в Google

Первая ссылка ведет к эксплоиту для уязвимости CVE-2023-27163 (SSRF).

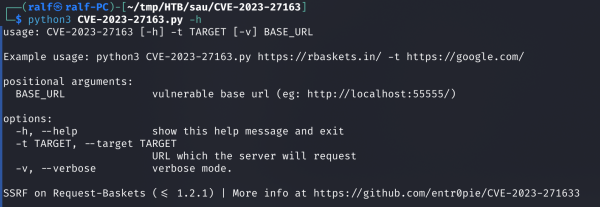

Справка к эксплоиту

Источник: xakep.ru