Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня я покажу, как получить возможность удаленного выполнения кода на веб‑сервере под управлением IIS через уязвимость типа LFI (локальное включение файлов). А для повышения привилегий в Windows сначала активируем, а затем используем привилегию SeDebugPrivilege.

Наша цель — получение прав суперпользователя на машине Pov с учебной площадки Hack The Box. Уровень ее сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.251 pov.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

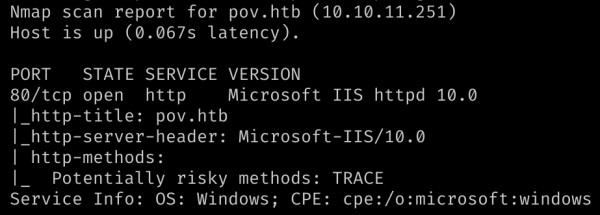

Результат работы скрипта

Сканер нашел всего один открытый порт 80 — веб‑сервер Microsoft IIS 10.0. Там нас встречает одностраничный сайт.

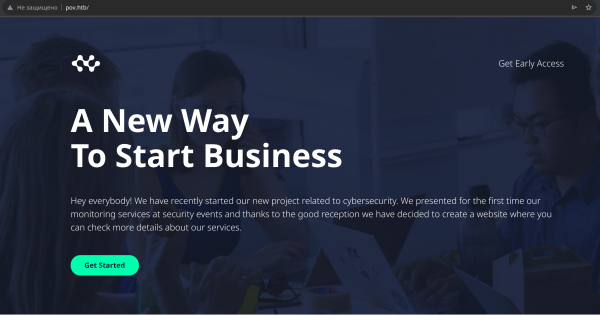

Главная страница сайта

На сайте ничего интересного найти не удалось, поэтому приступим к сканированию.

Справка: сканирование веба c feroxbuster

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch, DIRB или ffuf. Я предпочитаю feroxbuster.

При запуске указываем следующие параметры:

-u — URL; -w — словарь (я использую словари из набора SecLists); -t — количество потоков; -d — глубина сканирования. Задаем все нужные параметры и запускаем перебор:

feroxbuster -u 'http://pov.htb/' -w directory_2.3_medium.txt -t 256 -d 1

Ничего не находим, а значит, следует просканировать поддомены (я это делаю с помощью ffuf), что поможет найти новые сайты и расширить область тестирования.

Здесь используем такие параметры:

-u — URL-адрес; -w — словарь; -t — количество потоков; -H — HTTP-заголовок; -fs — фильтр по размеру страницы. ffuf -u 'http://pov.htb/' -H 'Host: FUZZ.pov.htb' -w subdomains-bitquark-top100000.txt -t 128 -fs 12330

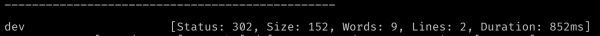

Результат сканирования поддоменов

Находим новый поддомен и добавляем запись о нем в файл /etc/hosts.

10.10.11.251 pov.htb dev.pov.htb

На новом сайте можно скачать портфолио пользователя.

Страница сайта

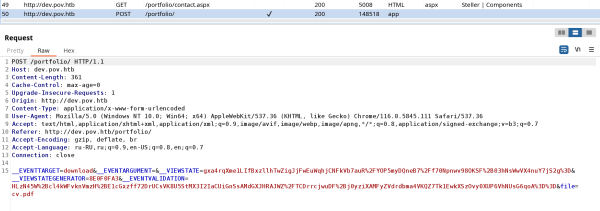

Запрос на скачивание файла

В запросе отметим несколько особенностей. Во‑первых, используется ViewState — фича веб‑сервера ASP.NET, которая автоматически сохраняет данные страниц между разными запросами. При раскрытии настроек это может дать нам возможность удаленно выполнять код на сервере. Во‑вторых, обращаем внимание на способ, которым указано имя файла для скачивания.

Источник: xakep.ru