Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня мы разберемся с протоколом SNMP, который предназначен для мониторинга устройств в сети, но иногда представляет угрозу безопасности. Также взломаем SeedDMS и узнаем о ACL в Linux. Все это — в рамках прохождения средней по сложности машины Pit с площадки Hack The Box.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP машины в /etc/hosts:

10.10.10.241 pit.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

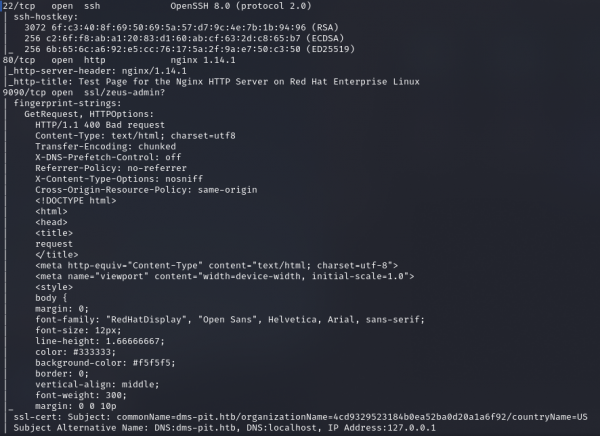

Результат работы скрипта

Видим три открытых порта: 22 (служба SSH), 80 (веб‑сервер nginx 1.14.1) и 9090 (тоже веб‑сервер). Начинаем с веба, поскольку на SSH без учетки обычно делать нечего, а брутфорсом машины с HTB не проходятся.

Главная страница pit.htb

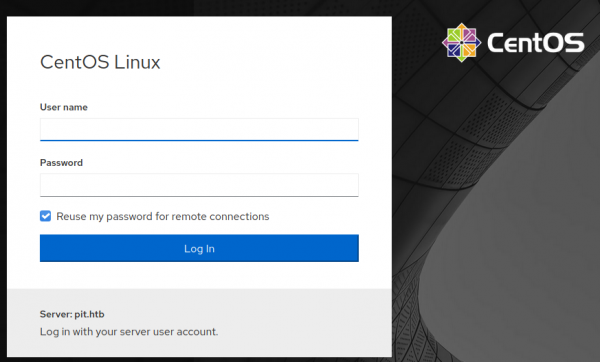

Главная страница pit.htb, порт 9090

Но на http://pit.htb/ нас встречает страница nginx, а на порте 9090 — форма авторизации CentOS Linux. Как видно из скана Nmap, на порте 9090 мы можем получить еще одно доменное имя — dms-pit.htb (поле сертификата commonName). Закидываем и этот домен в /etc/hosts.

10.10.10.241 dms-pit.htb

Глянем, что там.

Главная страница сайта dms-pit.htb

Увы, ничего особенно веселого — нас встречает ошибка 403.

Справка: сканирование веба c gobuster

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов с целью поиска скрытой информации и недоступных обычным посетителям функций. Для этого можно использовать программы вроде dirsearch и dirb. Но я обычно пускаю в ход более быстрый gobuster.

При запуске используем следующие параметры:

dir — сканирование директорий и файлов;

-t — количество потоков;

-u — URL-адрес для сканирования;

-w — словарь для перебора;

--timeout — время ожидания ответа.

Получаются вот такие команды:

gobuster dir -t 128 -u http://pit.htb -w /usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt --timeout 30s

gobuster dir -t 128 -u http://dms-pit.htb -w /usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt --timeout 30s

Но и это нам не помогает, никакого контента мы не находим. Тогда я решил составить карту единственного доступного нам сайта, за который отвечает порт 9090. Перехватываем запрос в Burp Proxy и в контекстном меню выбираем Engagement tools → Discover content. Указываем глубину сканирования, интересующие нас расширения файлов и бэкапов. Спустя некоторое время мы получим карту сайта.

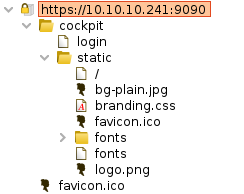

Карта сайта на порте 9090

Тоже ничего интересного, но зато мы узнали, что используется Cockpit. В этой CMS был найден эксплоит, приводящий к RCE, но у меня он не отработал. Я даже растерялся, неужели нужно реально брутить SSH?! Но в моем чек‑листе еще оставалась неотмеченной графа сканирования портов UDP…

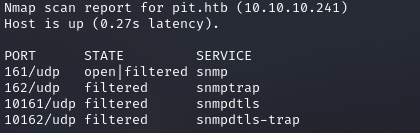

Запускаем сканирование наиболее вероятных портов UDP:

sudo nmap --min-rate=1000 -sU -p161,162,10161,10162 pit.htb

Главная страница сайта

В результате находим службу SNMP на порте 161. SNMP — это простой протокол управления сетью, используемый для мониторинга устройств (например, маршрутизаторов, коммутаторов, принтеров). Тут следует сразу объяснить два важных понятия:

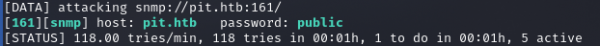

При работе с удаленной системой по SNMP все запросы происходят через OID, отражающий положение объекта в дереве объектов MIB. Но чтобы получить все строки, нам сначала нужно пройти своеобразную аутентификацию, указав строку‑идентификатор сообщества. Но так как мы ее не знаем, ее нужно перебрать, к примеру с помощью hydra. Перебирать будем по словарю из набора Seclists.

hydra -P /usr/share/seclists/Discovery/SNMP/common-snmp-community-strings.txt pit.htb snmp

Перебор строки community

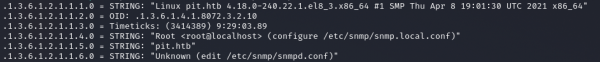

Все OID системы можно получить, просканировав устройство следующей командой:

snmpbulkwalk -On -r1 -v2c -c public pit.htb 1

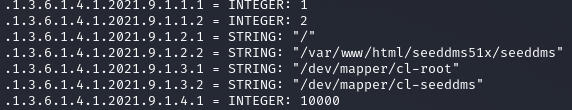

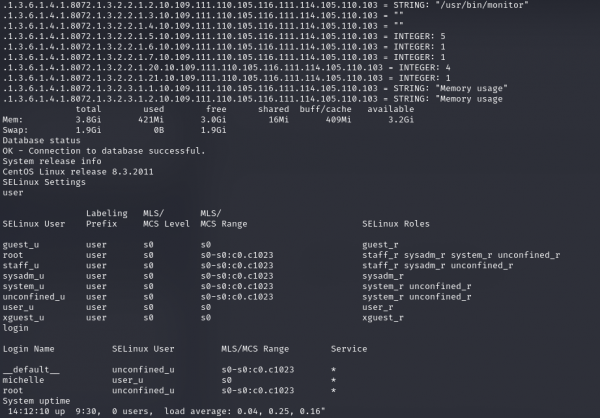

Данные, полученные из системы

Данные, полученные из системы

Данные, полученные из системы

Мы видим некоторую служебную информацию, получаем некоторые пути (среди них — директория веб‑сервера /var/www/html/), распределение памяти и список существующих пользователей. А путь /var/www/html/seeddms51x/seeddms дает нам знать о соответствующем пути на веб‑сервере: http://dms-pit.htb/seeddms51x/seeddms.

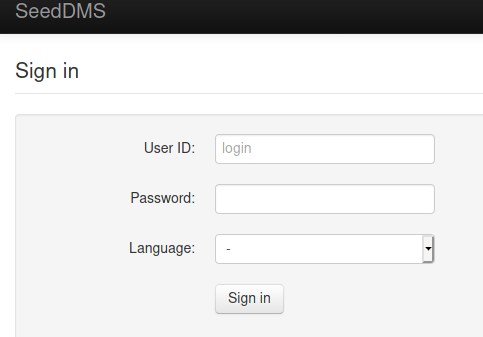

Форма авторизации SeedDMS

Нас встречает форма авторизации SeedDMS.

Источник: xakep.ru