Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я познакомлю тебя с протоколом gRPC компании Google, затем обнаружим и проэксплуатируем SQL-инъекцию для SQLite. При повышении привилегий используем уязвимость в сервисе pyLoad.

Поможет нам в этом тренировочная машина PC с площадки Hack The Box. Уровень ее сложности — легкий.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.214 pc.htb

И начинаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

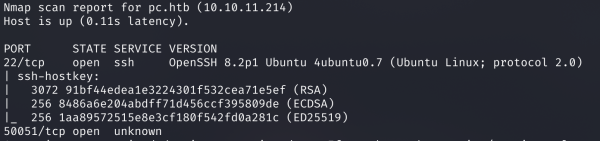

Результат работы скрипта

Сканер нашел два открытых порта:

Результаты очень скудные: в случае с SSH поможет только брутфорс учетных данных (а он при решении задач с HTB обычно не практикуется), а за что отвечает порт 50051, пока непонятно.

Что за неизвестный порт? Достаточно поискать этот номер в интернете, чтобы обнаружить, что его может держать открытым служба gRPC. Это реализация протокола RPC (метода удаленного вызова процедур) с открытым исходным кодом, разработанная в Google. gRPC предназначен для работы с различными механизмами аутентификации, что упрощает обращение к нему из других систем. Можно использовать его с аутентификацией SSL/TLS на основе токенов Google или без нее, а также подключить собственную систему аутентификации, расширив предоставленный компанией код.

Для работы по протоколу gRPC будем использовать gRPC UI. Скачиваем последнюю версию и запускаем, указывая сервер и порт для подключения.

grpcui -plaintext 10.10.11.214:50051

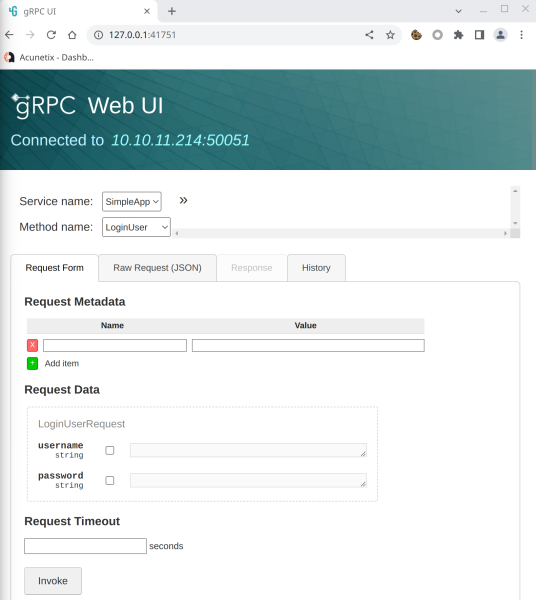

В итоге получим ссылку, которая поможет удобно работать с сервером через браузер.

Главное окно gRPC UI

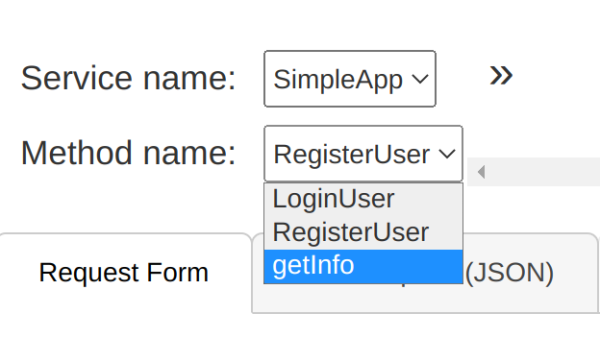

Первым делом просматриваем доступные методы. Мы можем зарегистрировать пользователя (RegisterUser), авторизоваться в сервисе (LoginUser) и получить какую‑то информацию (getInfo).

Доступные методы

Источник: xakep.ru