Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как IDOR может быть проэксплуатирован для получения приватных данных других пользователей. Затем используем RCE-уязвимость в функции бэкапа сайта, проникнем на веб‑сервер и повысим привилегии через PHP Code Injection в популярном сервисе для хостеров ISPConfig.

Наша конечная цель — получение прав суперпользователя на машине Nocturnal с учебной площадки Hack The Box. Уровень задания — легкий.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.64 nocturnal.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

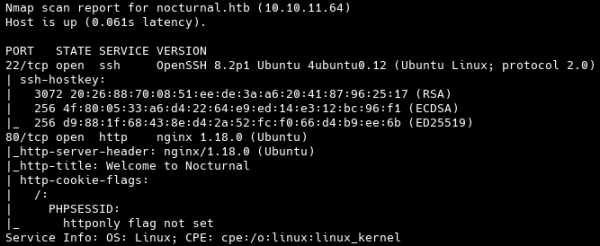

Результат работы скрипта

Сканер нашел два открытых порта:

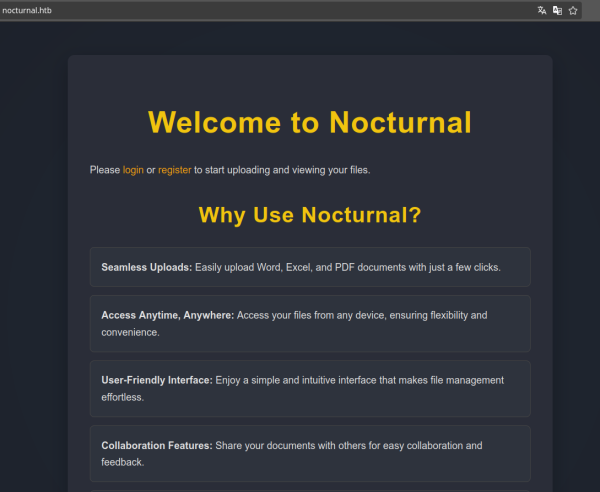

Главная страница сайта

На сайте можно зарегистрироваться, а для нас это просто обязательно, ведь авторизованному пользователю будет доступно больше возможностей.

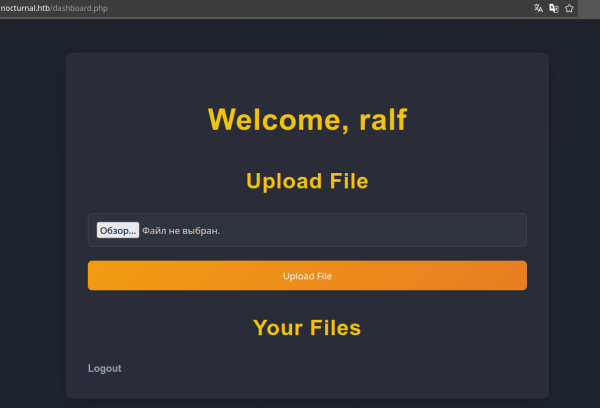

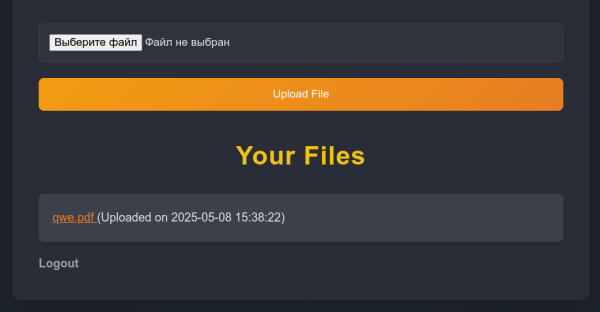

На главной странице появилась форма загрузки файла.

Главная страница авторизованного пользователя

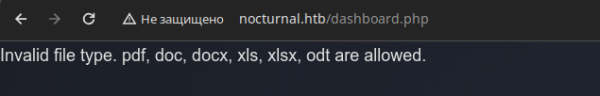

При попытке загрузить файл получаем ошибку, в которой перечислены разрешенные форматы файлов.

Ошибка загрузки файла

Для теста загружаем любой подходящий файл. После загрузки он отобразится в списке.

Результат загрузки файлов

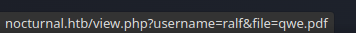

Интерес представляет ссылка на загруженный файл http://nocturnal.htb/view.php?username=ralf&file=privacy.odt. Помимо файла, в ней указано и имя пользователя. Если здесь не реализован должный контроль, то мы сможем получить файлы других пользователей.

Ссылка на загруженный файл

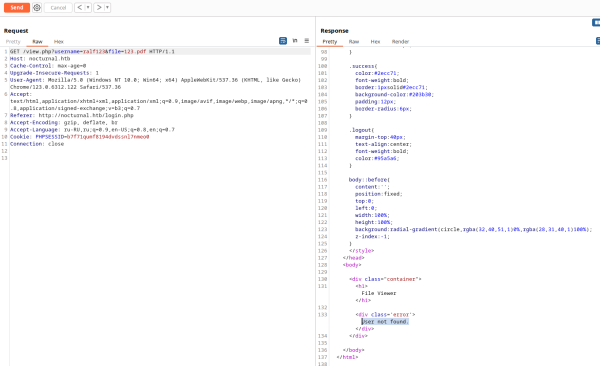

Отправим запрос на получение файла в Burp Repeater (комбинации клавиш Ctrl-R и Ctrl-Shift-R) и изменим имя пользователя на любое несуществующее. В ответе получаем ошибку User not found. Раз так, то мы сможем легко перебрать всех зарегистрированных пользователей и посмотреть, будет ли возникать ошибка.

Запрос несуществующего пользователя

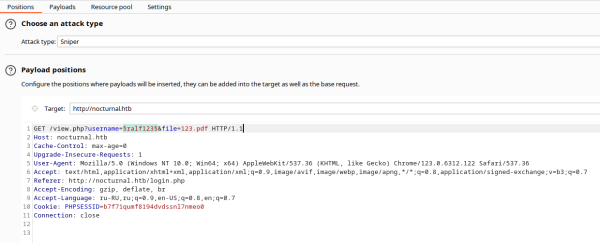

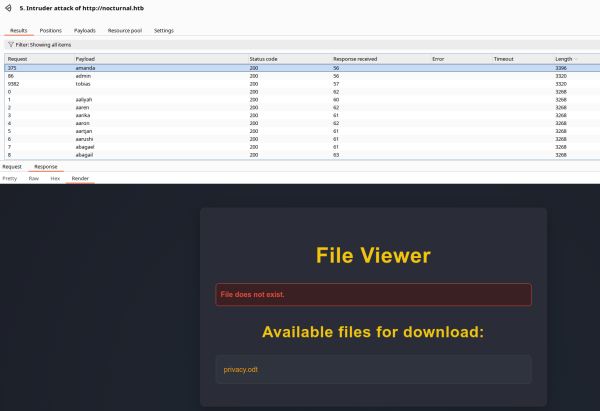

Отправляем запрос в Burp Intruder (Ctrl-I и Ctrl-Shift-I) и брутим пользователей по списку. В итоге получаем имена пользователей. В профиле amanda есть приватный документ.

Burp Intruder — вкладка Positions

Burp Intruder — результат подбора

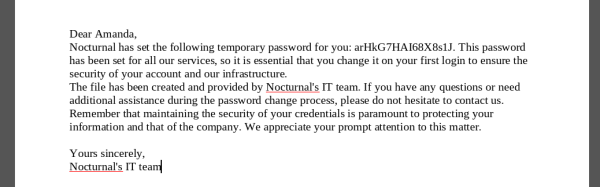

Скачиваем его и находим пароль, который, судя по содержимому документа, используется во всех сервисах.

Содержимое скачанного документа

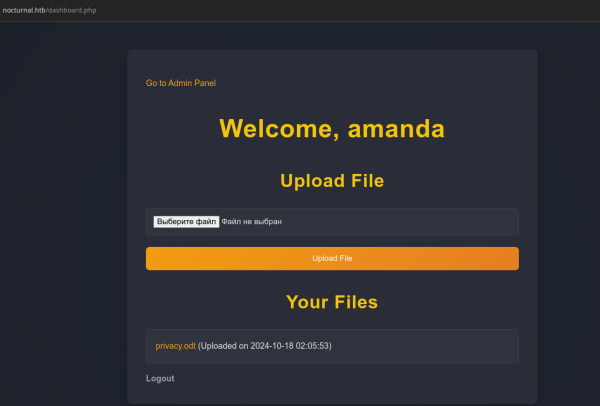

С полученными учетными данными авторизуемся на сайте от имени пользователя amanda.

Профиль пользователя amanda

Источник: xakep.ru