Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе мы поработаем с API системы мониторинга Nagios XI, проэксплуатируем SQL-инъекцию, создадим своего пользователя и злоупотребим возможностями админа, чтобы получить доступ к операционной системе. Затем несложным способом повысим привилегии в Linux.

Наша цель — получение прав суперпользователя на машине Monitored с учебной площадки Hack The Box. Уровень сложности задания — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.248 monitored.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

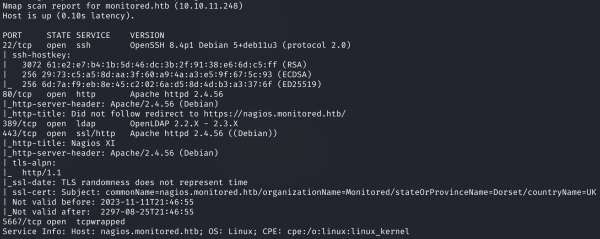

Результат работы скрипта

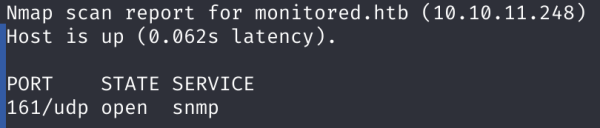

Часто я дополнительно проверяю порт UDP 161.

sudo nmap -p161 -sU 10.10.11.248

В этот раз он оказался открыт.

Результат сканирования UDP-портов

Итого сканер нашел шесть открытых портов:

Также в выводе Nmap подмечаем редирект с порта 80 на адрес nagios.monitored.htb. Его тоже добавляем в /etc/hosts:

10.10.11.248 monitored.htb nagios.monitored.htb

Поскольку доступна служба SNMP, начнем именно с нее.

SNMP — простой протокол управления сетью. Он используется для мониторинга устройств в сети (например, маршрутизаторов, коммутаторов, принтеров).

Тут следует сразу упомянуть два понятия:

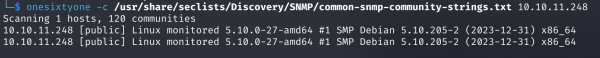

При работе с удаленной системой по SNMP все запросы делаются по OID, который отражает положение объекта в дереве объектов MIB. Но чтобы получить всю информацию, нам сначала нужно пройти своеобразную аутентификацию, указав идентификатор сообщества. Так как мы ее не знаем, ее нужно перебрать, к примеру с помощью утилиты onesixtyone. Перебирать будем по словарю из набора SecLists.

onesixtyone -c /usr/share/seclists/Discovery/SNMP/common-snmp-community-strings.txt 10.10.11.248

Перебор community-строк

В итоге нашли всего одну community-строку — public. Все OID системы можно получить, просканировав устройство, например вот такой командой:

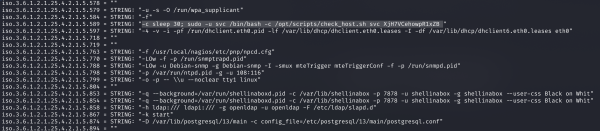

snmpwalk -v 2c -c public 10.10.11.248

Данные, полученные из системы

Источник: xakep.ru