Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу несколько способов, как искать скрытый контент на сайте, затем мы проэксплуатируем уязвимость в утилите dompdf и выполним хитрую инъекцию команды ОС в скрипт, чтобы повысить привилегии.

Нашей целью будет получение рута на машине Interface с площадки Hack The Box. Уровень сложности отмечен как средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.200 interface.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

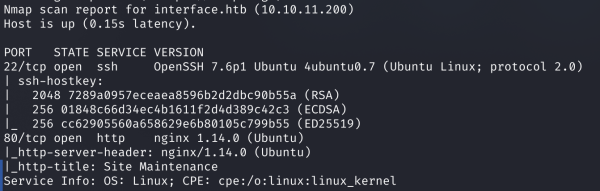

Результат работы скрипта

Нашли всего два открытых порта:

Поэтому сразу обследуем веб‑сервер и поищем потенциальные точки входа.

Главная страница сайта interface.htb

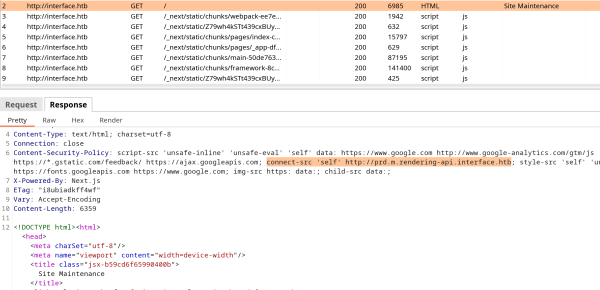

Просматривая запрос в Burp History, находим новый поддомен.

Запрос в Burp History

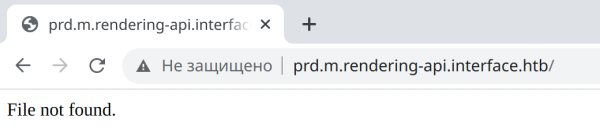

Добавляем найденный домен в файл /etc/hosts. Но при попытке обратиться к нему получаем только сообщение о том, что файл не найден.

10.10.11.200 interface.htb prd.m.rendering-api.interface.htb

Результат выполнения запроса

Попробуем поискать скрытые файлы и каталоги. Я долгое время рекомендовал для этого утилиту ffuf, но теперь перешел на feroxbuster.

При запуске используем следующие параметры:

-u — URL;

-w — словарь;

-t — количество потоков;

-d — глубина сканирования.

feroxbuster -u http://prd.m.rendering-api.interface.htb/ -w directory_2.3_medium_lowercase.txt -d 1 -t 256

Результат сканирования каталогов с помощью feroxbuster

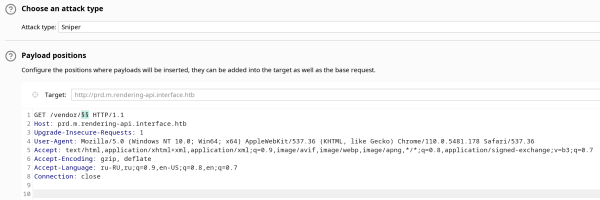

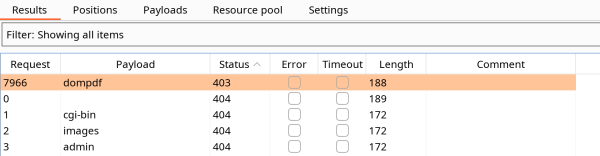

Нашли каталог vendor, но поиск внутри него ничего не дал. Тогда я решил повторить сканирование, но уже с помощью Burp Intruder: он предоставляет больше данных для выбора нужных страниц.

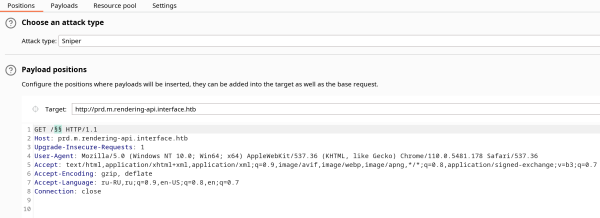

Burp History — вкладка Positions

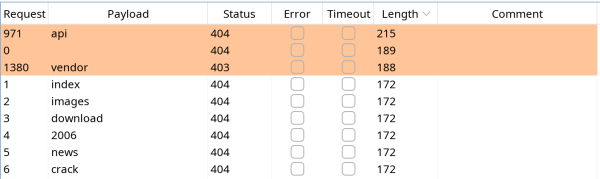

Burp History — результат сканирования каталогов

В итоге находим каталог /api, который отвечает кодом 404, но содержимое ответа не такое же, как при запросе директории /vendor. Поскольку мы имеем дело с API, выполняем новое сканирование не только методом GET, но и методом POST. Второй как раз и дал результат.

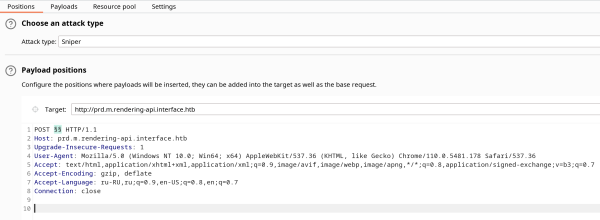

Burp History — вкладка Positions

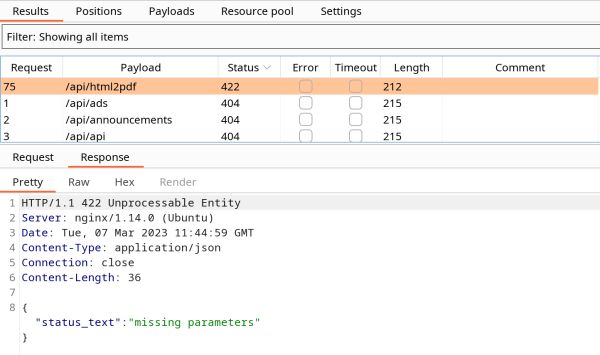

Burp History — результат сканирования API

Так обнаружим одну конечную точку API — /api/html2pdf, которая сообщает о том, что нужно предоставить параметры в формате JSON. Теперь вернемся к каталогу /vendor и в нем тоже поищем подкаталоги.

Burp History — вкладка Positions

Burp History — результат сканирования каталогов

Находим каталог dompdf. Если поискать это слово в Google, то найдем репозиторий PHP-библиотеки dompdf, конвертирующей страницы HTML в PDF.

Источник: xakep.ru