Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня мы проэксплуатируем цепочку чрезмерных разрешений и скомпрометируем служебную учетную запись Active Directory, а затем захватим домен, используя технику ESC9.

Наша цель — получение прав суперпользователя на машине Certified с учебной площадки Hack The Box. Уровень сложности задания — средний.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.41 certified.htb

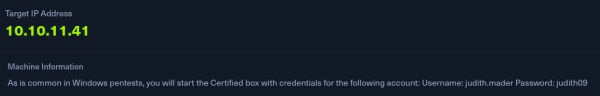

На этот раз, помимо IP-адреса машины, нам также предоставляют учетные данные с правами пользователя домена.

Информация о машине

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

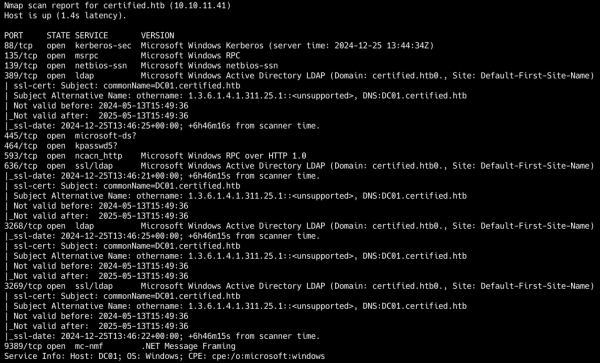

Результат сканирования портов

Сканер нашел 11 открытых портов:

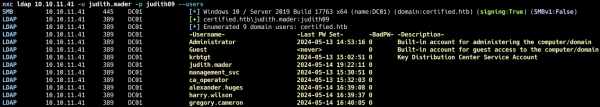

Проверим выданные учетные данные с помощью NetExec.

nxc smb 10.10.11.41 -u judith.mader -p judith09

Результат проверки учетных данных.

Первым делом получим список пользователей (иногда в описании учетных записей можно найти много интересного). Для этого в NetExec есть параметр --users.

nxc ldap 10.10.11.41 -u judith.mader -p judith09 --users

Список пользователей

Источник: xakep.ru