Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этой статье я покажу, как уязвимости в C2-фреймворках Havoc и HardHat могут привести к компрометации хоста, на котором они развернуты. Для дальнейшего повышения привилегий мы используем способ перезаписи файлов командой sudo iptables.

Наша цель — получение прав суперпользователя на машине Backfire с учебной площадки Hack The Box. Уровень сложности задания — средний.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.49 backfire.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

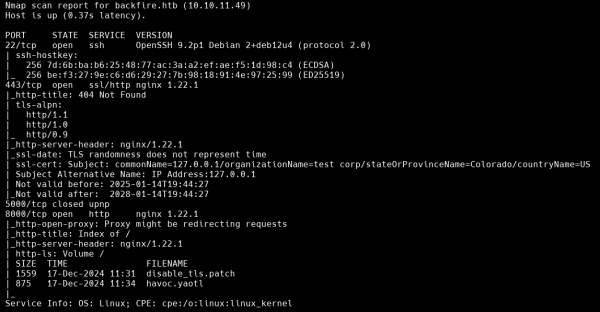

Результат работы скрипта

Сканер нашел три открытых порта:

Также скан показывает, что корневой каталог сайта на порте 8000 не имеет индекс‑файла, а значит, нам доступно все содержимое каталога.

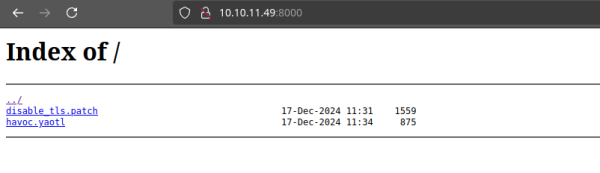

Содержимое корневого каталога на порте 8000

В корневом каталоге два файла: какой‑то патч disable_tls.patch и файл профиля для C2-фреймворка Havoc havoc.yaotl. В файле профиля содержатся учетные данные для подключения к серверу C2.

Содержимое файла havoc.yaotl Справка: C2-фреймворк

C2-фреймворк (Command and Control, также С&C) — это программная платформа, которая используется для удаленного управления зараженными устройствами в инфраструктуре атакующего. Такие фреймворки обеспечивают каналы связи между оператором и скомпрометированными машинами, позволяя выполнять команды, загружать и скачивать файлы, собирать данные и управлять вредоносной активностью. Они широко применяются при тестировании на проникновение, кибершпионаже и атаках типа APT, предоставляя гибкий и часто модульный интерфейс для скрытого контроля над целевыми системами.

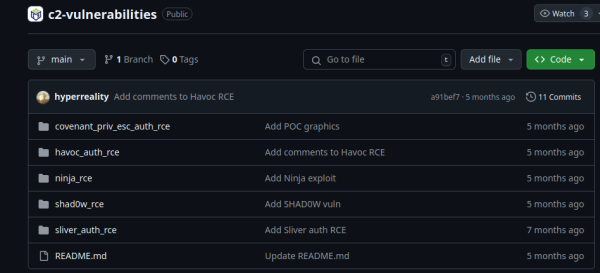

В репозитории c2-vulnerabilities содержатся эксплоиты для некоторых C2-фреймворков, а подробное описание есть в блоге. Среди перечисленных фреймворков есть и используемый на сервере Havoc.

Содержимое репозитория

Источник: xakep.ru